セキュリティチームは大量のテレメトリに溺れています:クラウドログ、エンドポイントイベント、SaaSの監査トレイル、アイデンティティシグナル、そしてネットワークデータ。しかし、多くのプログラムは依然としてすべてをSIEMに投入し、検出が後で解決することを期待しています。

問題は、「SIEMにデータを多く入れること」が必ずしもより良い検出につながるわけではないことです。それはしばしば混乱に繋がります。多くのSOCは、データを取り込んだ後にそれをどのように扱うかすらわからないと認めています。 SANS 2025 Global SOC Survey の報告によれば、42%のSOCが計画なしですべての受信データをSIEMに投入しています。質、構造、およびルーティングの上流での制御がないと、SIEMはごちゃごちゃした入力がごちゃごちゃした結果を生む捨て場になってしまいます:誤検知、脆弱な検出、最も重要なときの文脈の欠如です。

そのプレッシャーはアナリストの体験に直接現れます。Devoの調査 によれば、 サイバーディフェンダーの83%がアラートの量、誤検知、文脈の欠如に圧倒され、85%がアラートを実行可能にするために証拠を集めつなぐことに多くの時間を費やしています。SIEMベースの検出のメカニズムでさえ自分に不利に働くことがあります。イベントは、信頼性のある検索と相関を行う前に収集、解析、インデックス付け、保存されなければなりません。

コストも同じ話の一部です。Forrester は 「SIEMのインジェストコストをどのように削減するか?」 が顧客から得るトップクエリの一つであると指摘しています。実際の答えは、セキュリティのためのデータパイプライン管理です:ルートを指定し、削減し、編集し、ログに付加してSIEMに入る前に変換します。適切に行えば、これにより支出が削減され、データが検出可能なテレメトリに変わります。

この要望により、セキュリティチームはデータの世界から馴染みのある考えを取り入れるように推進されています。ETLとはExtract, Transform, Loadの略で、複数のソースからデータを引き出し、一貫したフォーマットに変換してターゲットシステムにロードし、分析と報告に使います。IBM は ETLをデータを統合して準備する方法として記述し、ETLがバッチ指向であり、更新が頻繁になるときには時間を要することが多いと指摘しています。セキュリティはこのコンセプトのリアルタイムバージョンをますます必要としています。なぜなら、セキュリティシグナルは遅れて到着すると価値が減少するからです。

それゆえ、イベントストリーミングが非常に関連性を持つようになっています。Apache Kafka は イベントストリーミングをリアルタイムでイベントをキャプチャし、ストリームを耐久的に保存し、リアルタイムまたは後でそれを処理し、異なる宛先にルーティングすることと見なしています。セキュリティの観点から言えば、これは検出が依存する前にテレメトリを正規化および強化し、SOCが盲目にならないようテレメトリ健康を監視し、対応、狩り、または保存のために適切なデータを適切な場所にルーティングできることを意味します。

ここで、セキュリティデータパイプラインプラットフォーム(SDPP)が登場します。SDPPは、ソースと宛先の間に位置するソリューションであり、生のテレメトリを管理されたセキュリティ対応データに変換します。それは、収集、正規化、強化、ルーティング、階層化、およびデータの健康を処理するため、下流システムが壊れたスキーマと欠落したコンテキストを補うのではなく、クリーンで一貫したイベントに依存できます。

セキュリティデータパイプラインプラットフォーム(SDPP)とは?

セキュリティデータパイプラインプラットフォーム(SDPP)は、多くのソースからセキュリティテレメトリを取り込み、インフライトで処理し、SIEM、XDR、SOAR、およびデータレイクを含む1つ以上の宛先に配信する集中管理のシステムです。SDPPの仕事は、生のセキュリティデータが到着するままにしておかず、適切に形作り、一貫した、強化された、検出と対応に準備が整った形で下流に配信することです。その変化は微妙ですが重要です。ログ管理を「収集して保存」するのではなく、SDPPは「収集して改善し、次に配布する」という考え方をします。

実際には、SDPPは一般的に次をサポートします:

- エージェント、API、syslog、クラウドストリーム、メッセージバスからの収集 from agents, APIs, syslog, cloud streams, and message buses

- パースと正規化 一貫したスキーマ、およびOCSFスタイルの概念として

- 付加 資産、識別、脆弱性、および脅威インテリジェンスコンテキストによる

- フィルタリングとサンプリング ノイズを減らし、出費を制御する

- ルーティング 複数の宛先へ(および宛先ごとの異なる形式)

主にポイントAからポイントBにデータを移動するレガシーデータパイプラインとは異なり、SDPPはインテリジェンスとガバナンスを追加します。セキュリティデータを標準化され、観測され、環境の変化に適応できる管理された能力として扱います。チームがハイブリッドSIEMとデータレイク戦略を採用し、検出と対応のためにクラウドインフラストラクチャを拡張し、相関と自動化のためのテレメトリを標準化することがますます重要です。

セキュリティデータパイプラインの主要な能力とは?

セキュリティデータパイプラインは、生のテレメトリをセキュリティスタックに届く前に使える形に変えます。最も効果的なパイプラインは、一度に2つのことを行います。データの質を改善し、データの行き先、滞在期間、および到着時の見た目を制御します。

大規模な取り込み

現代のセキュリティデータパイプラインは、時折ではなく継続的に収集しなければなりません。それは、クラウドログ、SaaSの監査フィード、エンドポイントテレメトリ、識別シグナル、およびAPI、エージェント、ストリーミングトランスポートを介して引き出されるネットワークデータを意味します。

インフライトでの変換

インフライトでの変換は、パイプラインがその価値を発揮する場所です。データが流れると、フィールドはパースされ、重要な属性が抽出され、フォーマットは安定したスキーマに正規化されます。これにより、一貫性のないデータからのエラーが減少し、相関ロジックがツール間で移植可能になります。同時に、ノイズはフィルタリングされ、イベントはサンプリングされ、プライバシーや修正のルールが制御可能で測定可能かつ取り消し可能な方法で適用されます。その結果、システムを通過するにつれ、検出とアクションの準備が整ったクリーンで信頼性のあるデータが生まれます。

コンテキストを付加する

付加は、データがアナリストに届く前に文脈を提供することによって、日常のSOC業務を変革します。情報を手動で収集する代わりに、パイプラインは、アイデンティティと資産の詳細、環境タグ、脆弱性の洞察、脅威インテリジェンスを加え、イベントがトリアージと相関の準備が整うようにします。

ルート及び階層

ルーティングは、テレメトリが真に管理される場所です。すべてのデータを単一の宛先に送る代わりに、パイプラインはポリシーを適用してSIEM、XDR、SOAR、およびデータレイクに正しいイベントを配信します。データは価値によって保存され、クリアなホット、ウォーム、およびコールドの保持パスを持ち、調査が必要なときに迅速にアクセス可能です。各ツールごとの異なる形式とサブセットを処理することにより、ルーティングはパイプラインを整理し、一貫性を持たせ、環境全体で完全に管理されたものにし、生のストリームを信頼できるアクション可能なテレメトリに変えます。

データの健康を監視する

パイプラインはそれ自身の観測可能性を必要とします。欠落したデータ、予期しないスキーマの変更、または急激なスパイクとドロップは、インシデントの際にのみ気づかれることがある盲点を作り出す可能性があります。強力なセキュリティデータパイプラインプラットフォームは、システム全体にわたって観測可能性を提供し、これらの問題を早期に可視化し、宛先が故障した場合には安全にルーティングを再設定するのをサポートします。

AI支援

チームは、フォーマット変更時のパーサー生成、ドリフト検出、類似イベントのクラスタリング、QAなど、特に反復作業における関連するAI支援にますます快適になっています。目標は自律的な意思決定ではありません。より速く、一貫性のあるパイプライン操作を人間の制御下で行うことです。

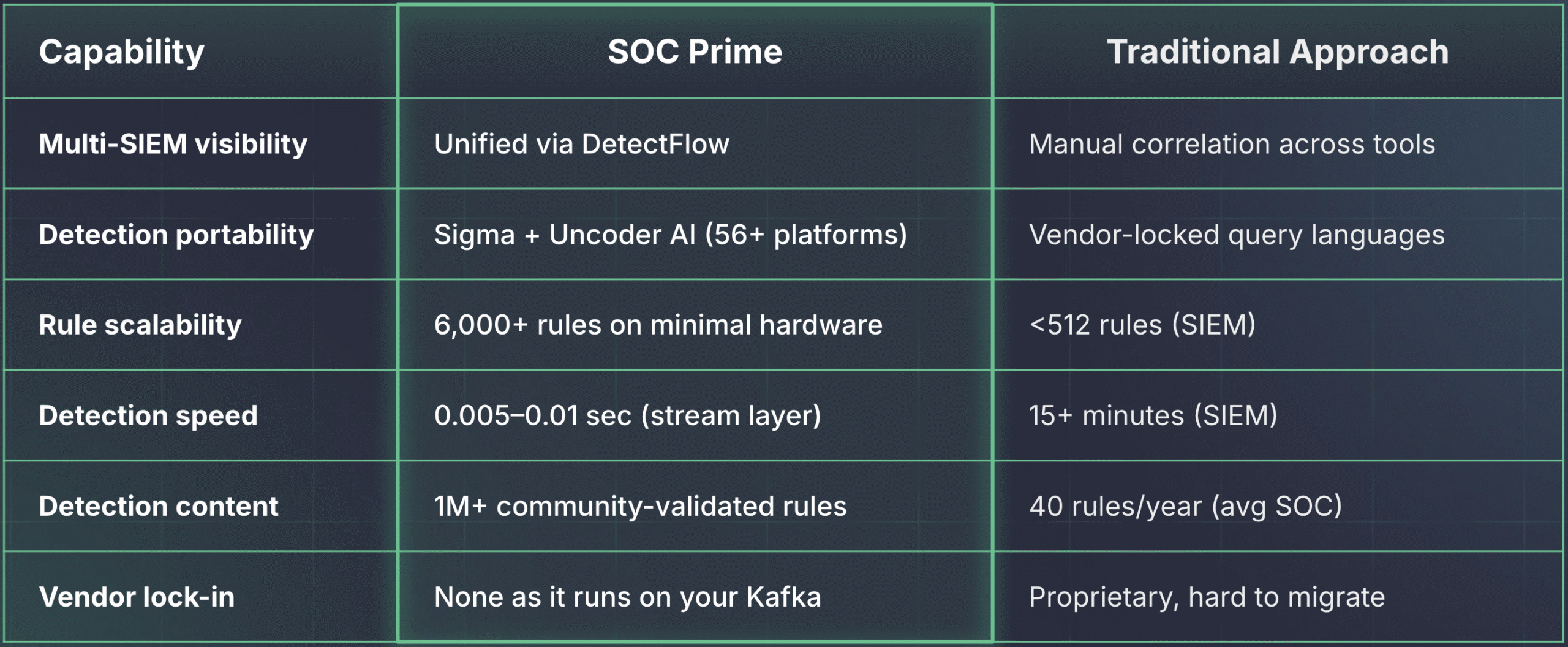

ストリーム内で検出

いくつかのチームは、データストリーム内で直接検出を実行し、パイプラインをアクティブな検出レイヤーに変えています。 SOC PrimeのDetectFlow などのツールは、Apache Flinkを使用してライブKafkaストリームに数万のSigmaルールを適用し、SIEMのようなシステムに到達する前にリアルタイムでイベントにタグを付け、付加することでこれを可能にします。目的は集中分析を置き換えることではなく、重要なイベントをより早く優先し、ルーティングを改善し、検出までの平均時間(MTTD)を短縮することです。

SDPPが解決する課題とは?

セキュリティデータパイプラインプラットフォームは、現代のSOCの痛点が「ログの多すぎ」だけではないから存在します。それは、データ収集と実際の検出結果の間にある摩擦です。テレメトリが遅れたり、不整合だったり、保存するのに高額だったり、大規模にクエリするのが難しい時、SOCはデータの周りで作業をすることになり、脅威に取り組むことが疎かになってしまいます。SDPPが解決する主な課題は次の通りです:

- データが役に立つには遅すぎる。 SIEMベースの検出は瞬時ではありません。イベントは、信頼性のある検索と相関を行う前に、収集、解析、インジェスト、インデックス、および保存されなければなりません。実際の環境では、インジェストと処理負荷に依存して相関に15分以上かかることがあります。SDPPは、テレメトリをフライト中に形作ることでこのギャップを縮め、下流システムがより早くクリーンで正規化されたイベントを受信できるようにし、高優先のデータを必要に応じてより速いパスにルーティングすることで対応します。

- 「すべてを保存する」は予算を破壊する。 イベントデータの増加は、デフォルトのアプローチを負担できないものにします。すべてをインジェストする余裕があっても、検出結果を改善しない膨大な量をインデックス化し保持することになります。SDPPは、チームが明確なポリシーを設定するのをサポートします。したがって、高価値のセキュリティイベントはリアルタイムシステムに転送される一方で、バルクまたは長期保持ログは調査中に予測可能な再水和で安価な階層にルーティングされます。

- 検出ロジックはログの量に追いつかない。 平均的なSOCは年間約40のルールをデプロイしていますが、実際のSIEMルールプログラムとパフォーマンスの制限は、使用可能なカバレッジを数百に制限することがよくあります。より多くのテレメトリが到着しますが、検出コンテンツは同じペースでスケールしません。SDPPは、ノイズを減少させ、スキーマを安定させ、データを準備することでギャップを埋め、各ルールがより高いシグナル値を持ち、環境全体でより一貫して機能するようにします。

- ETLだけでは十分でない。 ETLは、分析と報告のためにデータを抽出、変換、読み込むのに優れていますが、バッチで行われることが多く、セキュリティはそのアイデアの継続バージョンを必要とします。テレメトリはストリームとして届き、フォーマットは頻繁に変更され、検出には一貫したスキーマと信頼性を保つための健康監視の必要があります。SDPPは、ETLスタイルのワークフローを補完し、ストリーミングログ、スキーマドリフト処理、および運用観測性に対してセキュリティ専用の処理を提供します。

- 脅威はクエリの予算よりも早く進化します。 AI駆動のキャンペーンは悪意のあるペイロードを数分で変化させることができ、遅いクエリサイクルと手動で証拠を繋ぎ合わせるワークフローを罰します。SIEMはまた、1時間あたり1,000未満のクエリのようなプラットフォームやライセンスに依存したハードキャップを含む実用的な上限を課しています。SDPPは、正規化と付加により各クエリをより効果的にすることで支援し、クエリの必要性をスマートなルーティング、フィルタリング、およびタグ付けによって上流で減らし、強力なソリューションを提供します。

セキュリティデータパイプラインプラットフォームの利点とは?

セキュリティチームが「データが多すぎる」と言うとき、その多くは可視性を減らしたいわけではありません。作業が非効率的になっているという意味です。アナリストは文脈をつなぎ合わせることに時間を浪費し、スキーマがドリフトすると検出が壊れ、リーダーはリスクを低下させないインジェストに費用をかける羽目になります。

セキュリティデータパイプラインプラットフォームは、テレメトリの準備と行き先を管理する1つのレイヤーを配置することで、日常の現実を変えます。SOCチームにとって、それはイベントがよりクリーンで一貫性があり調査しやすくなることを意味します。ビジネスにとっては、SIEMの支出と運用ノイズを永続的な出費にせずに、検出と保存をスケールさせることを意味します。

したがって、セキュリティデータパイプラインプラットフォームの使用の主な利点は次のようなものです:

- ノイズが少なく、信号が多い。 低価値のイベントをフィルタリングし、重複を排除し、アラートシステムに届く前に文脈を追加することによって、SDPPはアナリストが本当に重要なことに焦点を当てるのを助けます。

- SIEMおよびストレージの費用を軽減。 パイプラインは高価な宛先に送られるものを制御し、高価値のイベントをリアルタイムシステムにルーティングし、バルクのテレメトリをより安価な階層に押し出します。

- 手作業の負担と再作業を減少。 変換とルーティングのルールは、ツールと環境全体で再構築されるのではなく、パイプラインに一度だけ存在します。

- より強力なガバナンスとコンプライアンス。 集中管理されたポリシーは、プライバシーコントロール、データ居住制限、および保持ルールを簡素化します。

- 盲点や驚きが少ない。 沈黙検知とテレメトリの健康監視は、これらの問題が事件の前に可視化されることを確実にします。

セキュリティデータパイプラインプラットフォームが貴社にどのように役立つか?

ビジネスレベルでは、セキュリティデータパイプラインプラットフォームは、セキュリティ運用を予測可能にすることです。テレメトリが上流で管理されると、リーダーシップは成熟した環境で通常混乱する3つの質問に対する明確な回答を得ます:どのデータが重要か、それはどこにあるべきか、そしてそれが運用されるのにどのくらいの費用がかかるか。

1つの実際的な影響は、データ増加を耐えられる予算計画です。インジェストを管理できない変動変数として扱うのではなく、パイプラインがボリュームを管理されたポリシーにします。目標を設定し、何が削減されたかを証明し、検出とコンプライアンスを支援するコンテキストを保持します。その予測可能性が、コスト削減をリスクを伴う削減ではなく運用の自由に変えます。

もう1つの影響は、再利用を解き放つ標準化です。正規化が一度行われ、あらゆる場所に適用されると、検出コンテンツと相関ロジックが、ソースや宛先ごとに書き直される代わりに環境全体で再利用できます。それは、ローンチを遅らせ、エンジニアリング時間を浪費する潜在的なメンテナンスコストを削減します。

3つ目の影響は、ロックインなしの柔軟性です。インテリジェントルーティングと階層化により、データをベンダーの制限ではなく目的に合わせることができます。高優先テレメトリは応答のためにホットな状態に保ち、広範なデータセットはより安価なストアでの狩猟をサポートし、長期保持ログは調査のための明確な再水和パスを持ってアーカイブできます。パイプラインは、宛先が進化する間にデータレイヤーを安定させます。

最後に、パイプラインは運用の保証をサポートします。多くの組織は、騒がしいテレメトリよりも、静かな失敗がインシデントや監査時に露見する盲点を作り出すため、テレメトリが見えなくなることを心配しています。ソースの健康とドリフトを監視するパイプラインは、ギャップを早期に可視化し、セキュリティ報告における信頼性を向上させます。

SOC Prime DetectFlowでSDPPの価値をさらに引き出す

セキュリティデータパイプラインは、意図を持ってテレメトリを収集、形作り、ルーティングするのをすでに助けています。 SOC PrimeのDetectFlow インストリームの検出レイヤーを追加して、データパイプラインを検出パイプラインに変えます。Apache Flinkを使用してライブKafkaストリームにSigmaルールを実行し、対応するイベントにインフライトでタグを付け、付加し、SIEMインジェストアーキテクチャを変更せずに高優先度の一致を下流にルーティングします。

これは、検出カバレッジギャップを直接ターゲットにします。MITRE ATT&CK技術には216のテクニックと475のサブテクニックがありますが、平均的なSOCは年間約40ルールを出荷しており、多くのSIEMは約500のカスタムルールで苦労し始めます。DetectFlowは、サブ秒のMTTDを持つストリーム速度で数万のSigmaルールを実行するために構築されており、SIEM第一のパイプラインで一般的な15分以上を超えることができます。インフラストラクチャと一緒にスケールするため、ベンダーの制限を回避し、データを自分の環境に保持し、エアギャップまたはクラウド接続の展開をサポートし、既存のインフラストラクチャに対するルール容量を最大10倍に引き出すことができます。

詳細については、以下にご連絡ください。 sales@socprime.com または、次のアドレスで旅を始めてください。 socprime.com/detectflow.