CERT-UAは、増加する攻撃活動の波を観察しており、 スピアフィッシング を利用して、ウクライナの防衛軍および地方政府機関を標的にしています。UAC-0239グループによって組織された攻撃は、ウクライナ保安局を装い、OrcaC2フレームワークおよびFILEMESSスティーラを用いて標的組織を侵害します。

CERT-UA#17691アラートでカバーされたUAC-0239攻撃を検出

によると Check Point Researchの2025年第2四半期ブランドフィッシングレポートにおいて、2025年後半に フィッシング は主要なサイバー犯罪戦術として残り続け、攻撃者はますます世界的に信頼されている多数の人々が使用するブランドを装っていました。 重要インフラストラクチャおよび政府セクターを標的とするますます複雑で洗練された攻撃キャンペーンの中で、CISAは 2025–2026年国際戦略計画 を開発し、世界的なリスク削減と回復力強化の努力を支援しています。

SOC Primeプラットフォームに登録 して、UAC-0239ハッキング集団にリンクされたスピアフィッシングサイバー攻撃の増加を把握しましょう。SOC Primeチームは、防衛および政府セクターに対する継続中のグループのキャンペーンに対応する厳選されたSigmaルールセットを最近リリースしました。 最新のCERT-UAアラートでカバーされた。 探す検出 ボタンをクリックして、AIネイティブのCTIで強化され、 MITRE ATT&CK®フレームワークにマッピングされ、数十のSIEM、EDR、データレイク技術と互換性のある関連する検出にアクセスします。

セキュリティエンジニアは、関連するCERT-UAアラート識別子に基づいて「CERT-UA#17691」タグを使用して、関連する検出スタックを直接検索し、コンテンツの変更を追跡することもできます。 UAC-0239敵対活動に関連する攻撃を検出するための他のSigmaルールについては、「UAC-0239」タグを利用して、脅威検出市場ライブラリを検索し、関連する「OrcaC2」および「FILEMESS」タグを使用して、最新のキャンペーンで脅威アクターが使用するオフェンシブツールに対応します。

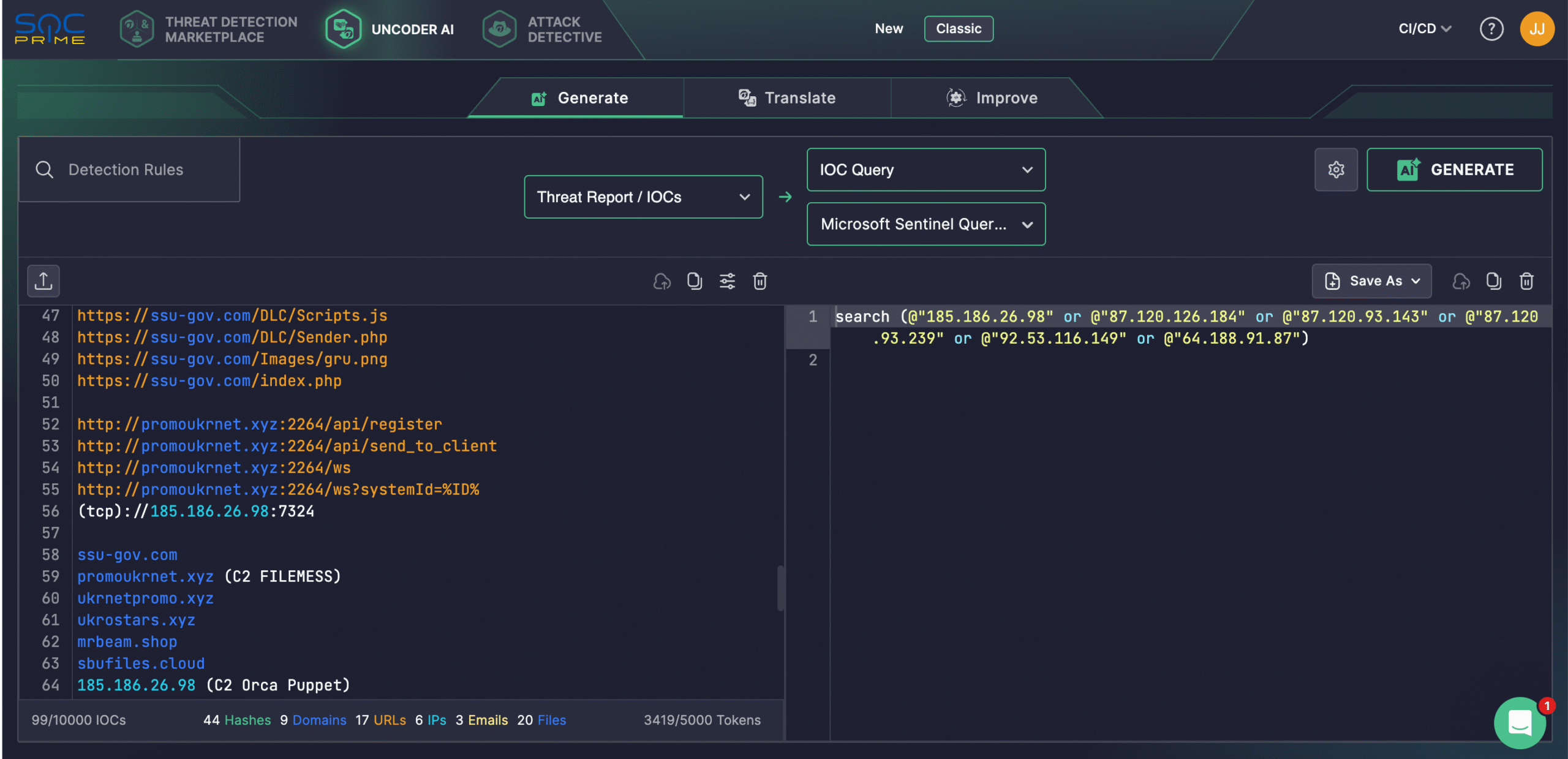

セキュリティチームは、 Uncoder AI を利用して、生の脅威レポートから検出を作成し、コードを文書化して最適化し、アタックフローを生成し、ATT&CKタグの予測を可能にします。最新のCERT-UAアラートからの脅威インテリジェンスを活用することで、チームはIOCを選択されたSIEMまたはEDR環境でのハンティングに適したカスタムクエリに自動変換できます。

UAC-0239攻撃分析

2025年9月後半以降、CERT-UAは、ウクライナの防衛軍および地方政府機関を標的としたUAC-0239ハッキング集団に関連するサイバー攻撃の試みを観察しています。対応する CERT-UA#17691アラート でカバーされた悪意のあるキャンペーンは「ロシアの破壊工作・偵察グループに対抗する」というテーマを使用し、ウクライナ保安局を装っています。

攻撃フローはUkr.netやGmailなどのサービスを使用したスピアフィッシングメールで始まります。悪意のあるメールには、アーカイブをダウンロードするリンクが含まれており、時にはパスワードで保護されていたり、VHD(仮想ハードドライブ)ファイルを含んでいたりします。後者には、実行可能ファイルと複数の誘引文書(通常はPDF)が含まれます。

敵対者はOrcaC2、多機能のGoベースのC2フレームワークで、ソースコードがGitHubで公開されており、Telegramにデータを流出させるためのファイルスティーラFILEMESSを利用しています。

FILEMESSマルウェアの主な機能は、指定された拡張子を持つファイルを「デスクトップ」、「ダウンロード」、「ドキュメント」フォルダーおよび論理ドライブD–Zで再帰的に検索し、見つけたファイルのMD5ハッシュを計算し、Telegram APIを介してファイルを流出させることです。マルウェアは2つの拡張子リストを使用し、多様なドキュメント、スプレッドシート、プレゼンテーション、アーカイブ、デザイン形式をカバーする長いリストと、3つのユーザーフォルダーのみに適用される短いリストを使用します。 pdf, txt, csv, jpg/jpeg, png, tif/tiff, webp, zip、または他の形式。持続性は、OSレジストリにRunキーを追加することで達成されます。Telegram APIクレデンシャルはXORで難読化され、Base64でエンコードされています。複数の同時実行インスタンスを防ぐために、プログラムは既存のプロセスをチェックします。

OrcaC2は、RCE、インタラクティブシェル、ファイル転送、スクリーンショット、キー入力記録、プロセス制御(メモリダンプを含む)、UACのバイパス、シェルコードの実行、複数のプロセスインジェクション技術、プロキシサポート、SOCKS、トラフィックトンネル(SSH、SMB)、ポートスキャン、パスワードブルートフォースなどを可能にします。スケジュールされたタスク、Runレジストリエントリー、サービスを含む持続性メカニズムが観測されており、または可能性があります。

MITRE ATT&CKコンテキスト

MITRE ATT&CKを活用することで、ウクライナに対するUAC-0239の進行中の悪意のあるキャンペーンについての詳細な洞察が得られます。以下の表には、関連するすべてのSigmaルールが、関連するATT&CK戦術、技術、およびサブ技術にマッピングされています。

Tactics | Techniques | Sigma Rule |

Initial Access | Phishing: Spearphishing Attachment (T1566.001) | |

Execution | Scheduled Task/Job: Scheduled Task (T1053.005) | |

User Execution: Malicious File (T1204.002) | ||

Persistence | Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder (T1547.001) | |

Office Application Startup (T1137) | ||

Office Application Startup: Add-ins (T1137.006) | ||