アクセンチュアの調査によると、2022年のロシアとウクライナの戦争の開始以来、約97%の組織がサイバー脅威の急増を経験し、地政学的緊張がグローバルビジネスに与える影響の大きさを浮き彫りにしています。国家支援のハッカーグループは、ウクライナを実験場として利用し、攻撃戦略を拡大してヨーロッパと北米地域をターゲットにしています。例えば、2023年10月、ロシアの APT28 (UAC-0001) は、フランスの公共および民間部門の両方をターゲットにし、2022年から2023年にウクライナで観察された同じ脆弱性と戦術を悪用しました。したがって、国際的なサイバーセキュリティコミュニティは、ウクライナの組織に対する攻撃を調査し、世界中で適用されている最新の悪意のあるツールキットの進展に先んじることが重要です。

UAC-0180攻撃説明:GLUEEGG、DROPCLUE、およびATERAを活用し、ウクライナの防衛請負業者をターゲットに

2024年7月17日、CERT-UAは 警告 を発表し、UAC-0180グループの悪意のある活動が増加していることを伝えました。このハッキング集団は、マルウェアの多様な範囲を用いてウクライナの防衛企業を執拗にターゲットにしています。

CERT-UAによると、脅威アクターは頻繁に フィッシングベクトル を侵入手段として利用しています。具体的には、ハッカーはUAV調達に関するテーマの詐欺メールを配信し、被害者がZIPファイルに含まれるPDFドキュメントを開くように仕向けます。もし無自覚なユーザーがPDF内の悪意のあるURLの一つに従うと、「adobe_acrobat_fonts_pack.exe」がトリガーされ、実際にはGLUEEGGマルウェアペイロードであることが判明します。GLUEEGGの主な機能はDROPCLUEローダーを復号化して実行し、これにより「UA-2024-07-04-010019-a-open.pdf」と「font-pack-pdf-windows-64-bit」EXEファイルがターゲットデバイスに投下されます。これにより、標準の「curl.exe」ユーティリティを使用して正当なリモート管理ソフトウェアATERAのMSIファイルをインストールするバットファイルの実行が開始されます。

UAC-0180の攻撃の広範な地理にも関わらず、これらの脅威アクターは執拗にウクライナの防衛請負業者およびウクライナ国防軍のネットワークへの不正アクセスを試みています。敵対者は、C (ACROBAIT)、Rust (ROSEBLOOM、ROSETHORN)、Go (GLUEEGG)、Lua (DROPCLUE) など、複数のプログラミング言語で開発された進化するマルウェアの武器庫を利用しています。さらに、悪意のあるリンクを含むPDF文書が、初期感染段階でしばしば使用されます。

CERT-UA#10375警告にカバーされたUAC-0180の悪意のある活動の検出

増加し続ける ウクライナの公共および民間部門に対するサイバー攻撃は サイバー防御者に、潜在的な脅威を積極的に特定し緩和するための非常に迅速な対応が求められます。 SOC Primeプラットフォーム は、セキュリティチームに高度でコスト効果の高い脅威検出ツールを提供し、サイバー防御能力を強化し、SOC投資の価値を最大化します。

UAC-0180攻撃を最初の段階で検出するために、SOC Primeプラットフォームは、詳細な サイバー脅威インテリジェンス で強化されたキュレートされた検出の包括的なコレクションを提供し、 MITRE ATT&CK®フレームワークにマッピングされています。これらの検出アルゴリズムは、さまざまなSIEM、EDR、データレイク形式に簡単に変換でき、自動変換サポートも提供されています。

各検出ルールには、「CERT-UA#10375」や「UAC-0180」など、特定のグループや警告にリンクされた関連する識別子がタグ付けされています。このタグシステムにより、ユーザーはニーズに基づいてコンテンツを効率的にフィルターし検索することができます。ウクライナの防衛請負業者に対するUAC-0180キャンペーン関連の検出ルールのセットを完全に探索するには、以下の「検出を探索」ボタンをクリックしてください。

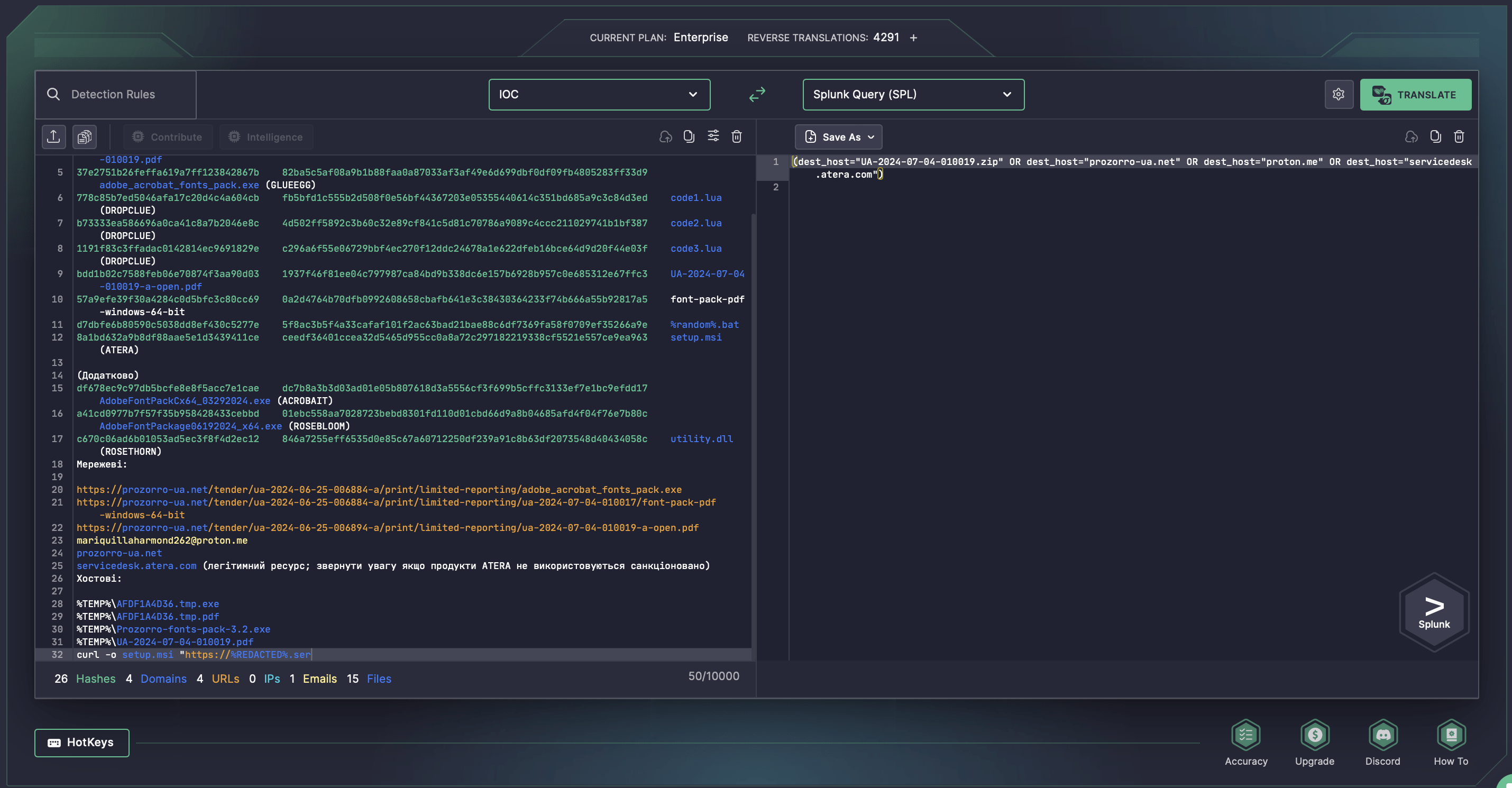

セキュリティ専門家はまた、 Uncoder AI、SOC Primeの検出エンジニアリングのためのIDEを活用して、最新のCERT-UA警告で提案されたコンプロマイズの指標に基づいて即座にIOCクエリを生成し、脅威調査を加速することも歓迎されています。

MITRE ATT&CKのコンテキスト

MITRE ATT&CKを活用することで、CERT-UAの研究でカバーされたUAC-0180に帰属する最新の攻撃操作のコンテキストに関する細かい可視性が得られます。以下の表を探索して、対応するATT&CKの戦術、技術、およびサブ技術に対応する専用のSigmaルールの完全なリストを参照してください。 Tactics Techniques Sigma Rule Execution Command and Scripting Interpreter (T1059) User Execution: Malicious File (T1204.002) Defense Evasion System Binary Proxy Execution: Msiexec (T1218.007) Command and Control Application Layer Protocol: Web Protocols (T1071.001) Ingress Tool Transfer (T1105) Remote Access Software (T1219)