プロアクティブなランサムウェア検出は、防御者にとって最優先事項の1つとして残り続けており、 侵入の複雑さの増加や 高プロファイルなランサムウェア攻撃の増加を示しています。 FBIとCISAは防御者に通知しています サイバー攻撃の増加量について、Snatchランサムウェアを広めています。Snatchランサムウェアのオペレーターは、サイバー脅威の風景において約5年間注目を集め続けており、サイバー犯罪の最新トレンドを最大限活用するためにTTPを常にアップグレードし、他の悪意のあるキャンペーンで活用される複数のランサムウェアバリアントを試みています。

Snatchランサムウェアの検出

最新のAA23-263Aアラートで取り上げられたSnatchの脅威アクターによる継続的なランサムウェア攻撃は、サイバー防御者に潜在的な敵対者の活動をプロアクティブに検出しつつ、サイバー抵抗力を高めることを促進します。SOC Primeプラットフォームは、AA23-263Aアラートにリストされた攻撃作戦に直接関連するSnatchランサムウェア検出用のセキュリティルールの一覧を提供します。以下のリンクをクリックして、対応する「AA23-263A」タグでフィルタリングされた関連するセキュリティルールの全コレクションを詳しく見てください:

永続性のための手動サービスインストールの可能性(cmdline経由)

Windowsセーフモードの悪用の可能性(registry_event経由)

システム停止または再起動を強制するために使用されたシャットダウン(cmdline経由)

疑わしいSvchostプロセス(process_creation経由)

Windowsセーフモードの悪用の可能性(cmdline経由)

疑わしいVSSADMINアクティビティ(cmdline経由)

すべての検出アルゴリズムは、 MITRE ATT&CKフレームワークと整合しており、カスタマイズされたインテリジェンスで強化され、業界をリードするクラウドおよびオンプレミスの言語形式に自動変換されています。

ネットワークセキュリティのポジションを継続的に改善しようとするプログレッシブな組織も、過去数年にわたってこのグループの攻撃作戦をカバーするSnatchランサムウェア攻撃検出用の全セキュリティルールコレクションを探ることが歓迎されます。クリックしてください 検出を探る ボタンを押して関連するSOCコンテンツにアクセスし、それらに関連するCTIに飛び込みましょう。

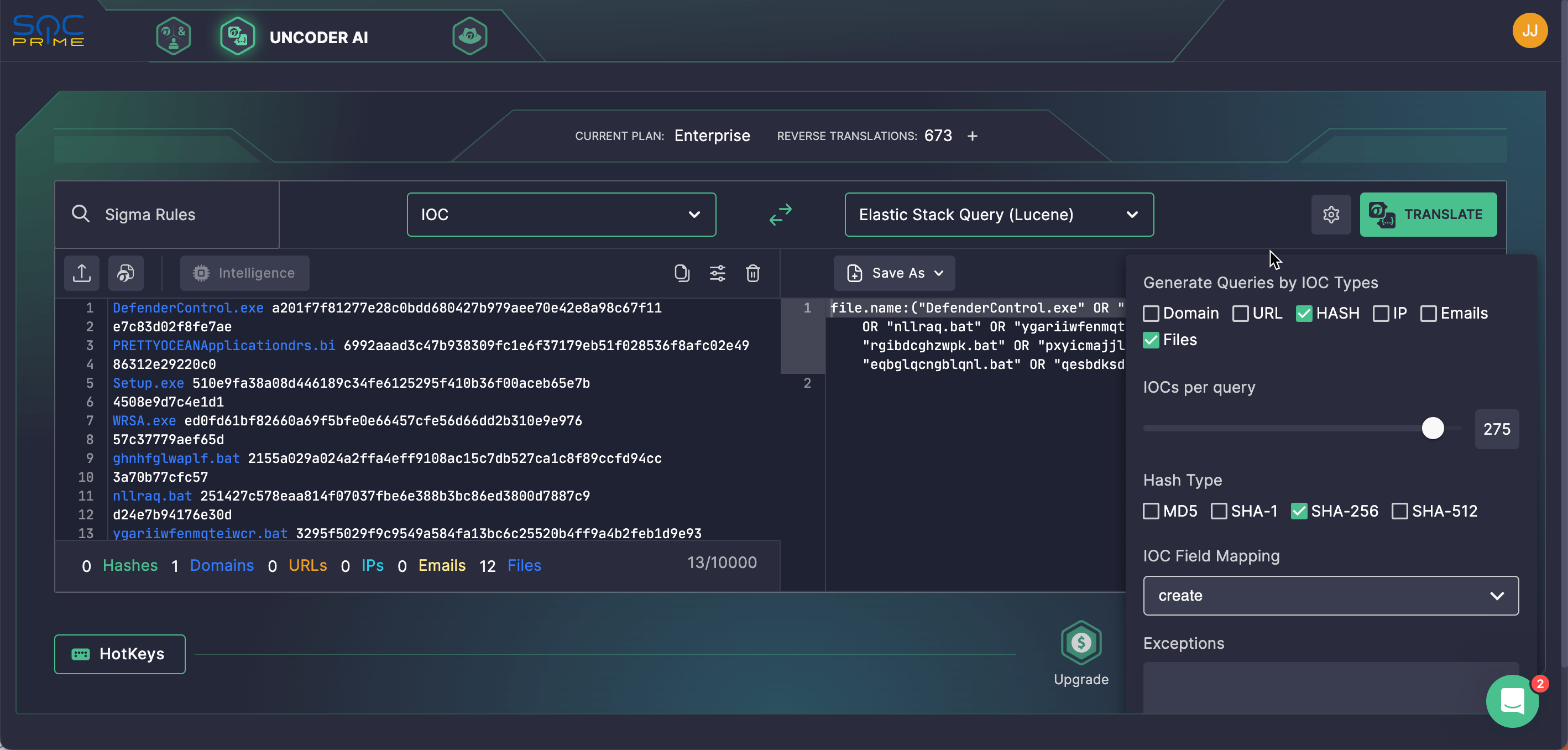

セキュリティエンジニアは、FBIの研究によって得られたSnatch IOCを 共同CSAで使用することもできます。 Uncoder AI を活用して、ファイル、ドメイン、その他の関連するIOCを自動解析し、環境ですぐに実行可能なパフォーマンス最適化された検索クエリにしてみましょう。

Snatchランサムウェアの説明

2023年9月20日、FBIとCISAは発表しました 共同サイバーセキュリティ勧告を 発行し、世界のサイバーディフェンダーコミュニティにSnatchランサムウェアの配布のリスク増加を警告しました。

この悪意のある活動に関連するハッキンググループは、2018年にサイバー脅威アリーナに出現し、Snatchランサムウェア攻撃の最初の被害者は米国の組織でした。当初、ハッキング集団は「Team Truniger」として知られており、そのリーダーの1人に与えられたモニカーに基づいていました。 GandCrab RaaS. Snatchランサムウェアのオペレーターは、デバイスをセーフモードに再起動できる能力で際立つカスタマイズされたランサムウェア反復を適用します。これにより、ランサムウェアは検出を回避し、限られた数のサービスがアクティブな状態でファイルを暗号化することができます。

2021年中頃以降、RaaSビジネスモデルを活用する敵対者は、攻撃ツールキットと多様な産業セクターをターゲットにする攻撃の範囲を絶えず進歩させています。サイバーセキュリティ研究者は、2023年夏初めからのSnatchランサムウェア攻撃の最新の急増を監視しています。

Snatchの脅威アクターは、防衛産業基盤、食品・農業、ITドメインを含む複数の産業ベクトルをターゲットにし、重要なインフラを攻撃しようとしています。敵対者はデータを流出させ、グループの強要ブログで妥協したデータを公開すると脅迫して、対象ユーザーに身代金を要求する傾向があります。他にNokoyawaや Conti.

のようなランサムウェアアフィリエイトに関連付けられた漏洩データも活用しています。敵対者はリモートデスクトッププロトコル(RDP)におけるセキュリティバグを利用したり、ブルートフォースを活用したり、管理者資格情報を取得してターゲットネットワークへの初期アクセスを得るなど、さまざまな戦術を用いて被害者のネットワークにアクセスおよび保持します。妥協された環境内で永続性を保つため、ハッカーは管理者アカウントを悪用し、ポート443を経由してロシアに関連するC2サーバーと接続を確立します。

Snatchランサムウェアのアフィリエイトは、データディスカバリー、ラテラルムーブメント、データ流出など、複数の攻撃者TTPを活用しています。彼らは、Windowsコマンドライン経由でシステムサービスを設定および管理するための”sc.exe”ツールとともに Metasploit やCobalt Strikeなどの一連のソフトウェアユーティリティを用いて悪意のある操作を行います。

ランサムウェア展開の初期段階では、Snatchの脅威アクターは検出を回避するためにセキュリティ保護を無効にし、悪意のある実行可能ファイルを実行してランサムウェアをドロップします。実行されると、Snatchランサムウェアはレジストリキーを変更し、システム情報を収集するために組み込みのWindowsツールを適用し、実行中のプロセスを特定し、Windowsバッチファイルを起動するための無害なプロセスを作成します。それらのBATファイルを実行した後、敵対者はそれらを影響を受けたシステムから削除します。Snatchのハッカーは、通常、身代金のメモに記載されたIDや恐喝ブログを通じて被害者とメールやToxプラットフォームで通信します。

Snatchランサムウェアの侵入の可能性を低減するため、防御者は最新の共同勧告で提供された軽減ガイドラインに従うよう組織に促します。リモートデスクトッププロトコルの活動を密接に監視し、データバックアップを確保し、フィッシング攻撃に対する多要素認証を有効にするな その他の最良のセキュリティプラクティスを実施します。

SOC Primeを検索し、 800以上の検出アルゴリズム を用いて現在および既存のランサムウェア攻撃に対応し、悪意のあるサイバー活動を迅速に識別し、産業の専門知識を背景とした組織を保護します。

MITRE ATT&CKのコンテキスト

脅威ハンティング手順を効率化し、Snatchランサムウェア攻撃に関する追加のコンテキストを取得するため、ASSOCIATED ATT&CK戦術、技術、およびサブテクニックをリストする以下の表に入ってください。

Tactics | Techniques | Sigma Rule |

Execution | Command and Scripting Interpreter (T1059) | |

System Services: Service Execution (T1569.002) | ||

Defense Evasion | Masquerading: Masquerade Task or Service (T1036.004) | |

Impair Defenses: Safe Mode Boot (T1562.009) | ||

Credential Access | OS Credential Dumping: NTDS (T1003.003) | |

Impact | System Shutdown/Reboot (T1529) | |

Inhibit System Recovery (T1490) | ||