2023年10月初めに、 UAC-0006グループ が、ウクライナを標的とした少なくとも4回のサイバー攻撃の背後にいるのが観測されました。攻撃者は以前のキャンペーンと同様のアドバサリツールキットを使用し、 SmokeLoader を最新のフィッシング操作で活用しました。

SmokeLoader配信: UAC-0006攻撃分析

2023年10月6日、 CERT-UAが4つのアラートを発表し、 財政的に動機付けられたUAC-0006グループに関連するウクライナの会計士を狙ったフィッシング活動の急増をコミュニティに知らせました。この進行中のキャンペーンでは、ハッカーは侵害された正当な電子メールアカウントを利用して潜在的な被害者にフィッシングメールを送信しています。さらに、UAC-0006はPDFやZIPの魅力的な添付ファイルを利用してSmokeLoaderを投下します。これらを開くと、JavaScriptローダーやバッチファイルがトリガーされ、実行可能ファイルを実行して SmokeLoaderマルウェアを含むようになります。特筆すべきは、リモートアクセスサーバーがロシア関連のリソースにホストされていることです。

UAC-0006の脅威アクターは、2023年5月初めのサイバースペースで注目を集め、その後7月中旬に、 フィッシング攻撃の手口を利用し、 拡散しています。 SmokeLoader.

最近の攻撃では、UAC-0006ギャングが会計士の個人用コンピュータを標的として認証データを盗み、リモートバンキングシステム内の財務ドキュメントの詳細を変更して不正支払いを送信しようとしています。2023年8月から9月にかけて、敵対者は最大数千万フリブニャの盗難を試みました。

企業ネットワークを財務サイバー犯罪から守るために、 CERT-UAの研究者 は信頼性の高いセキュリティソフトウェアを適用し、wscript.exe、cscript.exe、powershell.exe、mshta.exe、および同様のツールの起動を制限すること、また情報の外向きの流れをフィルタリングすることを推奨しています。

また、銀行機関は不正防止基準と新しい取引先への支払い取引に関連する適切なセキュリティ設定を適用し、制限を超える金額、トラストIPアドレスリストに基づいたクライアントの銀行へのアクセス制限を確保するよう強く推奨されています。

最新のCERT-UAアラートで強調されたSmokeLoaderを使用したUAC-0006攻撃を検出

フィッシング攻撃の圧倒的な量と金融サイバー犯罪のリスクの高まりにより、進歩的な組織は会計システムの保護を模索しています。このような新たな脅威に対応し、SOC Primeプラットフォームはリスク最適化のための革新的なソリューションを提供しています。SOC Primeチームは、行動ベースのSigmaルールを使用して、SmokeLoaderマルウェアを利用したUAC-0006ハッカーの継続的な不正活動を検出するためのセキュリティチームを支援しています。セキュリティエンジニアは、CERT-UAアラートID(“CERT-UA#7648”、“CERT-UA#7688”、“CERT-UA#7699”、“CERT-UA#7705”)に基づくカスタムタグを使用してこの検出コンテンツを探すことができます。以下のリンクをクリックして、人気のクラウドおよびオンプレミスのセキュリティソリューションに即座に変換可能な関連Sigmaルールにアクセスしてください:

SpreadLoaderを拡散するUAC-0006による継続中の攻撃を検出するためのSigmaルール

さらに、サイバーセキュリティの専門家は、SmokeLoader検出用の他のSigmaルール集合を利用して検出能力とハンティング能力を強化し、UAC-0006アクターによる攻撃を積極的に防御することができます。以下の 検出を探る ボタンをクリックして、「UAC-0006」という関連タグでフィルタリングされたSOCコンテンツアイテムに詳細にアクセスしてください。すべてのSigmaルールは、 MITRE ATT&CK®フレームワーク に整合され、脅威インテルが付属しているため、サイバー脅威の全貌を深く探求することができます。

または、 SmokeLoaderを検出するための30以上のSigmaルール.

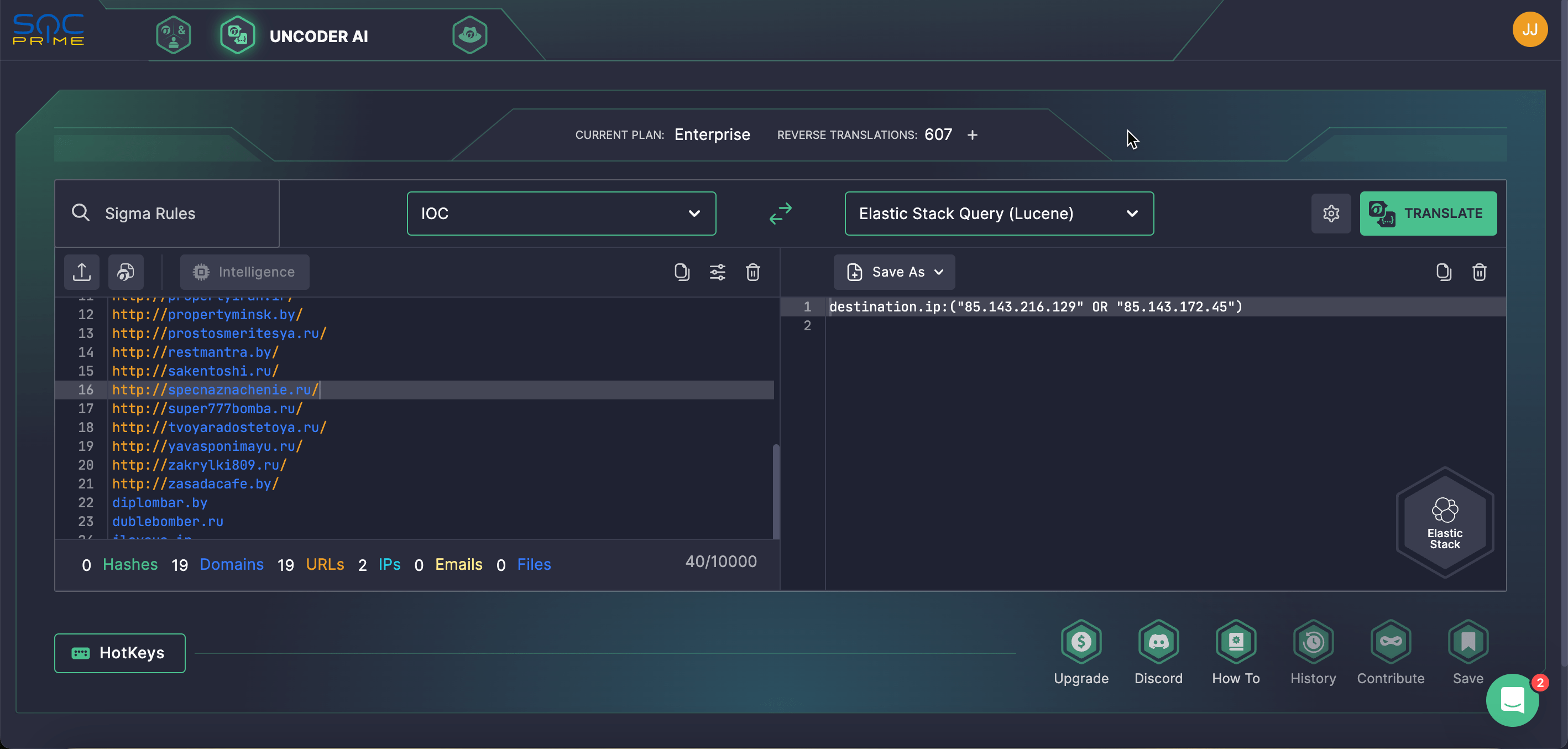

SOC Primeの Uncoder AI も使用して、 CERT-UAが提供する関連するIOCを探すことができます カスタムクエリを作成し、クラウド環境で自動的に実行することで。

MITRE ATT&CKコンテキスト

サイバーディフェンダーはまた、CERT-UA#7648、CERT-UA#7688、CERT-UA#7699、CERT-UA#7705アラートに取り上げられたUAC-0006によるサイバー攻撃の波の背後にある包括的なサイバー脅威のコンテキストをチェックすることができます。以下の表をチェックして、深い脅威研究のための関連Sigmaルールに関連するすべての適用可能な敵の戦術、技術、およびサブ技術のリストを見つけてください:

Tactics | Techniques | Sigma Rule |

Initial Access | Phishing: Spearphishing Link | |

Phishing: Spearphishing Attachment | ||

Execution | Command and Scripting Interpreter: JavaScript (T1059.007) | |

Exploitation for Client Execution (T1203) | ||

User Execution: Malicious File (T1204.002) | ||

Command and Scripting Interpreter: JavaScript (T1059.005) | ||

Defense Evasion | Masquerading: Double File Extension (T1036.007) | |

Masquerading: Match Legitimate File or Location (T1036.005) | ||

Masquerading: Masquerade File Type (T1036.008) | ||

System Script Proxy Execution (T1216) | ||

System Binary Proxy Execution (T1218) | ||

Subvert Trust Controls: Mark-of-the-Web Bypass (T1553.005) | ||

Obfuscated Files or Information (T1207) | ||

Process Injection: Process Hollowing (T1055.012) |