セキュリティチームはもはやデータが不足しているわけではありません。彼らはそのデータに溺れています。クラウドコントロールプレーンのログ、エンドポイントのテレメトリー、IDイベント、SaaSの監査トレイル、アプリケーションログ、ネットワーク信号が拡大し続ける中、SOCは依然として迅速な検出とクリーンな調査を求められています。そのため、SIEM対ログ管理は単なるツールの議論ではなく、どのような証拠を保持し、リアルタイムの検出のために何を分析し、どこで重量の多い作業を行うかというテレメトリー戦略の問題となっています。

可視性プログラムは洪水を加速させます。より多くのテレメトリーはより良い可視性を意味するかもしれませんが、それはSOCがこれを信頼し、正常化して、強化し、積極的な脅威に追いつくために十分に迅速にクエリを行うことができる場合に限ります。スケールが増大すると、SIEMとログ管理の両方でコストと運用の負担がすぐに現れます。 強調しているのは データの増加とコストモデルの上昇が、チームに対してインゲストを限定し、盲点を作り出すように圧力をかける方法であり、アラートのオーバーロードとパフォーマンスの制約はノイズから実際の脅威を分離するのを難しくします。スピードも容赦ありません。 報告によれば ユーザーがフィッシングに引っかかるまでの中央値は60秒未満であり、一方で侵害のライフサイクルは依然として数ヶ月単位で測定されています。

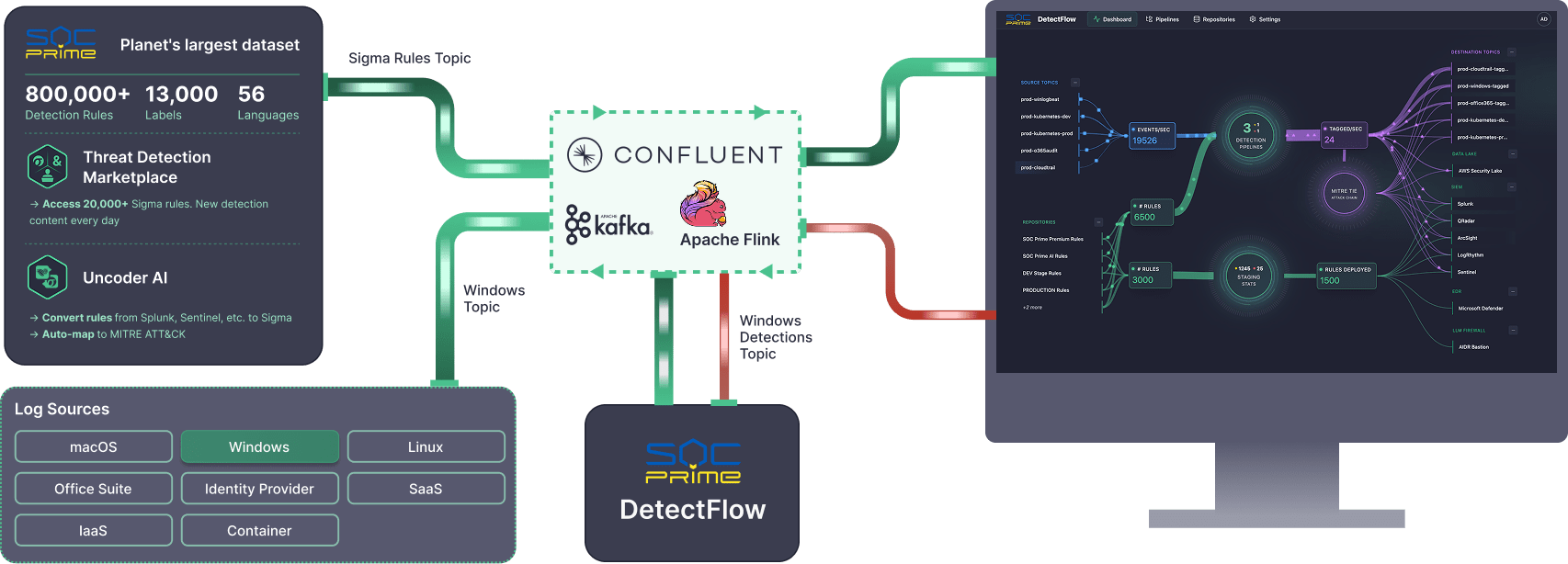

そのため、多くのSOCは セキュリティデータパイプライン のマインドセットを採用しています。これはツールに着地する前にテレメトリーを処理し、保存されるもの、インデックス化されるもの、分析されるものを制御することを意味します。 SOC PrimeのDetectFlow のようなソリューションは、データパイプラインを検出パイプラインに変え、フライト中の正規化と強化を通じてさらなる価値を追加します。ストリーミングデータ上で数千のSigmaルールを実行し、価値に基づいたルーティングをサポートします。低信号ノイズは、保持、検索、フォレンジクスのために低コストのログストレージに残すことが可能であり、強化され、検出タグが付けられたイベントのみがトリアージと応答のためにSIEMに流れ込みます。その結果、調査履歴を犠牲にせずにSIEMインゲストとアラートノイズのコストを削減します。

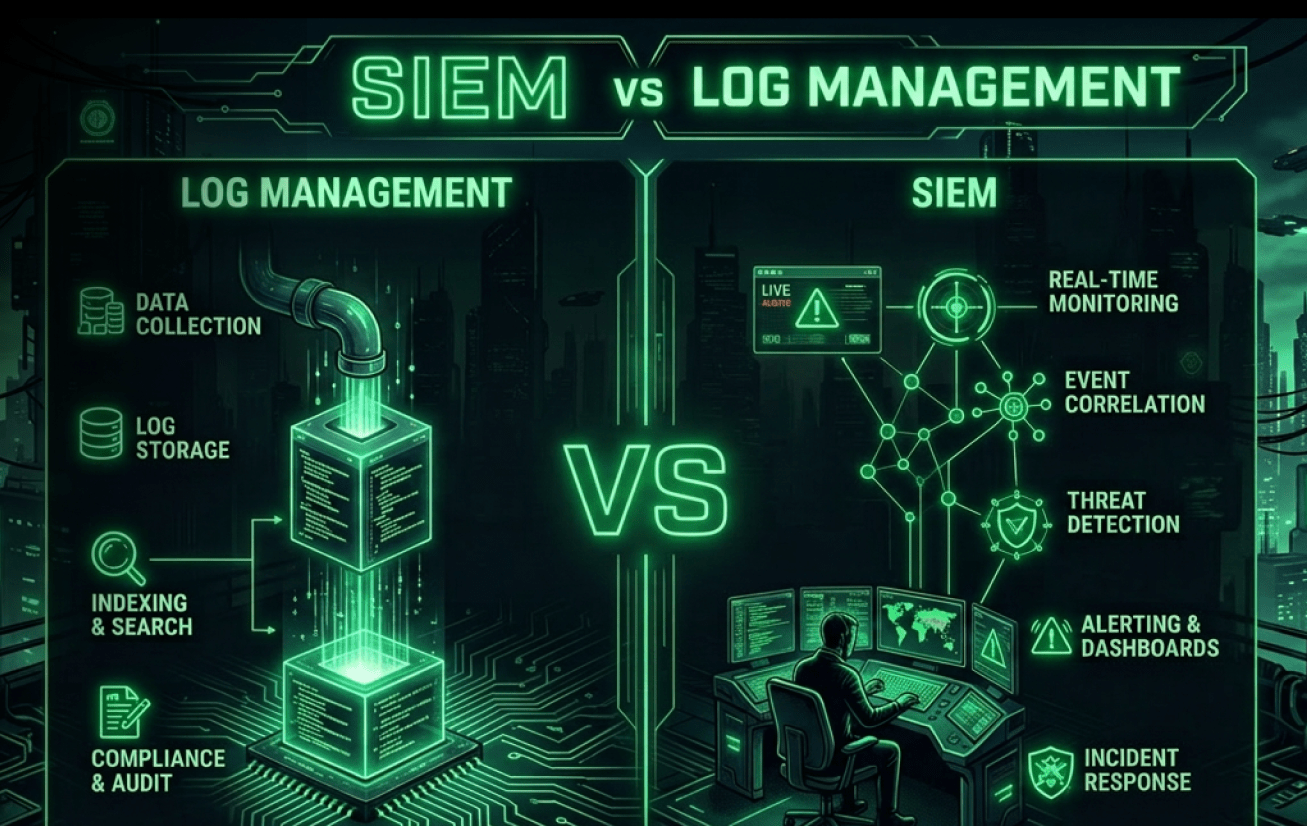

SIEM対ログ管理:定義

ツールを比較する前に、それぞれのカテゴリが何をするためのものであるのかを調整することは役立ちます。これには、特徴が重複するチェックリストが根本的に異なる目的を隠すことができるためです。

Gartner は定義しています。SIEMとは、早期検知のためにイベントデータをリアルタイムで分析し、検知、調査、インシデント対応のためにログデータを収集、保存、調査、報告するという顧客ニーズを中心に位置付けられるものです。つまり、SIEMはセキュリティに特化したシステム・オブ・レコードであり、異種のデータを前提に相関分析を行い、セキュリティ運用のワークフローを支援します。

ログ管理は、異なる中心グラビティを持っています。 NISTは ログ管理を、ログデータを生成、伝送、保存、分析、廃棄するためのプロセスとインフラストラクチャとして説明しています。それは、ロギングを一貫して信頼性のあるものに保つための計画と運用の実践に支えられています。実際には、ログ管理は、生の証拠を検索可能で大規模に保持する方法である一方、SIEMはセキュリティ分析と対応を運用化する場所です。

実際の違いは、2つの質問をする際に現れます:

- 価値の単位は何ですか? ログ管理においては検索可能な記録と運用の可視性です。SIEMにおいては、それは検出の忠実性とインシデントのコンテキストです。

- 分析はどこで行われますか? ログ管理では、分析は探索とトラブルシューティングをサポートすることが多いです。SIEMでは、分析は脅威検出、アラート、トリアージ、ケース管理のために構築されています。

ログ管理システムとは何ですか?

ログ管理システムは、ログをインジェストし、整理するための運用のバックボーンであり、チームがそれを検索し、保持し、何が起こったかを理解するために使用することができます。

ログ管理は、テレメトリーの経済性を初めて目にする場所であることが多いです。多くの組織は、すべてのログ行に高価な相関を実行する必要はありません。代わりに、より安価にデータを保存し、インシデント時に迅速に取得します。そのため、ログ管理は、多くの場合、高コストの分析レイヤーに到達する前にノイズを削減するデータルーティングとフィルタリングアプローチと対をなします。

セキュリティチームにとって、ログ管理は、SIEMにすべてが保存されるシンクとして働かなくても、下流の検出が頼りにできる高インテグリティで構造化されたテレメトリーを生成するときに真に価値があります。

SIEMとは何ですか?

SIEMは「セキュリティ情報とイベント管理」を意味します。これは、セキュリティ関連のテレメトリーを集中化し、それを検出、調査、および報告に変えるために設計されています。通常、SIEMは、幅広いログとコンテキストデータソースにわたるセキュリティイベントの収集と分析を通じて、脅威検出、コンプライアンス、およびインシデント管理をサポートすると説明されています。

しかし、テレメトリーが増大するにつれて、SIEMは構造的な圧力に直面します。従来のSIEMアプローチでの一般的な痛点には、データ量とコストの急騰、アラートのオーバーロード、リアルタイムで大規模なデータセットを検索および相関する際のスケーラビリティとパフォーマンスの制約が含まれます。これらの圧力は重要です。なぜならディフェンダーはすでに不利なタイムラインで活動しているからです。IBMのデータ侵害のコスト レポート によれば、侵害ライフサイクルは依然として一般的に数ヶ月にわたります。これは効率的な調査と信頼性の高いテレメトリーが重要となる理由です。

したがって、SIEMはセキュリティ分析と対応の中心である一方で、多くのチームは今、それをキュレーションされた検出準備データのための宛先とし、すべてのテレメトリーが最初に着地しなければならない場所とみなしていません。

SIEM対ログ管理:主な特徴

SIEMとログ管理を比較する有用な方法は、それらをセキュリティデータライフサイクルにマップすることです:収集、変換、保存、分析、応答。ログ管理は、収集から保存までの作業を大部分行い、調査をサポートする高速な検索が可能です。SIEMは、分析から応答に集中しており、相関、強化、アラート、ケース管理が圧力下で機能することが求められています。

ログ管理の機能は通常、収集、変換、保存、検索の周りに集まります:

- 大規模なインジェスト: エージェント、syslog、APIプル、クラウドネイティブ統合

- パーシングとフィールド抽出: スキーママッピング、パイプライン変換、検索可能性のための強化

- 保持とストレージコントロール: 段階化、圧縮、コストガバナンス、アクセスポリシー

- 検索と探索: トラブルシューティングとフォレンジックハンティングのための高速クエリ

SIEMの特徴は、分析と応答に集中しています:

- セキュリティ分析と相関: ルール、検出、行動パターン、クロスソースジョイン

- コンテキストと強化: ID、資産インベントリ、脅威インテル、エンティティ解決

- アラート管理: トリアージワークフロー、抑制、優先順位付け、報告

- ケース管理: 調査、証拠追跡、コンプライアンス報告

言い換えれば、ログ管理は保持と取得を最適化し、SIEMは検出とアクションを最適化しています。しかし、プラットフォームがテレメトリーの湖と相関エンジンの両方になると、特にインジェストコストとアラートノイズの増加に伴って、従来のSIEMアプローチは緊張します。そのため、多くのチームはログ管理を証拠層、SIEMを意思決定層、パイプライン層を制御平面として扱い、それぞれに流入するものを形成しています。

ログ管理とSIEMを使用する利点

ログ管理とSIEMは、単一のセキュリティデータ戦略の補完的なレイヤーとして扱われるときに最も効果的です。

ログ管理は、 深さと耐久性. を提供します。それはチームがより多くの生の証拠を保持し、セキュリティインシデントのように見える運用問題をトラブルシューティングし、後のフォレンジクスに必要な根拠を確保するのに役立ちます。これは、脅威仮説が事後に形成されるときに不可欠になります(例えば、新しい指標を数日後に学び、それを遡って検索する必要がある場合)。

SIEMは、 セキュリティの成果を提供します:検出、優先順位付け、インシデントワークフロー。適切に調整されたSIEMプログラムは、ID、エンドポイント、ネットワーク、クラウドコントロールプレーン全体でイベントを相関させることによって、「干し草の中の針」作業を減少させることができます。

最良のセキュリティプログラムは、両方を組み合わせることで3つの利点を得ます:

- コスト制御: より多く保存し、デフォルトで安価に分析し、価値のあるデータをSIEMにルーティングします。

- より良い調査: SIEMが検出とケースを追跡している間、ログプラットフォームに深い履歴を保持します。

- 信号の質の向上: ログを正規化し強化することで、検出が壊れやすい文字列ではなく一貫したフィールドに基づいて発火します。

SOC PrimeはSIEM & ログ管理の作業をどのように改善できますか

SOC Primeは、SIEMとログ管理のストーリーを一つのエンドツーエンドワークフローとしてまとめます。

まず、 Attack Detective でSOCを監査し、MITRE ATT&CKへのギャップをマップし、欠けているテレメトリーと技術を知ります。そして、 Threat Detection Marketplace がギャップに沿ったコンテキスト強化検出と最新のTTPsをプルする調達層となります。 Uncoder AI は検出エンジニアリングのブースターとして機能し、コンテンツを運用可能でポータブルにし、SIEM、EDR、データレイクが実際に動作するネイティブフォーマットに対応しながら、ロジックを洗練しスケールして実行できるようにします。

DetectFlow はデータパイプラインを検出パイプラインに変え、完全な検出オーケストレーションを可能にする最終層です。Apache Flinkを使用してライブのKafkaストリーム上で何万ものSigmaルールをサブセカンドMTTDで実行し、イベントにタグを付けながら飛行中に強化します。これにより、SIEMにおけるルール制限やパフォーマンスのトレードオフに関するミンマックスの必要性が取り除かれ、検出スケールがストリーム層に移り、その成長はインフラストラクチャではなくベンダーのキャップに従います。SIEMにとっては、トリアージと応答のためのクリーンで強化された検出タグ付きシグナルを提供します。ログ管理の場合は、深い保持を確保しつつ、正規化されたフィールドと添付された検出コンテキストによって検索と調査を迅速にします。