サイバー防御者は、ロシアの攻撃部隊によってウクライナとその同盟国に対して発生する増大するサイバー攻撃の量を観察しており、攻撃者は フィッシング攻撃ベクトルを頻繁に利用しており、 公共部門が主要な標的となっています。

CERT-UA は、CERT-UAの対応するメールアドレスを偽装して送信者として見せかけた誘導件名と添付ファイルを大量に配布する、ウクライナの国家機関に対する進行中のフィッシングキャンペーンについてサイバー防御者に通知しています。このようにして、UAC-0154と追跡される脅威アクターが、GitHubでソースコードが公開されている新しいオープンソースのMerlinAgentツールを使用して、ターゲットユーザーを侵害しようとしています。

MerlinAgentを利用したUAC-0154攻撃の説明

2023年8月5日、CERT-UAの研究者は2つの新しい警告を発表しました、 CERT-UA#6995 および CERT-UA#7183で、UAC-0154ハッカーグループに帰属する大量メール配信の詳細をカバーし、ウクライナの国家公務員を対象としています。この進行中のフィッシングキャンペーンでは、CERT-UA自身を送信者として偽装したサイバー脅威の詳細が含まれた有益なファイルとして見せかけたCHMメール添付ファイルとともに、MS Officeインストールの推奨に関連する誘導メール件名を適用しています。

CHMファイルの誘導を開くと、JavaScriptコードが実行され、このコードはGZIPアーカイブをダウンロード、復号化、解凍するためのPowerShellスクリプトを開始します。後者には、GitHubでソースコードが公開されているオープンソースツールであるMerlinAgentを使用してターゲットシステムに感染させることを目的とした実行ファイルが含まれています。さらに、UAC-0154グループはCatboxという正当なファイルサービスを利用しています。

CERT-UAは、MerlinAgentの最初の使用ケースの1つが2023年7月前半に遡ることを明らかにしました。この時、ウクライナ政府の当局者がCERT-UA#6995警告でカバーされたフィッシング攻撃にさらされました。

CERT-UA#6995およびCERT-UA#7183警告でカバーされるUAC-0154活動の検出

ウクライナとその同盟国に対するフィッシングキャンペーンの増加は、サイバー防御者に超迅速な対応を要求し、感染をタイムリーに特定し、脅威を積極的に軽減することを求めています。SOC Primeプラットフォームは、セキュリティチームにコスト効率が良く革新的なツールを提供し、SOC投資の最大の価値を引き出しながらそのサイバーセキュリティ成熟度を向上させます。

対応するCERT-UA#6995およびCERT-UA#7183警告でカバーされるUAC-0154ハッキング集団による進行中の攻撃を防ぐために、防御者を支援するために、SOC Primeプラットフォームは、 MITRE ATT&CK®にマップされたサイバー脅威のコンテキストで強化された関連するSigmaルールをキュレーションし、業界をリードするSIEM、EDR、XDR技術に自動変換可能です。すべての検出アルゴリズムは、グループおよびヘッズアップ識別子(「CERT-UA#6995」、「CERT-UA#7183」、「UAC-0154」)に基づいてタグでフィルタリングされており、コンテンツ検索を合理化するためにユーザーがそのいずれかを選択できます。

Click the エクスプロア・ディテクションズ ボタンをクリックして、上記のSigmaルールを入手し、日常のセキュリティ操作の支援を得るために関連するサイバー脅威のコンテキストを探ってください。

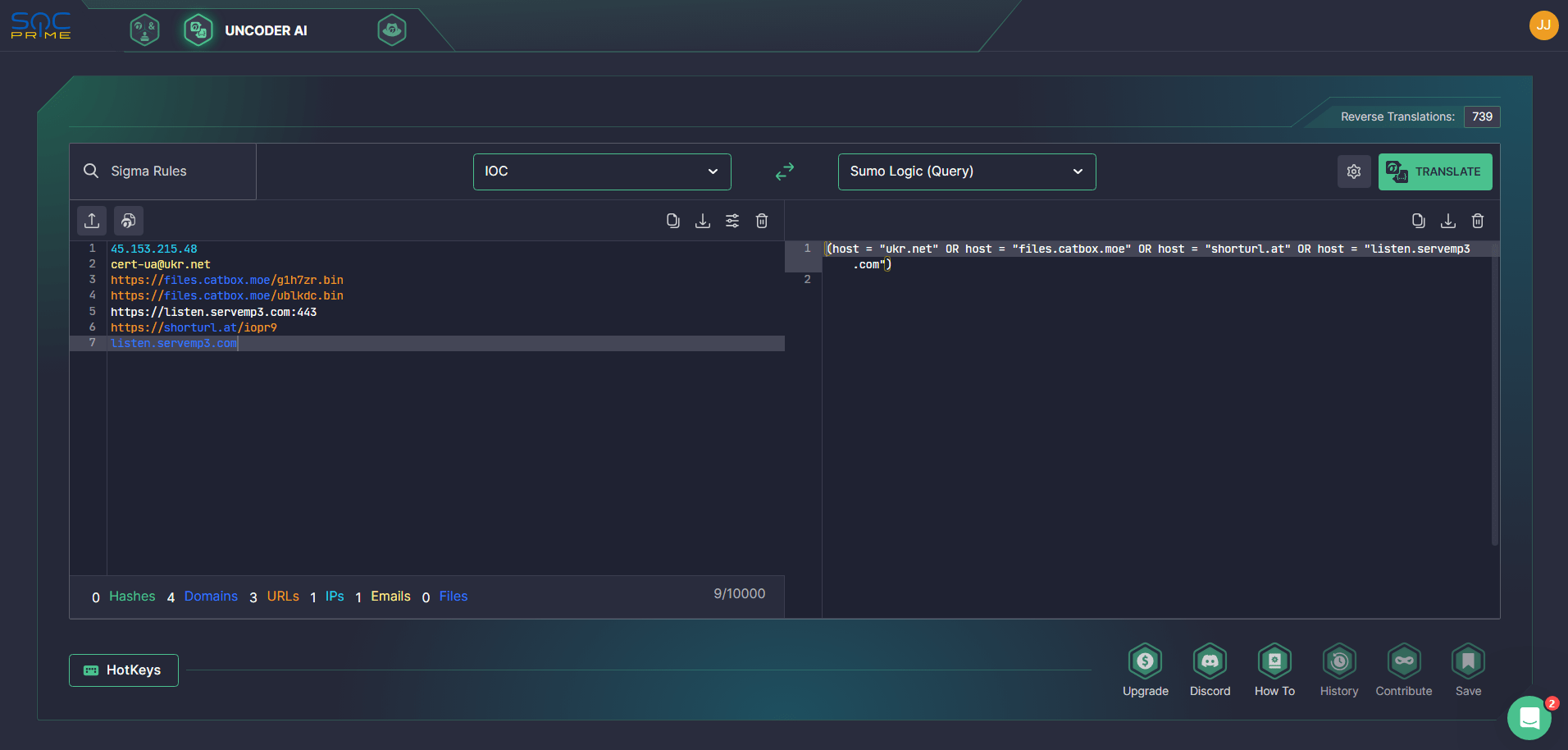

セキュリティ専門家もまた、 SOC Primeの拡張インテリジェンスフレームワークであるUncoder AIを利用して、最新のCERT-UA警告で提案された侵害指標に基づくインスタントIOCクエリ生成で脅威研究を加速できます。

MITRE ATT&CKコンテキスト

サイバー防御者は、上記のSigmaルールにリンクされ、UAC-0154の敵対者キャンペーンの背後にある総合的なサイバー脅威のコンテキストを探索することもできます。関連する敵対者の戦術、技術、およびサブ技術のすべてのリストを見つけるために、下記の表をご確認ください。

Tactics | Techniques | Sigma Rule |

Initial Access | Phishing: Spearphishing Link | |

Phishing: Spearphishing Attachment | ||

Exfiltration | Exfiltration Over Web Service: Exfiltration to Cloud Storage (T1567.002) | |

Transfer Data to Cloud Account (T1537) | ||

Defense Evasion | Hide Artifacts: Hidden Window (T1564.003) | |

System Binary Proxy Execution (T1218) | ||

System Binary Proxy Execution: Compiled HTML File (T1218.001) | ||

Obfuscated Files or Information: Command Obfuscation (T1027.010) | ||

Command and Control | Ingress Tool Transfer (T1105) | |

Persistence | Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder (T1547.001) | |

Execution | Command and Scripting Interpreter (T1059) | |

Command and Scripting Interpreter: PowerShell (T1059.001) | ||

Command and Scripting Interpreter: Windows Command Shell |