2025年9月、CERT‑UA チームは、Signalで共有された Excel XLL アドインを媒介にして CABINETRAT バックドアを拡散し、機密情報を外部へ持ち出しつつ侵害システムへの長期的アクセスを維持する、ウクライナ将校連合(Ukrainian Officers Union)関係者を標的とした一連の標的型サイバー攻撃を発見しました。これらの戦術、技術、手順(TTP)は新規性が高く、XLL ファイルの使用が過去に観測された UAC-0002(Sandworm, APT44)によるウクライナ重要インフラ攻撃事例を除き、類似例が乏しいため、本活動は別個の識別子 UAC-0245 として割り当てられました。

CABINETRAT バックドアを用いる UAC-0245 活動の検出

CERT‑EU の 2024 年 Threat Landscape Report によれば、報告されたインシデントの 44% が国家支援の可能性が高いサイバー諜報または事前配置(prepositioning)活動に関連しており、データ流出と長期かつステルスなアクセス確保が主目的とされています。2025 年、CERT‑UA は既に UAC-0200、UAC-0219、および UAC-0226 に帰属すると考えられるウクライナに対するサイバー諜報活動の増加を観測しています。最近の CERT‑UA#17479 警報 は、標的型のサイバー諜報に CABINETRAT バックドアを展開する UAC-0245 の継続的な活動を裏付けています。

SOC Prime Platform は、UAC-0245 によるサイバー諜報攻撃をプロアクティブに阻止するための検出アルゴリズム集をキュレーションしています。検出を探索 をクリックすると、MITRE ATT&CK® に整合したアクショナブルなインテリジェンスで強化された Sigma ルール群へアクセスでき、複数の SIEM、EDR、Data Lake ソリューションと互換性があります。

セキュリティチームは SOC Prime の Detection‑as‑Code ライブラリを検索し、対応するタグ「CERT‑UA#17479」および「UAC‑0245」で敵対者の活動をタイムリーに検知することができます。

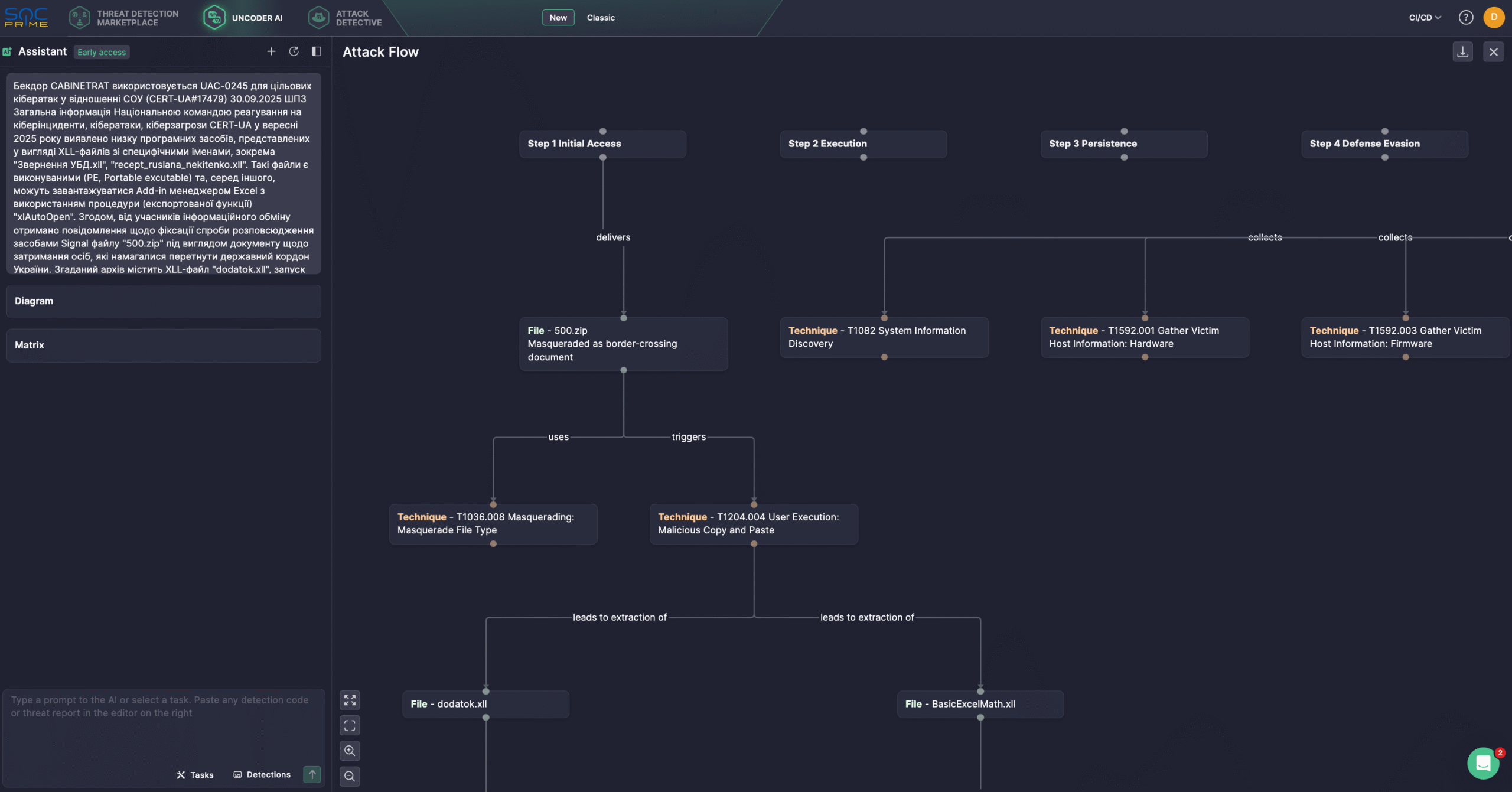

検出エンジニアはまた、検出ワークフローをエンドツーエンドで支援しカバレッジを拡張する AI コパイロットとして Uncoder AI を利用しています。Uncoder によって、検出チームは IOC を即座にカスタムハンティングクエリに変換したり、生の脅威レポートから検出コードを生成したり、Attack Flow 図を作成したり、ATT&CK タグ予測を有効化したり、AI 駆動のクエリ最適化を利用して検出コンテンツを複数プラットフォーム間で翻訳できます。以下は最新の CERT‑UA アラートに基づく UAC‑0245 の Attack Flow 図です。

UAC‑0245 活動の分析

2025年9月、CERT‑UA はウクライナ将校連合の関係者を狙った標的型キャンペーンを特定しました。本キャンペーンは悪意ある Excel XLL アドインを用いて CABINETRAT バックドアを配布しています。初期サンプルは偽装名(例: recept_ruslana_nekitenko.xll)を持ち、その一部は Signal で共有されたアーカイブ(500.zip)にバンドルされ、ウクライナ国境越えを試みた個人への拘束通知を装っていました。

当該アーカイブには dodatok.xll が含まれており、実行されると標的端末上に複数のコンポーネントをドロップします。具体的には、スタートアップフォルダにランダム名で配置される EXE、BasicExcelMath.xll という XLL ローダーが %APPDATA%\Microsoft\Excel\XLSTART\ にコピーされ、シェルコードを隠蔽した画像ファイル Office.png が含まれていました。

EXE ファイルの永続化を維持するために、Windows レジストリの変更が行われます。さらにドロッパーは HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\App Paths\EXCEL.EXE をチェックしつつ、アドインが無効化されるのを防ぐために HKCU\Software\Microsoft\Office\{14,15,16}.0\Excel\Resiliency\DisabledItems からエントリを削除します。ドロップされた EXE は EXCEL.EXE を隠蔽モードで起動し、/e(embed)オプションを用いて事前にインストールされた BasicExcelMath.xll を自動的に読み込みます。XLL はバンドルされた Office.png を読み取り、埋め込まれたシェルコードを抽出して実行へ転送します(VirtualProtect + CreateThread を使用)。このシェルコードは CABINETRAT バックドアとして分類されています。

CABINETRAT は C 言語ベースのバックドアで、シェルコードとして配布され、多岐にわたる諜報機能を提供します。システムおよびインストール済みソフトウェアの列挙、コマンド実行と結果返却、ディレクトリ一覧取得やファイルの読み取り・外部送信(exfiltrate)、スクリーンショット取得、ファイル/フォルダ削除、そしてリモートサーバからのファイル取得などを行います。

観測された UAC‑0245 の活動は、このサイバー脅威が進化し持続的であることを示しています。攻撃者が検出されずに留まる能力は標的組織に対する継続的なリスクを孕んでおり、堅牢なサイバーセキュリティ対策の重要性を強調します。AI、自動化機能、リアルタイム脅威インテリジェンスを備えた SOC Prime のフル製品群 により、あらゆる規模や巧妙さの新興脅威に対してプロアクティブに防御できます。

MITRE ATT&CK の文脈

MITRE ATT&CK を活用することで、CABINETRAT バックドアを利用した最新の UAC‑0245 オペレーションに関する詳細な洞察が得られます。以下の表は、関連する ATT&CK の戦術、手法、およびサブ手法にマップされたすべての関連 Sigma ルールを示しています。 Tactics Techniques Sigma Rule Initial Access Phishing: Spearphishing Attachment (T1566.001) Execution Scheduled Task/Job: Scheduled Task (T1053.005) User Execution: Malicious File (T1204.002) Persistence Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder (T1547.001) Office Application Startup (T1137) Office Application Startup: Add-ins (T1137.006)