悪名高いロシア政府支援の脅威グループであるUAC-0001(APT28としても追跡)が、サイバー脅威の舞台に再び姿を現しました。CERT-UAが6月下旬に公開したCOVENANTフレームワークおよびBEARDSHELLバックドアの使用に関する警告以来、UAC-0001はウクライナを中心に活動を継続しています。CERT-UAは今回、LAMEHUGツール(LLMを組み込んだもの)を利用した新たなサイバー攻撃の波が、セキュリティおよび防衛分野を標的に展開されていると報告しています。

LLM搭載のLAMEHUGマルウェアによるUAC-0001(APT28)攻撃の検知

ロシア系のハッキンググループは依然としてサイバー防御者にとって根強い脅威であり、そのTTP(戦術、技術、手順)を絶えず進化させてステルス性を高め、検知を回避しています。ウクライナへの全面侵攻開始以降、侵略者はAPT攻撃を強化し、紛争を新たな攻撃戦略の実験場として利用しています。

SOC Primeプラットフォームに登録し、悪名高いロシア支援ハッカー集団UAC-0001(APT28)に関連した攻撃の増加に先手を打ちましょう。SOC Primeチームは、最新のCERT-UA警告で報告されたAI搭載LLMを用いたデータ窃盗キャンペーンに対応するSigmaルールを厳選しています。検知ルールを確認するボタンを押すと、実用的なCTI(脅威インテリジェンス)を備え、MITRE ATT&CK®に準拠し、複数のSIEM、EDR、データレイク技術に対応した検知スタックにアクセスできます。検索しやすいよう、このSigmaルールコレクションは関連するCERT-UA警告識別子に基づき「CERT-UA#16039」とタグ付けされています。

このロシア系グループによる攻撃を検知する追加のSigmaルールは、Threat Detection Marketplaceライブラリで「UAC-0001」および「APT28」タグで検索可能です。Microsoft Defender for Endpoint (MDE)ユーザーは、Bear Fenceを有効化することで、ロシア支援APT脅威から組織を守るプラグアンドプレイの常時稼働サービスを利用可能です。242の厳選された振る舞いルール、100万以上のIOC、動的AI駆動のTTPフィードを用い、APT28および他48のロシア国家支援アクターを自動的にハントすることができます。

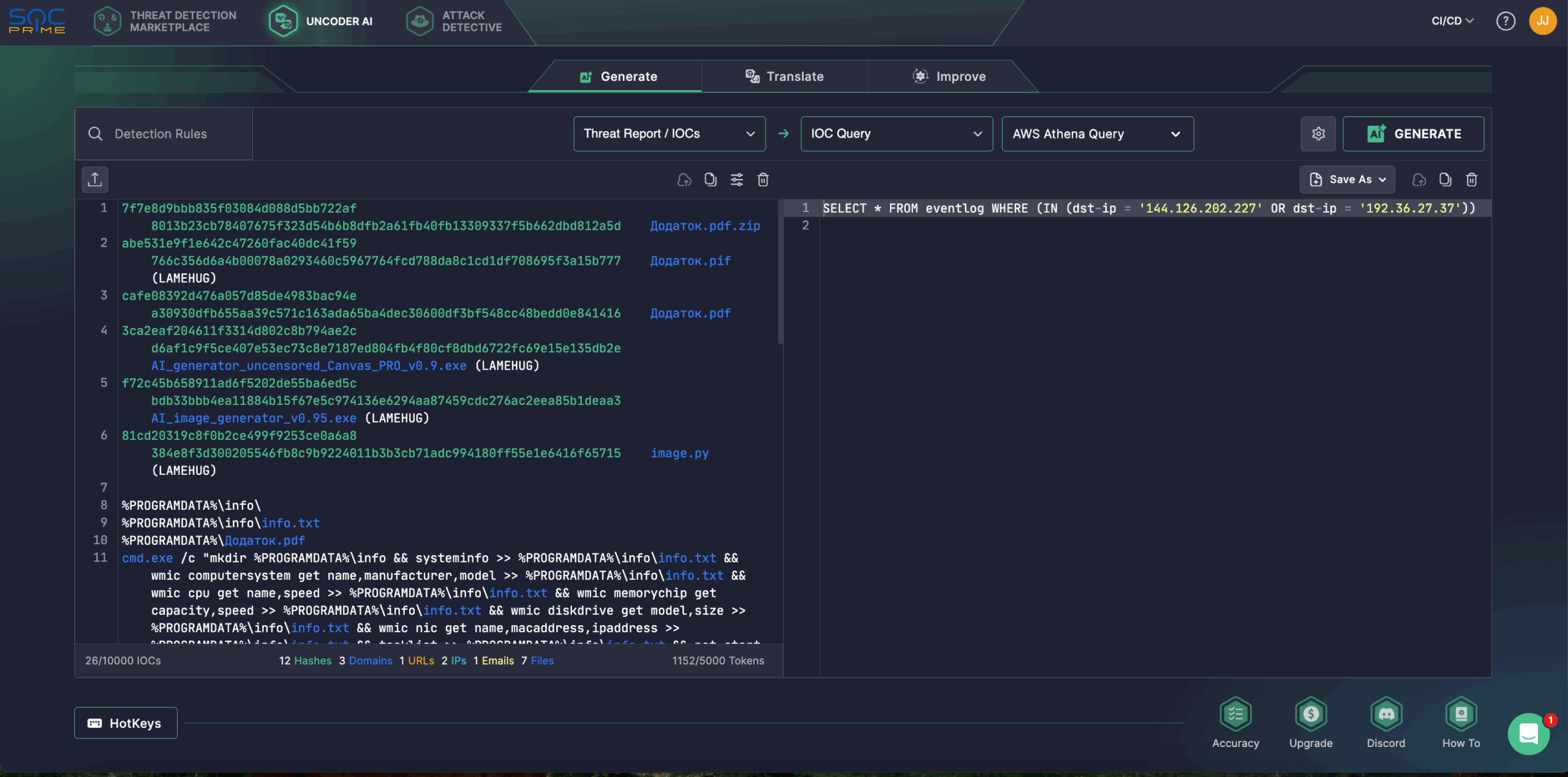

セキュリティエンジニアはUncoder AIを利用して、30秒以内にRootaおよびSigmaルールの作成、コードの文書化・最適化、56言語の検知言語対応、AIMLによる攻撃フローやATT&CKマッピングの生成が可能です。最新のCERT-UA#16039警告からの脅威インテリジェンスを活用し、関連IOCを自動変換して選択したSIEMやEDRフォーマットのカスタムクエリを即座に作成できます。

UAC-0001(APT28)の最新活動概要

2025年7月10日、CERT-UAは情報を受領しました。内容は、関係省庁の職員を装ったフィッシングメールが行政当局の間で配布されているというものです。これらのメールには「Додаток.pdf.zip」という添付ファイルがあり、正規の文書を装っていました。CERT-UAは中程度の確信度で、この活動をUAC-0001(APT28)によるものと見なしています。

APT28、別名UAC-0001、またFighting Ursa、Fancy Bear、Forest Blizzard、STRONTIUMとしても知られ、ウクライナの公共部門を執拗に標的とし、主にフィッシングキャンペーンやソフトウェアの脆弱性悪用を攻撃手法としています。

今回のキャンペーンで使用されたZIPアーカイブには、”.pif”拡張子を持ち、アーカイブ名と同一の実行ファイルが含まれていました。このファイルはPythonソースコードをPyInstallerでビルドしたもので、研究者らはマルウェア「LAMEHUG」と分類しています。

調査中、少なくとも2つの追加のマルウェア変種、「AI_generator_uncensored_Canvas_PRO_v0.9.exe」および「image.py」が発見されました。これらは侵害されたマシンからデータを抜き取る手法が異なっています。フィッシングメールは侵害されたメールアカウントから送信され、C2インフラは正当な資源を不正利用して展開されていました。

LAMEHUGの特徴的な点は、LLMを利用してテキスト説明から実行可能なコマンドを生成する点です。Pythonベースのこのマルウェアは、huggingface[.]coのAPIを介してLLM「Qwen 2.5-Coder-32B-Instruct」を呼び出し、システムコマンドを生成します。ハードウェア情報、プロセス、サービス、ネットワーク接続などを収集し、そのデータを%PROGRAMDATA%\info\info.txtに保存します。また、ドキュメント、ダウンロード、デスクトップディレクトリ内のMicrosoft Office、TXT、PDFファイルを再帰的に検索し、%PROGRAMDATA%\info\にコピーします。窃取したデータは、SFTPまたはHTTP POSTリクエストで送信されます(マルウェアのバージョンによる)。

APT28がウクライナのセキュリティおよび防衛分野への攻撃を強化し、LLM搭載の高度なマルウェアを試験運用し始める中、積極的なサイバー防御の重要性は一層高まっています。SOC PrimeはAI、自動化、リアルタイム脅威インテリジェンスを活用した包括的な製品群を提供し、組織のセキュリティ態勢強化を支援します。

MITRE ATT&CKコンテキスト

MITRE ATT&CKフレームワークを用いることで、LAMEHUGマルウェアを活用した最新のUAC-0001(APT28)キャンペーンに関する詳細な分析が可能となります。以下の表には、関連するSigmaルールと対応するATT&CKの戦術、技術、サブ技術がまとめられています。

Tactics | Techniques | Sigma Rule |

Resource Development | Obtain Capabilities: Artificial Intelligence (T1588.007) | |

Initial Access | Phishing: Spearphishing Attachment (T1566.001) | |

Execution | Command and Scripting Interpreter: Python (T1059.006) | |

Exploitation for Client Execution (T1203) | ||

User Execution: Malicious File (T1204.002) | ||

Discovery | System Network Configuration Discovery (T1016) | |

System Information Discovery (T1082) | ||

System Owner/User Discovery (T1033) | ||

Collection | Data from Local System (T1005) | |

Command and Control | Web Service: One-Way Communication (T1102.003) | |