XE Group, probabilmente un collettivo di hacker legato al Vietnam che è stato attivo nel panorama delle minacce informatiche per oltre un decennio, si ritiene sia dietro lo sfruttamento di un paio di vulnerabilità di VeraCore zero day Durante l’ultima campagna, gli avversari hanno armato le falle di VeraCore tracciate come CVE-2024-57968 e CVE-2025-25181 per distribuire shell inverse e shell web, garantendo un accesso remoto furtivo alle istanze prese di mira e dimostrando l’evoluzione nelle operazioni offensive del gruppo.

Rileva gli attacchi di XE Group

Con un aumento delle vulnerabilità critiche in corso di sfruttamento attivo identificate dall’inizio del 2025, gli attori delle minacce stanno sempre più utilizzando nuovi exploit per compromettere i loro obiettivi di interesse. Tra questi avversari, il XE Group si distingue per sfruttare gli zero-day di VeraCore (CVE-2024-57968, CVE-2025-25181) nelle sue campagne più recenti.

Per individuare possibili intrusioni nelle fasi iniziali, la piattaforma SOC Prime per la difesa informatica collettiva fornisce un set di regole Sigma che affrontano i recenti attacchi di XE Group supportati da un insieme completo di prodotti per il rilevamento avanzato delle minacce e la ricerca. Basta cliccare sul Esplora Rilevamenti pulsante qui sotto e scendere immediatamente in un pacchetto di contenuti dedicato.

Le regole sono compatibili con soluzioni SIEM, EDR e Data Lake multiple, mentre sono mappate al framework MITRE ATT&CK per semplificare l’indagine sulle minacce. Inoltre, ogni regola è accompagnata da metadati completi, incluse CTI riferimenti, cronologie degli attacchi, raccomandazioni per il triage e configurazioni di audit.

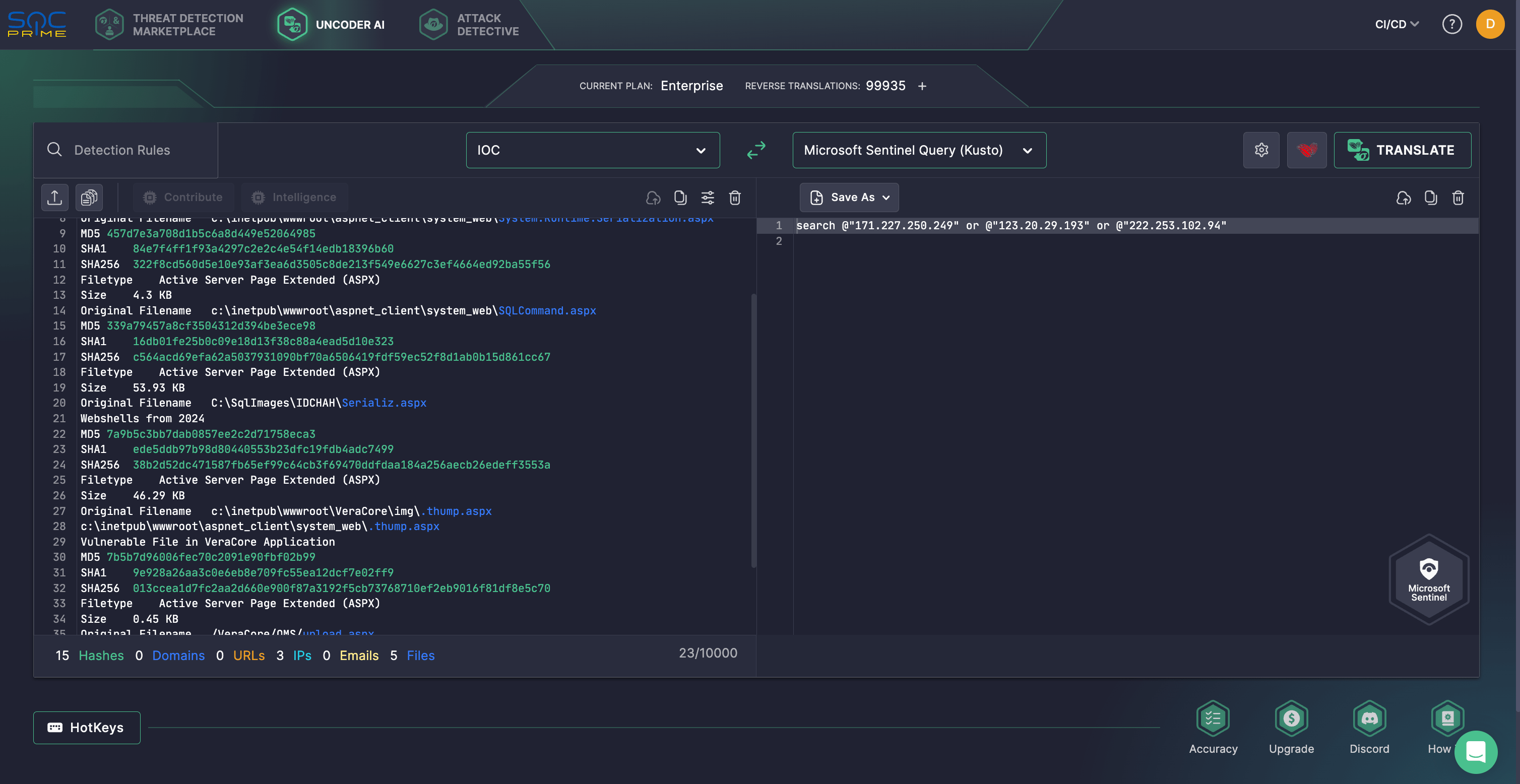

Inoltre, gli esperti di sicurezza possono cercare senza soluzione di continuità gli IOC forniti nell’ analisi dell’attività del gruppo XE. Affidati all’ Uncoder AI della SOC Prime per creare query personalizzate basate su IOC in pochi secondi e lavorare automaticamente con esse nell’ambiente SIEM o EDR scelto. Precedentemente disponibile solo ai clienti aziendali, Uncoder AI è ora accessibile ai ricercatori individuali, offrendo tutte le sue capacità. Controlla i dettagli qui.

Analisi dell’attività di XE Group

L’indagine di Intezer e Solis Security fornisce approfondimenti sull’attività più recente di XE Group, un sofisticato collettivo di hacker ritenuto di origine vietnamita, noto per aver preso di mira le shell web e la distribuzione di malware. XE Group impiega tecniche avanzate supportate da un’infrastruttura coordinata. Gli avversari inizialmente si sono specializzati nel furto di dati di carte di credito, utilizzando principalmente attacchi alla catena di fornitura con JavaScript dannoso iniettato, web shell ASPXSPY personalizzate per l’accesso non autorizzato e mascheramento di eseguibili come file PNG per generare shell inverse.

All’inizio della primavera del 2023, CISA ha rilasciato un avviso riguardante lo sfruttamento delle vulnerabilità di Progress Telerik in vari server IIS statali statunitensi. L’allerta ha indicato che diversi attori, tra cui XE Group, hanno condotto attività di ricognizione e scansione per armare CVE-2019-18935 nel server IIS dell’agenzia che esegue Telerik UI per ASP.NET AJAX.

Nel 2024, gli attori delle minacce hanno spostato la loro attenzione sugli attacchi alla catena di fornitura, sfruttando CVE emergenti con metodi avanzati. Recentemente, XE Group ha armato due zero-day in VeraCore, CVE-2024-57968 e CVE-2025-25181, consentendo loro di distribuire web shell per un accesso non autorizzato persistente.

CVE-2024-57968, una grave falla di convalida dell’upload con un punteggio CVSS di 9.9, riguarda le versioni di VeraCore precedenti alla 2024.4.2.1 consentendo agli avversari di caricare file in directory non previste, potenzialmente esponendoli all’accesso di altri utenti tramite la navigazione web. CVE-2025-25181 (con un punteggio CVSS di 5.8) è una vulnerabilità di iniezione SQL in timeoutWarning.asp di Advantive VeraCore versione fino alla 2025.1.0, che consente agli hacker remoti di eseguire comandi SQL arbitrari tramite il parametro PmSess1.

Le tattiche malevole più recenti di XE Group si estendono oltre le campagne a breve termine. Ad esempio, gli attori delle minacce hanno violato un’organizzazione nel 2020 e mantenuto la persistenza per anni, riutilizzando in seguito una web shell installata in precedenza nel 2024. Questo evidenzia la loro strategia di attacco metodica e segreta.

Il passaggio di XE Group agli exploit zero-day evidenzia la crescente sofisticazione e adattabilità delle tecniche avversarie, richiedendo strategie di difesa rapide e proattive. Affidandosi alla Piattaforma SOC Prime per la difesa informatica collettiva, le organizzazioni possono stare avanti agli avversari in costante evoluzione, minacce in aumento e superfici di attacco in continua espansione, mentre consentono una solida postura di cybersicurezza.