Nuovo anno, nuove minacce per i difensori informatici. I ricercatori di cybersecurity hanno scoperto una nuova variante del famigerato Banshee Stealer, che sta sempre più prendendo di mira gli utenti Apple in tutto il mondo. Questo furtivo malware infostealer impiega tecniche avanzate di evasione, riuscendo a sfuggire alla rilevazione sfruttando la crittografia delle stringhe dal motore antivirus XProtect di Apple. Mirando esclusivamente agli utenti macOS, Banshee è in grado di rubare credenziali del browser, dati di accesso, portafogli di criptovaluta, e altre informazioni sensibili dai file.

Rileva Malware Banshee Stealer su Apple macOS

Con oltre 1 miliardo di ceppi di malware che circolano nell’arena delle minacce informatiche, rimanere in guardia contro le minacce emergenti è più critico che mai. Tuttavia, poiché le superfici di attacco si espandono e le tattiche di infiltrazione evolvono, la rilevazione precoce delle intrusioni rimane una sfida complessa.

Per supportare i professionisti della sicurezza, la piattaforma SOC Prime per la difesa informatica collettiva fornisce il più grande repository al mondo di algoritmi di rilevazione per minacce emergenti, supportato da strumenti avanzati per la rilevazione e la caccia alle minacce. Rimani aggiornato sugli ultimi attacchi Banshee Stealer con una vasta collezione di algoritmi di rilevazione curati. Premi il Esplora Rilevazione pulsante qui sotto e scava immediatamente in uno stack di rilevazione pertinente.

Tutte le regole sono mappate al framework MITRE ATT&CK e compatibili con oltre 30 tecnologie SIEM, EDR e Data Lake. Inoltre, tutte le rilevazioni sono arricchite con metadati estesi, inclusi CTI riferimenti, cronologie degli attacchi, raccomandazioni per il triage e altro ancora.

Inoltre, i professionisti della sicurezza potrebbero esplorare l’intero set di rilevazioni che affrontano i TTP associati al Banshee Stealer su macOS di Apple malware nel Threat Detection Marketplace per analizzare gli attacchi retrospettivamente.

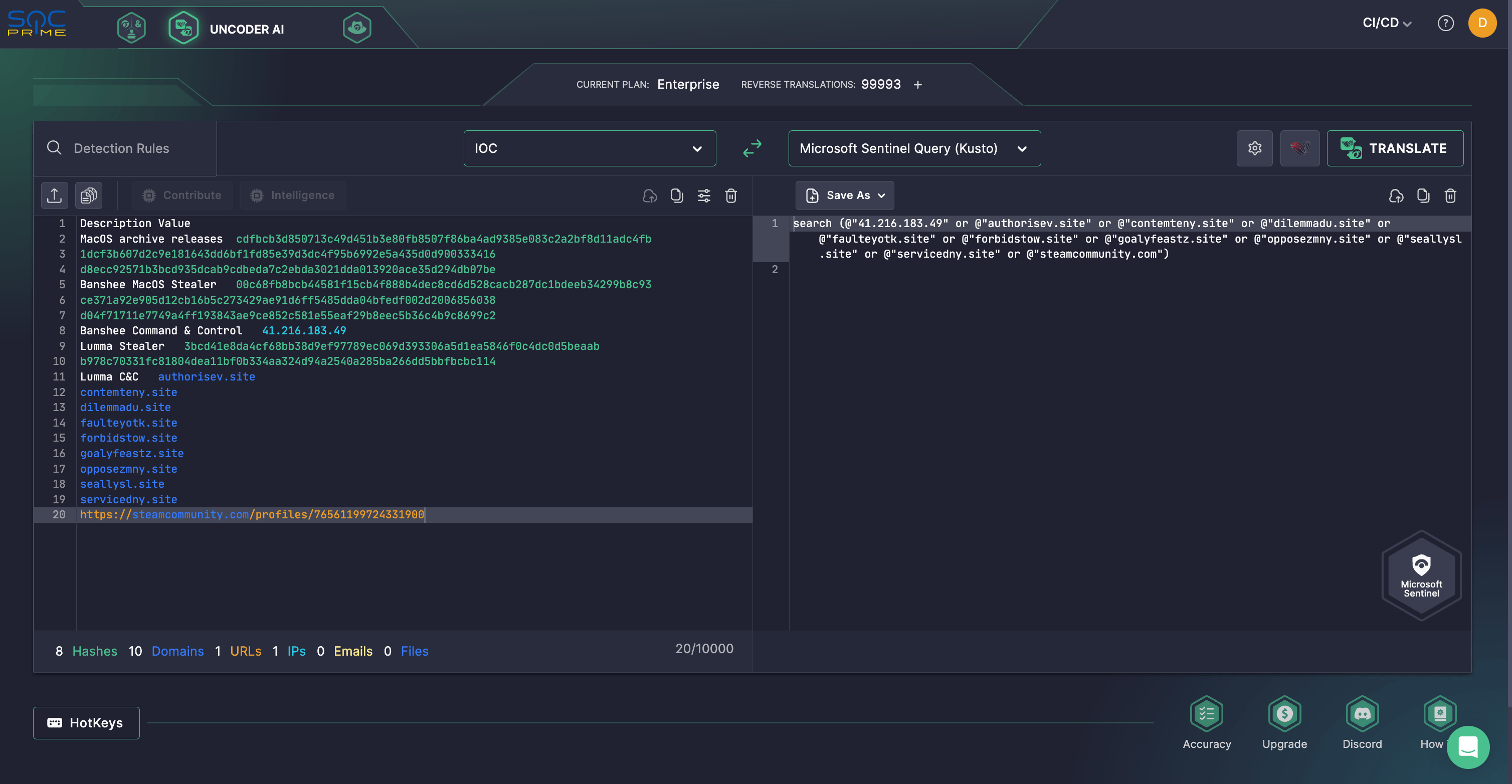

Per procedere con l’indagine, i professionisti della sicurezza potrebbero anche avviare ricerche istantanee utilizzando gli IOC forniti nella corrispondente ricerca di Check Point. Affidati a SOC Prime’s Uncoder AI per creare query personalizzate basate su IOC in pochi secondi e lavorare automaticamente con esse nel tuo ambiente SIEM o EDR scelto. In precedenza esclusivo per i clienti aziendali, Uncoder AI è ora aperto ai ricercatori individuali con tutta la sua potenza. Controlla i dettagli qui.

Analisi del Malware Banshee Stealer su Apple macOS

A partire dal 2024, con il numero di utenti macOS che supera i 100 milioni, i cybercriminali vedono un’opportunità lucrativa. I creatori di Banshee Stealer non hanno perso tempo nel prendere di mira gli utenti Apple, affinando tattiche furtive per bypassare la rilevazione e raccogliere dati sensibili senza essere scoperti.

Rivelato per la prima volta nell’agosto 2024, Banshee Stealer è stato venduto nei forum sotterranei come malware-as-a-service per $3.000, essendo capace di scaricare dati del browser, rubare portafogli di criptovaluta ed estrarre file con estensioni specifiche. Notoriamente, gli esperti di sicurezza suggeriscono che Banshee possa essere collegato a gruppi di cybercriminali di lingua russa, poiché il malware sembra evitare di prendere di mira i dispositivi appartenenti a utenti russi.

Nel novembre 2024, il codice sorgente di Banshee Stealer è trapelato online, portando a una rapida chiusura della sua operazione ma anche aprendo le porte ad altri sviluppatori di malware. Tra agosto e novembre dello scorso anno, i ricercatori di sicurezza hanno identificato diverse campagne di Banshee Stealer che prendevano di mira gli utenti macOS.

Una delle varianti più recenti, scoperta e analizzata da Check Point, utilizza una tecnica di evasione unica basata sull’adozione di un algoritmo di crittografia delle stringhe simile a quello utilizzato da Apple’s XProtect per salvaguardare i suoi dati. Offuscando le sue stringhe e decodificandole solo durante l’esecuzione, Banshee evita efficacemente i metodi tradizionali di rilevazione statica. Questo approccio non solo riduce le possibilità di rilevamento ma può anche indurre gli strumenti anti-malware di macOS e di terze parti ad ignorare l’infezione per un periodo più lungo.

Secondo i ricercatori, la campagna dietro questa nuova variante di Banshee Stealer è ancora in corso, diffondendo principalmente i campioni attraverso repository GitHub fraudolenti, ingannando gli utenti macOS impersonando software legittimi. Gli stessi attori di minaccia stanno anche prendendo di mira gli utenti Windows sfruttando Lumma Stealer.

Curiosamente, gli operatori della campagna hanno rimosso il filtro della lingua russa che in precedenza bloccava le infezioni sui sistemi con il russo impostato come lingua predefinita. Questo cambiamento suggerisce o una disconnessione tra gli attuali operatori e i creatori originali di Banshee o un deliberato sforzo per espandere il range delle vittime potenziali.

L’evoluzione continua del malware sottolinea la necessità urgente di una maggiore consapevolezza sulla sicurezza informatica e di una difesa proattiva. piattaforma SOC Prime per la difesa informatica collettiva consente alle organizzazioni di vari settori, così come ai ricercatori individuali, di disporre di soluzioni avanzate per stare al passo con le minacce informatiche, incluse le varianti di malware emergenti e l’ondata crescente di attacchi APT.