Les équipes de sécurité ne manquent plus de données. Elles en sont submergées. Les journaux du plan de contrôle du cloud, la télémétrie des points de terminaison, les événements d’identité, les pistes d’audit SaaS, les journaux d’application et les signaux de réseau continuent de s’étendre, tandis que le SOC est toujours censé fournir une détection plus rapide et des enquêtes plus propres. C’est pourquoi le débat SIEM contre gestion des journaux n’est pas seulement un débat sur les outils. C’est une question de stratégie de télémétrie sur ce qu’il faut conserver comme preuve, ce qu’il faut analyser pour la détection en temps réel, et où faire le gros du travail.

Les programmes d’observabilité accélèrent le flux. Plus de télémétrie peut signifier une meilleure visibilité, mais seulement si le SOC peut lui faire confiance, la normaliser, l’enrichir et la consulter suffisamment rapidement pour suivre la cadence des menaces actives. À grande échelle, le coût et la charge opérationnelle se manifestent rapidement tant au niveau du SIEM que de la gestion des journaux. PwC souligne comment l’augmentation des volumes de données et des modèles de coûts peut pousser les équipes à limiter l’ingestion et créer des angles morts, tandis que la surcharge d’alertes et les contraintes de performance rendent plus difficile la distinction entre les vraies menaces et le bruit. La rapidité est également impitoyable. Le rapport de Verizon indique que le temps médian pour un utilisateur de succomber à un phishing est inférieur à 60 secondes, tandis que les cycles de vie des violations sont toujours mesurés en mois.

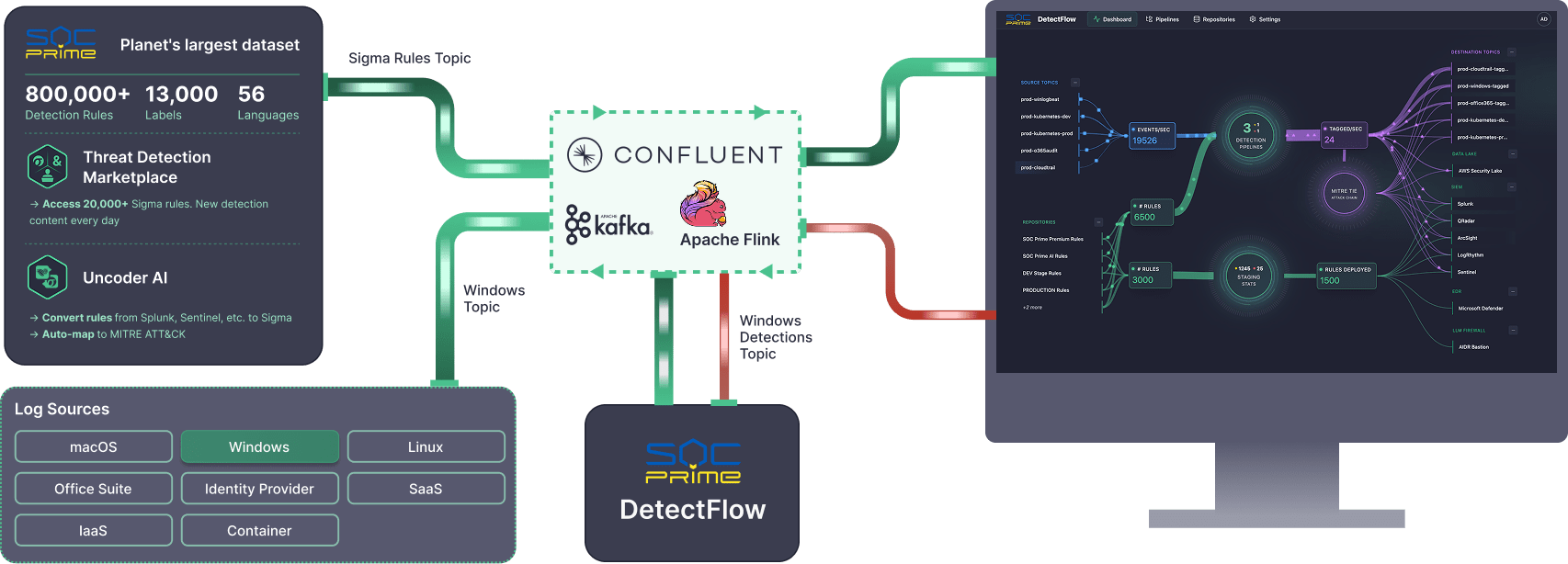

C’est pourquoi de nombreux SOC adoptent un état d’esprit axé sur le pipeline de données de sécurité. Cela signifie traiter la télémétrie avant qu’elle n’atteigne vos outils, afin que vous puissiez contrôler ce qui est stocké, indexé et analysé. Des solutions comme DetectFlow de SOC Prime ajoutent encore plus de valeur en transformant un pipeline de données en un pipeline de détection grâce à la normalisation et à l’enrichissement en temps réel, en exécutant des milliers de règles Sigma sur les données en streaming et en soutenant un routage basé sur la valeur. Le bruit à faible signal peut rester dans un stockage de journaux moins coûteux pour la rétention, la recherche et la criminalistique, tandis que seuls les événements enrichis, étiquetés pour la détection, pénètrent dans le SIEM pour le triage et la réponse. Le résultat est une réduction des coûts d’ingestion et de bruit d’alerte du SIEM sans sacrifier l’historique des enquêtes.

SIEM vs Gestion des Journaux : Définitions

Avant de comparer les outils, il est utile de s’aligner sur ce que chaque catégorie est conçue pour faire, car des listes de fonctionnalités qui se chevauchent peuvent masquer des objectifs fondamentalement différents.

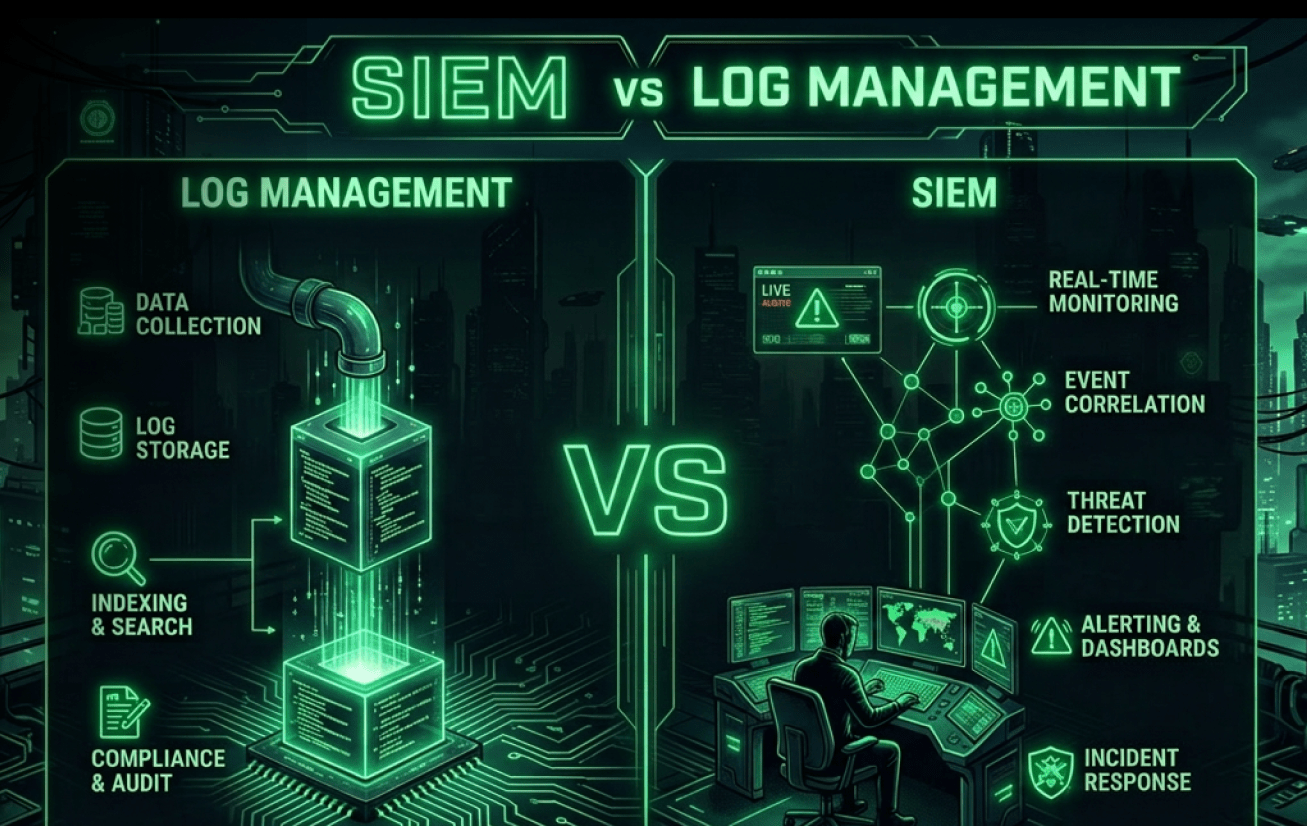

Gartner définit le SIEM autour d’un besoin client d’analyser les données d’événements en temps réel pour une détection précoce et de collecter, stocker, enquêter et rapporter sur les données de journaux pour la détection, l’enquête et la réponse à l’incident. En d’autres termes, le SIEM est un système d’enregistrement axé sur la sécurité qui attend des données hétérogènes, les corrèle et soutient les flux de travail des opérations de sécurité.

La gestion des journaux a un centre de gravité différent. NIST décrit la gestion des journaux comme le processus et l’infrastructure pour générer, transmettre, stocker, analyser et éliminer les données de journaux, soutenus par des pratiques de planification et opérationnelles qui maintiennent la journalisation cohérente et fiable. En fait, la gestion des journaux est la manière dont vous gardez la preuve brute consultable et retenue à grande échelle, tandis que le SIEM est là où vous opérationnalisez les analyses de sécurité et la réponse.

La différence pratique apparaît lorsque vous posez deux questions :

- Quelle est l’unité de valeur ? Pour la gestion des journaux, ce sont les enregistrements consultables et la visibilité opérationnelle. Pour le SIEM, c’est la fidélité de la détection et le contexte de l’incident.

- Où se produisent les analyses ? Dans la gestion des journaux, les analyses prennent souvent en charge l’exploration et le dépannage. Dans le SIEM, les analyses sont conçues pour la détection des menaces, l’alerte, le triage et la gestion des cas.

Qu’est-ce qu’un système de gestion des journaux ?

Un système de gestion des journaux est l’épine dorsale opérationnelle pour l’ingestion et l’organisation des journaux, afin que les équipes puissent les rechercher, les conserver et les utiliser pour comprendre ce qui s’est passé.

La gestion des journaux est souvent le premier endroit où les équipes voient l’économie de la télémétrie. De nombreuses organisations n’ont pas besoin d’exécuter une corrélation coûteuse sur chaque ligne de journal. Au lieu de cela, elles stockent plus de données à moindre coût et les récupèrent rapidement lorsqu’un incident l’exige. C’est pourquoi la gestion des journaux est fréquemment associée à des approches de routage et de filtrage des données qui réduisent le bruit avant qu’il n’atteigne des couches d’analyse plus coûteuses.

Pour les équipes de sécurité, la gestion des journaux devient véritablement précieuse lorsqu’elle produit une télémétrie de haute intégrité, bien structurée, sur laquelle les détections en aval peuvent compter, sans forcer le SIEM à agir comme un réservoir de stockage global.

Qu’est-ce qu’un SIEM ?

Un SIEM est synonyme de gestion des informations et des événements de sécurité. Il est conçu pour centraliser la télémétrie pertinente en matière de sécurité et la transformer en détections, enquêtes et rapports. Normalement, le SIEM est décrit comme soutenant la détection des menaces, la conformité et la gestion des incidents à travers la collecte et l’analyse des événements de sécurité, à la fois en temps quasi réel et historiques, sur un large éventail de sources de données de journaux et contextuelles.

Mais les SIEM font face à des pressions structurelles à mesure que la télémétrie croît. Les points sensibles communs dans les approches SIEM traditionnelles incluent des volumes de données et des coûts en plein essor, une surcharge d’alertes, et des contraintes de scalabilité et de performance lors de la recherche et de la corrélation de grands ensembles de données en temps réel. Ces pressions sont importantes parce que les défenseurs opèrent déjà sur des calendriers défavorables. Le rapport d’IBM sur le coût d’une violation de données montre que les cycles de vie des violations couvrent encore généralement plusieurs mois, ce qui rend efficace l’investigation et la télémétrie fiable critiques.

Donc, bien que le SIEM reste central pour les analyses de sécurité et la réponse, de nombreuses équipes le considèrent maintenant comme la destination pour les données sélectionnées, prêtes à la détection, et non comme l’endroit où toute la télémétrie doit d’abord atterrir.

SIEM vs Gestion des Journaux : Principales Caractéristiques

Une manière utile de comparer le SIEM et la gestion des journaux est de les mapper au cycle de vie des données de sécurité : collecter, transformer, stocker, analyser et répondre. La gestion des journaux fait la plupart du travail de la collecte au stockage, avec une recherche rapide pour soutenir les enquêtes. Le SIEM se concentre sur l’analyse à travers la réponse, où la corrélation, l’enrichissement, l’alerte et la gestion des cas sont censées travailler sous pression.

Les fonctionnalités de gestion des journaux se regroupent typiquement autour de la collecte, de la transformation, du stockage et de la recherche :

- Ingestion à grande échelle : agents, syslog, extractions d’API, intégrations natives au cloud

- Analyse et extraction de champs : cartographie de schémas, transformations de pipeline, enrichissement pour la capacité de recherche

- Contrôles de rétention et de stockage : gradation, compression, gouvernance des coûts, politiques d’accès

- Recherche et exploration : requêtes rapides pour le dépannage et la chasse forensique

Les fonctionnalités du SIEM se concentrent sur l’analyse et la réponse :

- Analytique de sécurité et corrélation : règles, détections, modèles de comportement, jointures inter-sources

- Contexte et enrichissement : identité, inventaire des actifs, renseignement sur les menaces, résolution d’entités

- Gestion des alertes : flux de travail de triage, suppression, priorisation, rapports

- Gestion des cas : enquêtes, suivi des preuves, rapports de conformité

En d’autres termes, la gestion des journaux optimise pour la rétention et la récupération, et le SIEM optimise pour la détection et l’action. Pourtant, les approches traditionnelles du SIEM fatiguent lorsque la plate-forme devient à la fois le lac de télémétrie et le moteur de corrélation, notamment sous l’effet des coûts croissants d’ingestion et du bruit d’alerte. C’est pourquoi de nombreuses équipes considèrent la gestion des journaux comme la couche de preuve, le SIEM comme la couche de décision, et une couche de pipeline comme le plan de contrôle qui façonne ce qui circule dans chacune.

Avantages de l’utilisation de la Gestion des Journaux et des SIEMs

La gestion des journaux et le SIEM sont plus efficaces lorsqu’ils sont traités comme des couches complémentaires dans une stratégie unique de données de sécurité.

La gestion des journaux offre profondeur et durabilité. Elle aide les équipes à conserver plus de preuves brutes, à résoudre des problèmes opérationnels qui ressemblent à des incidents de sécurité et à préserver les bases nécessaires pour une analyse forensic ultérieure. Cela devient essentiel lorsque des hypothèses de menaces émergent après coup (par exemple, l’apprentissage d’un nouvel indicateur quelques jours plus tard et le besoin de rechercher en arrière dans le temps).

Le SIEM offre des résultats en sécurité: détection, priorisation et flux de travail d’incidents. Un programme SIEM bien ajusté peut réduire le travail de “chercher une aiguille dans une botte de foin” en corrélant les événements à travers les identités, les points de terminaison, les réseaux et les plans de contrôle cloud.

Les meilleurs programmes de sécurité obtiennent trois avantages en combinant les deux :

- Contrôle des coûts : stocker plus, analyser moins cher par défaut et acheminer les données à haute valeur vers le SIEM.

- Meilleures enquêtes : garder une histoire approfondie dans les plateformes de journaux tandis que le SIEM suit les détections et les cas.

- Qualité de signal supérieure : normaliser et enrichir les journaux afin que les détections se déclenchent sur des champs cohérents plutôt que des chaînes fragiles.

Comment SOC Prime peut améliorer le travail du SIEM et de la Gestion des Journaux

SOC Prime intègre l’histoire du SIEM et de la gestion des journaux en un workflow de bout en bout.

Vous commencez avec Attack Detective pour auditer votre SOC et cartographier les lacunes à MITRE ATT&CK, afin de savoir quelle télémétrie et quelles techniques vous manquez. Ensuite, la Threat Detection Marketplace devient la couche de sourcing où vous récupérez les détections enrichies de contexte alignées sur ces lacunes et les dernières TTP. Uncoder AI agit comme un booster d’ingénierie de détection, rendant le contenu opérationnel et portable dans tous les formats natifs que votre SIEM, EDR ou Data Lake exécute réellement, tout en aidant à affiner et optimiser la logique pour qu’elle fonctionne à grande échelle.

DetectFlow est la couche finale qui transforme un pipeline de données en un pipeline de détection et permet une orchestration complète de la détection. En exécutant des dizaines de milliers de règles Sigma sur des flux Kafka en direct avec un MTTD en moins d’une seconde à l’aide d’Apache Flink, DetectFlow étiquette et enrichit les événements en transit avant qu’ils n’atteignent votre pile de sécurité et achemine les résultats par valeur. Cela supprime le besoin de maximer le SIEM autour des limites de règles et des compromis de performance, car l’échelle de détection se transfère à la couche de flux, où elle se développe avec votre infrastructure, sans limites de fournisseur. Pour le SIEM, cela fournit des signaux plus propres, enrichis et étiquetés pour la détection pour le triage et la réponse. Pour la gestion des journaux, cela préserve une rétention approfondie tout en rendant les recherches et les enquêtes plus rapides via des champs normalisés et un contexte de détection joint.