Les acteurs malveillants responsables du ransomware Interlock, connus pour mener des attaques de double extorsion à fort impact dans divers secteurs mondiaux, sont de retour sur la scène des menaces cyber. Dans le cadre d’une campagne à grande échelle, ils ont récemment déployé une nouvelle variante PHP de leur RAT personnalisé, exploitant une version modifiée de ClickFix, baptisée FileFix, pour cibler plusieurs secteurs.

Détection des attaques du ransomware Interlock

Le Verizon Data Breach Investigations Report (DBIR) 2025 montre que le ransomware continue de progresser, étant impliqué dans 44 % des violations de données, contre 32 % l’an dernier. Avec des rançons moyennes atteignant 2 millions de dollars en 2024, les motivations des attaquants sont au plus haut. Cybersecurity Ventures alerte qu’un ransomware pourrait frapper toutes les deux secondes d’ici 2031, rendant la détection proactive plus cruciale que jamais.

Inscrivez-vous sur la plateforme SOC Prime pour identifier Interlock et d’autres menaces dès la phase initiale. La plateforme fournit une threat intelligence à jour et du contenu de détection opérationnel, soutenu par une suite de produits pour l’ingénierie des détections IA, le threat hunting automatisé et la détection avancée. Cliquez sur le bouton Explorer les Détections pour accéder à une sélection de règles spécialement conçues pour repérer et répondre aux activités du groupe Interlock.

Toutes les règles présentes sur la plateforme SOC Prime sont compatibles avec les solutions SIEM, EDR et Data Lake, et sont alignées sur le framework MITRE ATT&CK®. Chaque règle comporte des métadonnées détaillées, des références de threat intel, des chronologies d’attaque, des recommandations de triage et des éléments contextuels supplémentaires.

Les défenseurs peuvent également appliquer le tag « Ransomware » pour accéder à un éventail plus large de règles couvrant des attaques de ransomware au niveau global.

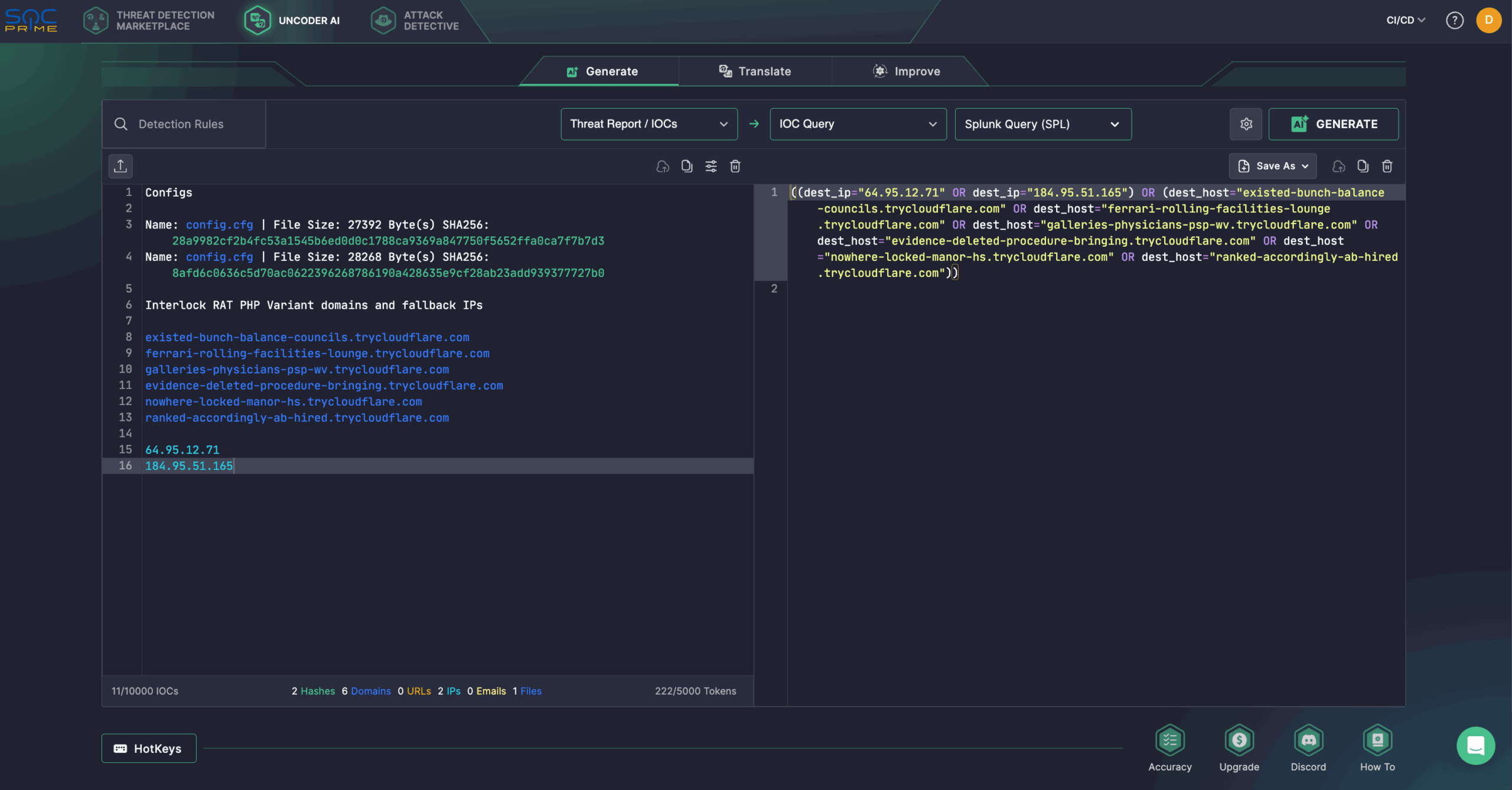

De plus, les experts en sécurité peuvent rationaliser leurs enquêtes avec Uncoder AI, un IDE privé et copilote dédié au detection engineering basé sur la threat intelligence. Il transforme des rapports bruts en algorithmes de détection, permet des recherches IOC rapides, prédit les tags ATT&CK, optimise les queries via IA et convertit les règles entre plateformes SIEM, EDR et Data Lake. Par exemple, vous pouvez transformer les IOC du rapport The DFIR Report KongTuke en requêtes optimisées prêtes à exécuter dans votre SIEM ou EDR préféré.

Analyse du ransomware Interlock

Le groupe Interlock, auteur du ransomware, est une menace récente mais en évolution rapide dans le paysage cybercriminel. Observée pour la première fois en septembre 2024, cette variante a été liée à une série d’attaques de double extorsion majeures visant des secteurs tels que la santé, la technologie et le secteur public aux États-Unis, ainsi que des industries manufacturières en Europe.

Une analyse conjointe menée par The DFIR Report et Proofpoint révèle que le groupe a développé et déployé une nouvelle variante PHP de son RAT personnalisé « NodeSnake ». Malgré le nom évoquant Node.js, cette version représente un changement tactique. Depuis mai 2025, la variante PHP est active dans une campagne associée au cluster LandUpdate808, également connu sous le nom de KongTuke. Les attaquants ont utilisé une version modifiée de ClickFix, appelée FileFix, pour déployer le RAT et exécuter des payloads malveillants dans divers secteurs.

FileFix est l’évolution de ClickFix, exploitant l’ingénierie sociale via la barre d’adresses de l’Explorateur Windows. En incitant les victimes à copier-coller des commandes malveillantes, les attaquants déclenchent l’exécution de code sans téléchargement traditionnel, renforçant la discrétion et l’efficacité du vecteur d’attaque.

La campagne débute par l’injection d’un snippet JavaScript d’une seule ligne dans des sites compromis. Ce code agit comme un TDS (Traffic Distribution System), filtrant les IP pour rediriger vers de fausses pages CAPTCHA. Les victimes exécutent un script PowerShell qui déploie le RAT Interlock. Des variantes Node.js et PHP ont été observées en conditions réelles.

Une fois déployé, le RAT recueille des informations système et les exfiltre au format JSON. Il vérifie également ses privilèges (USER, ADMIN ou SYSTEM), puis contacte un serveur distant pour télécharger et exécuter des payloads supplémentaires (EXE ou DLL).

Pour assurer la persistance, le RAT modifie le Registre Windows. Pour la progression latérale dans le réseau, il utilise le protocole RDP (Remote Desktop Protocol).

Un trait caractéristique de NodeSnake est l’utilisation de sous-domaines Cloudflare Tunnel pour masquer l’emplacement réel de l’infrastructure C2. Même si le tunnel est désactivé, le malware continue à communiquer via des adresses IP de secours codées dans le binaire.

La nouvelle version d’Interlock se distingue de la variante Node.js en utilisant PHP — un langage de script web largement répandu — pour infiltrer et maintenir l’accès dans les environnements compromis. Ce changement reflète l’évolution constante des outils du groupe et la montée en sophistication de ses opérations, exigeant des réponses rapides et adaptées de la part des défenseurs. En s’appuyant sur l’expertise de SOC Prime et sur l’intelligence AI-native au cœur de leur suite complète de produits — qui intègre detection engineering avancée, automatisation et threat intelligence IA-native — les organisations peuvent renforcer leurs défenses à grande échelle et se préparer efficacement aux défis futurs.