Nouvelle année, nouvelles menaces pour les défenseurs de la cybersécurité. Des chercheurs en cybersécurité ont découvert une nouvelle variante du redoutable Banshee Stealer, qui cible de plus en plus les utilisateurs Apple dans le monde entier. Ce logiciel malveillant furtif malware de vol d’informations emploie des techniques d’évasion avancées, réussissant à passer inaperçu en utilisant le chiffrement de chaînes du moteur antivirus XProtect d’Apple. S’attaquant exclusivement aux utilisateurs macOS, Banshee est capable de voler des identifiants de navigateur, des données de connexion, des portefeuilles de cryptomonnaie et d’autres informations sensibles à partir des fichiers.

Détecter le malware Banshee Stealer sur Apple macOS

Avec plus de 1 milliard de souches de malware circulant dans l’arène des cybermenaces, rester en alerte contre les menaces émergentes est plus critique que jamais. Pourtant, à mesure que les surfaces d’attaque s’élargissent et que les tactiques d’infiltration évoluent, la détection précoce des intrusions reste un défi complexe.

Pour soutenir les professionnels de la sécurité, la SOC Prime Platform pour la défense cybernétique collective offre le plus grand référentiel mondial d’algorithmes de détection pour les menaces émergentes, soutenu par des outils avancés pour la détection et la chasse aux menaces. Restez au fait des dernières attaques de Banshee Stealer grâce à une large collection d’algorithmes de détection sélectionnés. Appuyez sur le bouton Explore Detection ci-dessous et accédez immédiatement à un ensemble de détection pertinent.

Toutes les règles sont mappées au cadre MITRE ATT&CK et compatibles avec plus de 30 technologies SIEM, EDR et Data Lake. De plus, toutes les détections sont enrichies d’une métadonnée extensive, incluant CTI des références, des chronologies des attaques, des recommandations de triage, et plus encore.

De plus, les professionnels de la sécurité peuvent explorer l’ensemble des détections concernant les TTP associés à Banshee Stealer sur Apple macOS dans le Threat Detection Marketplace pour analyser les attaques rétrospectivement.

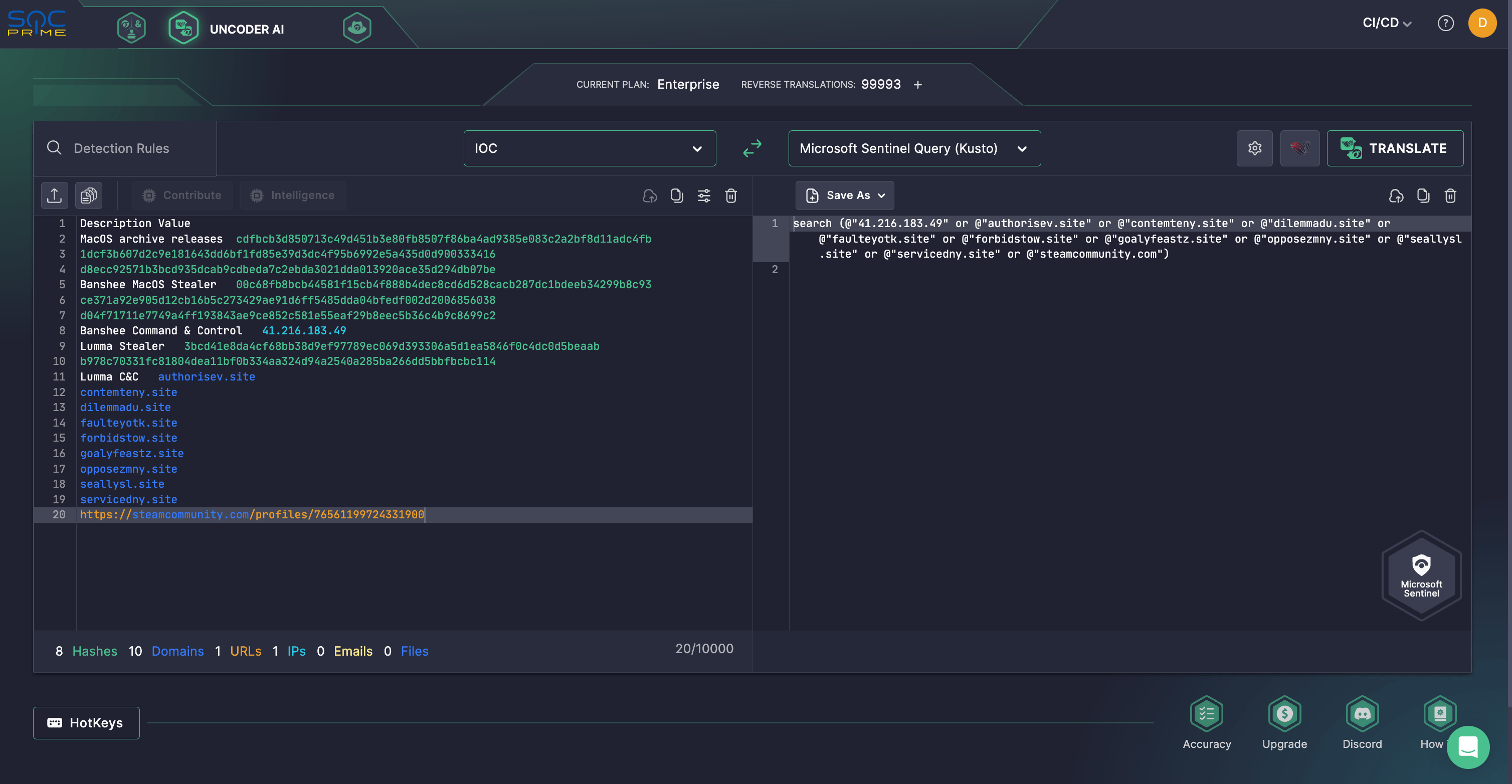

Pour poursuivre l’enquête, les professionnels de la sécurité peuvent également lancer des chasses instantanées en utilisant les IOCs fournis dans la recherche correspondante de Check Point. Fiez-vous à l’ Uncoder AI de SOC Prime pour créer des requêtes personnalisées basées sur des IOC en quelques secondes et les utiliser automatiquement dans votre environnement SIEM ou EDR choisi. Auparavant réservé aux clients corporate, Uncoder AI est désormais accessible aux chercheurs individuels à pleine puissance. Consultez les détails ici.

Analyse du malware Banshee Stealer sur Apple macOS

À partir de 2024, avec le nombre d’utilisateurs de macOS dépassant les 100 millions, les cybercriminels y voient une opportunité lucrative. Les créateurs de Banshee Stealer n’ont pas tardé à s’attaquer aux utilisateurs Apple, en raffinant des tactiques furtives pour contourner la détection et récolter des données sensibles sans être détectés.

Révélé pour la première fois en août 2024, le Banshee Stealer a été vendu dans des forums souterrains en tant que malware en tant que service pour 3 000 $, capable de vidanger les données de navigation, de voler des portefeuilles crypto et d’extraire des fichiers avec des extensions spécifiques. Notamment, les experts en sécurité suggèrent que Banshee pourrait être lié à des groupes cybercriminels russophones, car le malware semble éviter de cibler les appareils appartenant à des utilisateurs russes.

En novembre 2024, le code source de Banshee Stealer a fuité en ligne, entraînant une fermeture rapide de son opération, mais ouvrant également des portes à d’autres développeurs de malware. Entre août et novembre de l’année dernière, les chercheurs en sécurité ont identifié plusieurs campagnes de Banshee Stealer ciblant les utilisateurs de macOS.

Une des variantes les plus récentes, découverte et analysée par Check Point, utilise une technique d’évasion unique basée sur l’adoption d’un algorithme de chiffrement de chaîne similaire à celui utilisé par l’XProtect d’Apple pour protéger ses données. En obfusquant ses chaînes et en ne les déchiffrant que pendant l’exécution, Banshee échappe efficacement aux méthodes de détection statiques traditionnelles. Cette approche réduit non seulement les chances de détection mais peut également amener les outils anti-malware tiers à passer à côté de l’infection pendant une période plus longue.

Selon les chercheurs, la campagne derrière cette nouvelle variante de Banshee Stealer est encore en cours, propageant principalement les échantillons via des dépôts GitHub frauduleux, trompant les utilisateurs macOS en se faisant passer pour un logiciel légitime. Les mêmes acteurs de la menace ciblent également les utilisateurs Windows en utilisant Lumma Stealer.

Il est intéressant de noter que les opérateurs de la campagne ont supprimé le filtre de langue russe qui bloquait auparavant les infections sur les systèmes ayant le russe comme langue par défaut. Ce changement suggère soit une déconnexion entre les opérateurs actuels et les développeurs originaux de Banshee, soit un effort délibéré pour élargir la portée des victimes potentielles.

L’évolution continue du malware souligne le besoin urgent de sensibilisation accrue à la cybersécurité et de défense proactive. Le SOC Prime Platform empower for collective cyber defense les organisations dans divers secteurs, ainsi que les chercheurs individuels, avec des solutions avancées pour devancer les menaces cybernétiques, y compris les variantes émergentes de malware et la vague croissante d’attaques APT.