Depuis janvier 2026, CERT-UA suit une série d’intrusions attribuées à UAC-0252 et construites autour des infostealers SHADOWSNIFF et SALATSTEALER. Les campagnes s’appuient sur des hameçonnages sophistiqués, la mise en scène de charges sur une infrastructure légitime et l’exécution par l’utilisateur de fichiers EXE déguisés.

Détecter les attaques UAC-0252 couvertes dans CERT-UA#20032

Selon les tendances de phishing T2 2025 recherches de Check Point, le phishing reste un outil central pour les cybercriminels, et l’usurpation de marques de confiance et à fort trafic continue de croître. Sur fond d’opérations plus coordonnées et sophistiquées visant les infrastructures critiques et les organisations gouvernementales, la CISA a publié son Plan stratégique international 2025-2026 pour faire progresser la réduction mondiale des risques et améliorer la résilience collective.

Inscrivez-vous sur la plateforme SOC Prime pour défendre proactivement votre organisation contre les attaques UAC-0252. Il suffit d’appuyer sur Explorer les détections ci-dessous et accéder à une pile de règles de détection pertinente, enrichie avec AI-native CTI, cartographiée avec le cadre MITRE ATT&CK®, et compatible avec une large gamme de technologies SIEM, EDR et Data Lake.

Les experts en sécurité peuvent également utiliser le tag “CERT-UA#20032” basé sur l’identifiant d’alerte CERT-UA pertinent pour rechercher directement la pile de détection et suivre tout changement de contenu. Pour plus de règles pour détecter les attaques liées à des adversaires, les cyber-défenseurs peuvent rechercher dans la bibliothèque du Threat Detection Marketplace en utilisant le tag « UAC-0252« .

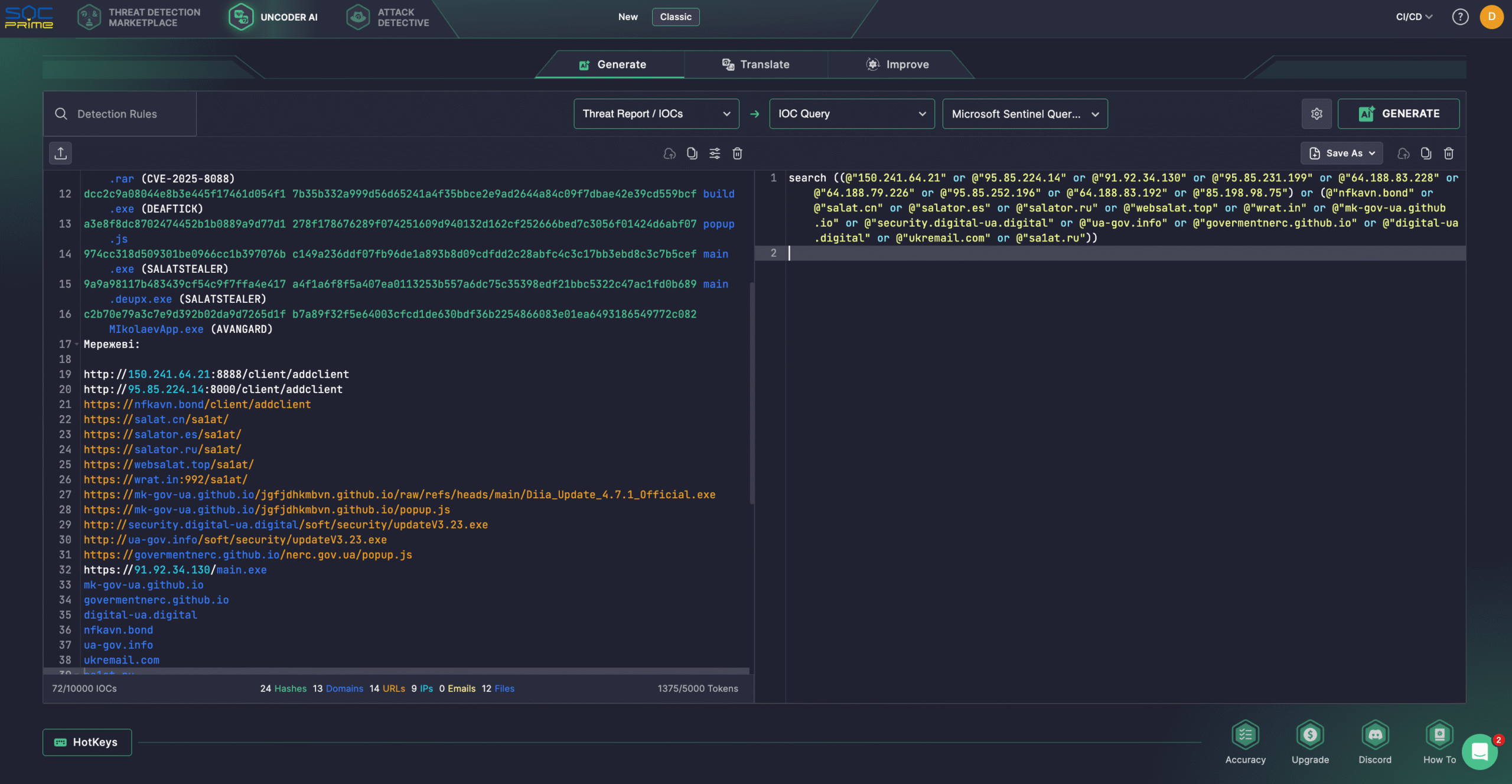

Les utilisateurs de SOC Prime peuvent également se fier à Uncoder AI pour créer des détections à partir de rapports de menaces bruts, documenter et optimiser le code des règles, et générer des Attack Flows en quelques clics. En exploitant la veille sur les menaces de la dernière alerte CERT-UA, les équipes peuvent facilement convertir les IOC en requêtes optimisées pour la performance prêtes à être utilisées dans l’environnement SIEM ou EDR choisi.

Analyser les attaques UAC-0252 en utilisant SHADOWSNIFF et SALATSTEALER

Depuis janvier 2026, CERT-UA suit des campagnes de phishing répétées visant des entités en Ukraine. Les messages électroniques sont conçus pour usurper l’identité d’organismes gouvernementaux centraux ou d’administrations régionales et exhortent généralement les destinataires à mettre à jour des applications mobiles utilisées dans des systèmes civils et militaires largement déployés.

L’alerte CERT-UA#20032 décrit deux voies de livraison courantes. Dans la première, l’email inclut une archive en pièce jointe contenant un fichier EXE. L’attaquant compte sur le destinataire pour ouvrir l’archive et exécuter l’exécutable. Dans la seconde, l’email contient un lien vers un site légitime vulnérable à l’exécution de scripts intersites (XSS). Lorsque la victime visite la page, le JavaScript injecté s’exécute dans le navigateur et télécharge un fichier exécutable sur l’ordinateur. Dans les deux scénarios, CERT-UA note que les fichiers EXE et les scripts sont hébergés sur le service légitime GitHub, ce qui permet à l’activité de se fondre dans le trafic Web normal et rend le blocage de domaine de base moins efficace dans de nombreux environnements.

En janvier et février 2026, CERT-UA a confirmé que l’activité utilisait plusieurs outils malveillants, y compris SHADOWSNIFF, SALATSTEALER et DEAFTICK.

SHADOWSNIFF a été signalé comme étant hébergé sur GitHub, tandis que SALATSTEALER est souvent décrit comme un infostealer basé sur Go qui cible les identifiants de navigateur, vole les sessions actives, et collecte des données liées aux crypto-monnaies, opérant selon un modèle Malware-as-a-Service (MaaS). Dans la même boîte à outils, CERT-UA a également signalé DEAFTICK, une porte dérobée primitive écrite en Go qui aide vraisemblablement les attaquants à maintenir un accès basique sur les hôtes compromis et à soutenir des actions ultérieures.

Lors de l’analyse du dépôt, CERT-UA rapporte avoir découvert un programme avec les caractéristiques d’un encryptage de ransomware, nommé en interne « AVANGARD ULTIMATE v6.0 ». Le même écosystème GitHub contenait également une archive avec un exploit pour WinRAR (CVE-2025-8088), un problème de traversée de chemin dans Windows WinRAR qui peut permettre l’exécution de code arbitraire via des archives conçues et a été signalé comme exploité dans la nature. Cela suggère que les opérateurs ne se contentaient pas de voler des identifiants, mais expérimentaient également des outils supplémentaires qui pouvaient accroître l’impact.

À partir des détails de l’enquête et des chevauchements d’outils, y compris les expériences avec des instruments disponibles publiquement, CERT-UA relie l’activité décrite à des individus discutés dans le canal Telegram « PalachPro », tout en continuant à suivre la campagne sous UAC-0252.

Contexte MITRE ATT&CK

Tirer parti de MITRE ATT&CK offre un aperçu approfondi des dernières campagnes de phishing UAC-0252 ciblant les entités ukrainiennes. Le tableau ci-dessous affiche toutes les règles Sigma pertinentes cartographiées aux tactiques, techniques et sous-techniques ATT&CK associées. Tactics Techniques Sigma Rules Initial Access Phishing: Spearphishing Attachment (T1566) Execution Exploitation for Client Execution (T1203) User Execution: Malicious File (T1204.002) Persistence Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder (T1547.001) Defense Evasion Masquerading: Masquerade Task or Service (T1036.004) Masquerading: Match Legitimate Resource Name or Location (T1036.005) Process Injection: Process Hollowing (T1055.012) Impair Defenses: Disable or Modify Tools (T1562.001) Hide Artifacts: Hidden Files and Directories (T1564.001) Hide Artifacts: File/Path Exclusions (T1564.012) Command and Control Application Layer Protocol: Web Protocols (T1071.001)