Los equipos de seguridad están abrumados por la telemetría: registros en la nube, eventos de endpoints, pistas de auditoría de SaaS, señales de identidad y datos de red. Sin embargo, muchos programas aún empujan todo hacia un SIEM, con la esperanza de que las detecciones lo resuelvan más tarde.

El problema es que “más datos en el SIEM” no se traduce automáticamente en una mejor detección. A menudo se traduce en caos. Muchos SOCs admiten que ni siquiera saben qué harán con todos esos datos una vez que se ingieren. La Encuesta Global SOC 2025 de SANS informa que el 42% de los SOCs vacían todos los datos entrantes en un SIEM sin un plan para su recuperación o análisis. Sin control upstream sobre la calidad, estructura y enrutamiento, el SIEM se convierte en un vertedero donde entradas desordenadas crean resultados desordenados: falsos positivos, detecciones frágiles y contexto faltante cuando más importa.

Esa presión se manifiesta directamente en la experiencia del analista. Una encuesta de Devo encontró que el 83% de los defensores cibernéticos están abrumados por el volumen de alertas, falsos positivos y contexto faltante, y el 85% dedica un tiempo considerable a reunir y conectar evidencia solo para hacer que las alertas sean procesables. Incluso la mecánica de la detección basada en SIEM puede trabajar en tu contra. Los eventos deben ser recopilados, analizados, indexados y almacenados antes de que sean confiablemente buscables y correlacionables.

El costo es parte de la misma historia. Forrester observa que “¿Cómo reducimos nuestros costos de ingreso al SIEM? es una de las principales preguntas de consulta que recibe de los clientes. La respuesta práctica es la gestión de la canalización de datos para la seguridad: enrutar, reducir, redactar, enriquecer y transformar registros antes de que lleguen al SIEM. Si se hace bien, esto reduce el gasto y hace que la telemetría sea utilizable al imponer campos consistentes, esquemas estables y canalizaciones más saludables para que los datos se conviertan en detecciones.

La demanda empuja a los equipos de seguridad a tomar prestada una idea familiar del mundo de los datos. ETL significa Extraer, Transformar, Cargar. Extrae datos de múltiples fuentes, los transforma en un formato consistente y luego los carga en un sistema objetivo para análisis e informes. IBM describe ETL como una forma de consolidar y preparar datos, y señala que ETL a menudo está orientado a lotes y puede ser lento cuando las actualizaciones deben ser frecuentes. La seguridad necesita cada vez más la versión en tiempo real de este concepto porque una señal de seguridad pierde valor cuando llega tarde.

Es por eso que la transmisión de eventos se ha vuelto tan relevante. Apache Kafka ve la transmisión de eventos como captura de eventos en tiempo real, almacenamiento de flujos de manera duradera, procesamiento en tiempo real o más tarde y enrutamiento a diferentes destinos. En términos de seguridad, esto significa que puedes normalizar y enriquecer telemetría antes de que las detecciones dependan de ella, monitorear la salud de la telemetría para que el SOC no quede ciego y enrutar los datos correctos al lugar correcto para respuesta, caza o retención.

Aquí es donde entran las Plataformas de Canalización de Datos de Seguridad (SDPP). Una SDPP es la solución ubicada entre fuentes y destinos que convierte la telemetría cruda en datos gobernados y listos para seguridad. Maneja la ingestión, normalización, enriquecimiento, enrutamiento, clasificación y salud de datos, para que los sistemas posteriores puedan confiar en eventos limpios y consistentes en lugar de compensar esquemas rotos y contexto faltante.

¿Qué es una Plataforma de Canalización de Datos de Seguridad (SDPP)?

Una Plataforma de Canalización de Datos de Seguridad (SDPP) es un sistema centralizado que ingiere telemetría de seguridad de muchas fuentes, la procesa en vuelo y la entrega a uno o más destinos, incluidos SIEM, XDR, SOAR y Data Lakes. El trabajo de SDPP es tomar datos de seguridad en bruto a medida que llegan, darles forma adecuadamente y entregarlos a los sistemas posteriores en una forma que sea consistente, enriquecida y lista para detección y respuesta. El cambio es sutil pero importante. En lugar de tratar la gestión de registros como “recoger y almacenar”, una SDPP la trata como “recoger, mejorar y luego distribuir”.

En práctica, los SDPPs comúnmente apoyan:

- Colección de agentes, APIs, syslog, flujos de nubes y buses de mensajes

- Análisis y normalización a esquemas consistentes (por ejemplo, conceptos al estilo OCSF)

- Enriquecimiento con contexto de activos, identidad, vulnerabilidad e inteligencia de amenazas

- Filtrado y muestreo para reducir ruido y controlar el gasto

- Enrutamiento a múltiples destinos (y diferentes formatos por destino)

A diferencia de las canalizaciones de datos heredadas que principalmente mueven datos de un punto A a un punto B, una SDPP agrega inteligencia y gobernanza. Trata los datos de seguridad como una capacidad gestionada que puede ser estandarizada, observada y adaptada a medida que los entornos cambian. Eso importa a medida que los equipos adoptan estrategias híbridas de SIEM más Data Lake, escalan la infraestructura en la nube para detección y respuesta, y estandarizan la telemetría para correlación y automatización.

¿Cuáles son las capacidades clave de una canalización de datos de seguridad?

Una canalización de datos de seguridad convierte la telemetría cruda en algo utilizable antes de que llegue a tu pila de seguridad. Las canalizaciones más efectivas hacen dos cosas a la vez. Mejoran la calidad de los datos y controlan a dónde va, cuánto tiempo se queda y cómo se ve cuando llega.

Ingestión a gran escala

Una canalización moderna de datos de seguridad debe recolectar continuamente, no ocasionalmente. Eso significa registros en la nube, feeds de auditoría SaaS, telemetría de endpoints, señales de identidad y datos de red, extraídos a través de APIs, agentes y transportes de transmisión.

Transformación en vuelo

La transformación en vuelo es donde la canalización gana su valor. A medida que fluyen los datos, se analizan campos, se extraen atributos clave y se normalizan formatos en esquemas estables. Esto reduce los errores por datos inconsistentes y mantiene la lógica de correlación portátil a través de herramientas. Al mismo tiempo, se puede filtrar el ruido, muestrear eventos y aplicar reglas de privacidad o redacción de manera controlada, medible y reversible. El resultado son datos limpios y confiables que están listos para detección y acción a medida que se mueven por el sistema.

Enriquecer con contexto

El enriquecimiento transforma el trabajo diario del SOC al aportar contexto a los datos antes de que lleguen a los analistas. En lugar de pasar tiempo reuniendo información manualmente, la canalización agrega detalles de identidad y activos, etiquetas de entorno, conocimientos de vulnerabilidad e inteligencia de amenazas para que los eventos estén listos para triaje y correlación.

Ruteo y clasificación

El enrutamiento es donde la telemetría se convierte verdaderamente en gobernada. En lugar de enviar todos los datos a un solo destino, la canalización aplica políticas para entregar los eventos correctos a SIEM, XDR, SOAR y Data Lakes. Los datos se almacenan por valor, con rutas claras de retención en caliente, templada y fría, y pueden ser accedidos rápidamente cuando las investigaciones lo requieren. Al manejar diferentes formatos y subconjuntos para cada herramienta, el enrutamiento mantiene la canalización organizada, consistente y completamente gestionada a través de los entornos, convirtiendo flujos crudos en telemetría confiable y procesable.

Monitoreo de salud de datos

Las canalizaciones necesitan su propia observabilidad. Datos faltantes, cambios inesperados de esquema o picos y caídas repentinas pueden crear puntos ciegos que solo pueden ser notados durante un incidente. Una fuerte Plataforma de Canalización de Datos de Seguridad proporciona observabilidad a través del sistema, haciendo visibles estos problemas temprano y apoyando un re-ruteo seguro si un destino falla.

Asistencia de IA

Los equipos se sienten cada vez más cómodos con la asistencia de IA relevante en canalizaciones, especialmente para tareas repetitivas como generación de analizadores cuando cambian los formatos, detección de desplazamientos, agrupación de eventos similares y control de calidad. El objetivo no es la toma de decisiones autónomas. Es una operación de canalización más rápida y consistente con control humano.

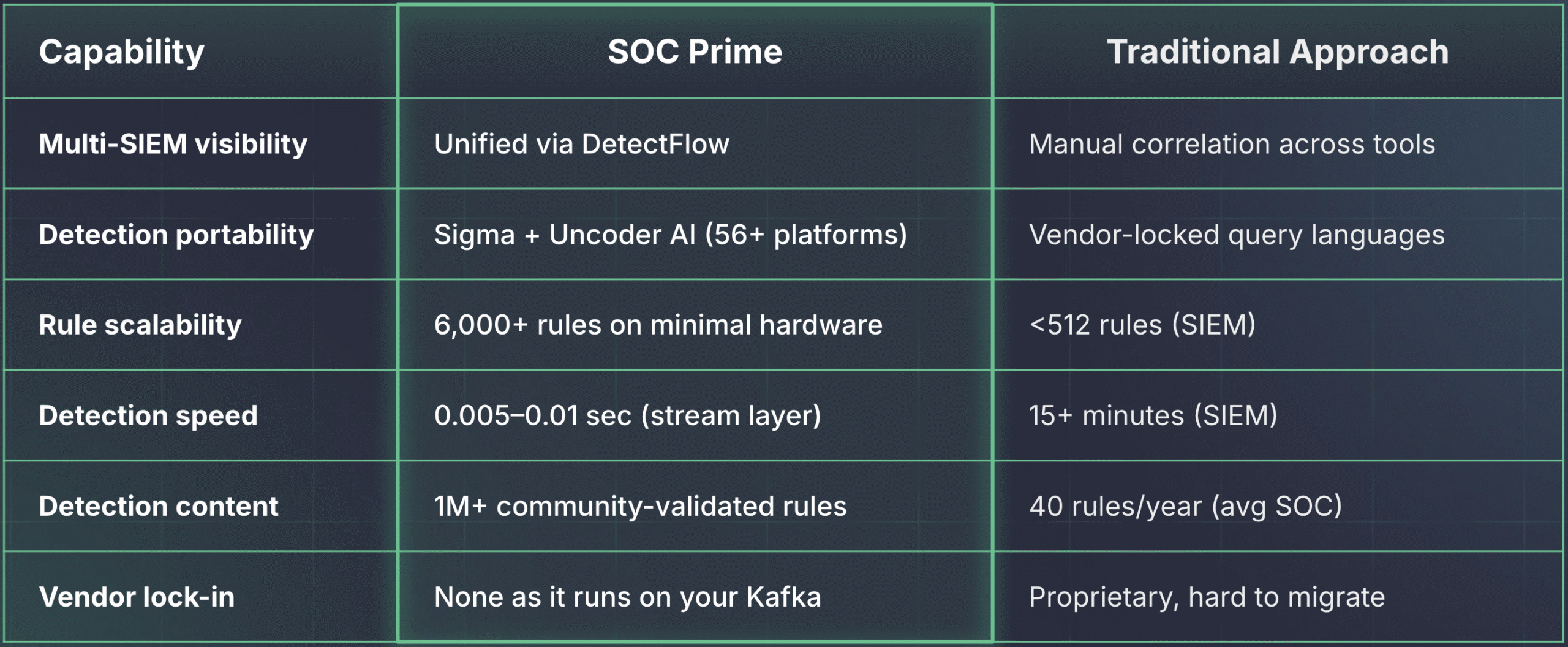

Detectar en la transmisión

Algunos equipos ahora están ejecutando detecciones directamente en el flujo de datos, convirtiendo sus canalizaciones en capas de detección activas. Herramientas como DetectFlow de SOC Prime habilitan esto aplicando decenas de miles de reglas Sigma a transmisiones en vivo de Kafka usando Apache Flink, etiquetando y enriqueciendo eventos en tiempo real antes de que lleguen a sistemas como SIEM. El objetivo no es reemplazar los análisis centralizados, sino priorizar eventos críticos antes, mejorar el enrutamiento y reducir el tiempo medio de detección (MTTD).

¿Qué desafío ayudan a resolver las SDPPs?

Las Plataformas de Canalización de Datos de Seguridad existen porque el dolor moderno del SOC no es solo “demasiados registros”. Es la fricción entre la colección de datos y los resultados de detección reales. Cuando la telemetría llega tarde, es inconsistente, costosa de almacenar y difícil de consultar a escala, el SOC termina trabajando alrededor de los datos en lugar de trabajar en amenazas. Los principales desafíos que las SDPPs ayudan a resolver son los siguientes:

- Los datos llegan demasiado tarde para ser útiles. La detección basada en SIEM no es instantánea. Los eventos deben ser recogidos, analizados, ingeridos, indexados y almacenados antes de que sean confiablemente buscables y correlacionables. En ambientes reales, la correlación puede tardar más de 15 minutos dependiendo de la carga de ingestión y procesamiento. Las SDPPs reducen esta brecha al dar forma a la telemetría en vuelo para que los sistemas posteriores reciban eventos más limpios y normalizados más pronto, y al enrutar datos de alta prioridad en caminos más rápidos cuando sea necesario.

- “Almacenar todo” rompe el presupuesto. El crecimiento de datos de eventos hace que el enfoque predeterminado sea inasequible. Incluso si puedes pagar para ingerir todo, terminas indexando y reteniendo grandes volúmenes que no mejoran los resultados de detección. Las SDPPs ayudan a los equipos a establecer políticas claras, para que los eventos de seguridad de alto valor vayan a sistemas en tiempo real, mientras los registros de alta cantidad o larga retención se ruten a niveles más baratos con rehidratación predecible durante las investigaciones.

- La lógica de detección no puede mantener el ritmo del volumen de registros. Los SOCs promedio despliegan aproximadamente 40 reglas por año, mientras que los programas prácticos de reglas SIEM y los límites de rendimiento a menudo limitan la cobertura utilizable en los cientos. Más telemetría aterriza, pero el contenido de detección no escala al mismo ritmo. Las SDPPs cierran la brecha al reducir el ruido, estabilizar los esquemas y preparar los datos para que cada regla tenga un mayor valor de señal y funcione más consistentemente a través de los entornos.

- ETL no es suficiente por sí solo. ETL es excelente para extraer, transformar y cargar datos para análisis e informes, a menudo por lotes. La seguridad necesita la versión continua de esa idea. La telemetría llega como una corriente, los formatos cambian con frecuencia y las detecciones necesitan esquemas consistentes además de monitoreo de salud para mantenerse confiables. Las SDPPs complementan los flujos de trabajo al estilo ETL proporcionando procesamiento específico para la seguridad de registros de transmisión, manejo de desplazamientos de esquemas y observabilidad operacional.

- Las amenazas iteran más rápido que tu presupuesto de consultas. Las campañas impulsadas por IA pueden evolucionar cargas maliciosas en minutos, lo que castiga los flujos de trabajo que dependen de ciclos de consulta lentos y unión manual de evidencia. Los SIEMs también imponen techos prácticos, incluidas limitaciones duras como menos de 1,000 consultas por hora, dependiendo de la plataforma y la licencia. Las SDPPs ayudan haciendo que cada consulta sea más efectiva a través de la normalización y enriquecimiento, y al reducir la necesidad de consultas de fuerza bruta mediante el enrutamiento inteligente, filtrado y etiquetado upstream.

¿Cuáles son los beneficios de una Plataforma de Canalización de Datos de Seguridad?

Cuando los equipos de seguridad hablan de “demasiados datos”, rara vez quieren menos visibilidad. Quieren decir que el trabajo se ha vuelto ineficiente. Los analistas desperdician tiempo uniendo contexto, las detecciones fallan cuando los esquemas cambian y los líderes terminan pagando por la ingestión que no reduce el riesgo.

Una Plataforma de Canalización de Datos de Seguridad cambia la realidad del día a día al poner una capa a cargo de cómo se prepara la telemetría y hacia dónde va. Para los equipos del SOC, eso significa que los eventos llegan más limpios, más consistentes y más fáciles de investigar. Para el negocio, significa que puedes escalar la detección y retención sin convertir el gasto del SIEM y el ruido operacional en un salario permanente.

Por lo tanto, los beneficios clave de usar Plataformas de Canalización de Datos de Seguridad incluyen los siguientes:

- Menos ruido, más señal. Al filtrar eventos de bajo valor, eliminar duplicados y agregar contexto antes de que los eventos lleguen a los sistemas de alerta, la SDPP ayuda a los analistas a centrarse en lo que realmente importa.

- Menor gasto en SIEM y almacenamiento. La canalización controla lo que se envía a destinos costosos, enrutando eventos de alto valor a sistemas en tiempo real mientras empuja la telemetría a granel a niveles más económicos.

- Menos carga manual y reprocesamiento. Las reglas de transformación y enrutamiento viven una sola vez en la canalización en lugar de ser reconstruidas a través de herramientas y entornos.

- Gobernanza y cumplimiento más fuertes. Las políticas centralizadas simplifican los controles de privacidad, restricciones de residencia de datos y reglas de retención.

- Menos puntos ciegos y sorpresas. La detección de silencios y el monitoreo de la salud de la telemetría hacen visibles los registros faltantes, los desplazamientos y las fallas de entrega antes de que lo hagan los incidentes.

¿Cómo puede ayudar una Plataforma de Canalización de Datos de Seguridad a tu negocio?

A nivel empresarial, una Plataforma de Canalización de Datos de Seguridad se trata de hacer que las operaciones de seguridad sean predecibles. Cuando la telemetría está gobernada upstream, el liderazgo obtiene respuestas más claras a tres preguntas que generalmente permanecen confusas en entornos maduros: qué datos importan, dónde deberían vivir y cuánto debería costar operar a escala.

Un impacto práctico es la planificación de presupuesto que sobrevive al crecimiento de los datos. En lugar de tratar la ingestión como una variable incontrolable, la canalización hace del volumen una política gestionada. Puedes establecer objetivos, demostrar lo que fue reducido y preservar el contexto que apoya la detección y el cumplimiento. Esa previsibilidad convierte la reducción de costos en libertad operativa en lugar de un corte arriesgado.

Otro impacto es la estandarización que desbloquea la reutilización. Cuando la normalización se hace una vez y se aplica en todas partes, el contenido de detección y la lógica de correlación pueden reutilizarse a través de los entornos en lugar de ser reescritos por fuente o por destino. Eso reduce los costos ocultos de mantenimiento que ralentizan los lanzamientos y consumen tiempo de ingeniería.

Un tercer impacto es la flexibilidad sin limitaciones de proveedor. El enrutamiento inteligente y la clasificación te permiten alinear los datos al objetivo, no a las limitaciones del proveedor. La telemetría de alta prioridad permanece caliente para la respuesta, los conjuntos de datos más amplios apoyan la caza en almacenes más económicos, y los registros de larga retención pueden archivarse con un camino claro de rehidratación para investigaciones. La canalización mantiene la capa de datos estable mientras los destinos evolucionan.

Finalmente, las canalizaciones apoyan la garantía operativa. Muchas organizaciones se preocupan más por la telemetría faltante que por la telemetría ruidosa porque las fallas silenciosas crean puntos ciegos que surgen durante incidentes y auditorías. Una canalización que monitorea la salud de las fuentes y el desplazamiento hace visibles las brechas temprano y mejora la confianza en los informes de seguridad.

Desbloqueando más valor de SDPP con DetectFlow de SOC Prime

Las canalizaciones de datos de seguridad ya ayudan a recolectar, dar forma y enrutar la telemetría con intención. DetectFlow de SOC Prime agrega una capa de detección en flujo que convierte tu canalización de datos en una canalización de detección. Ejecuta reglas Sigma en transmisiones en vivo de Kafka usando Apache Flink, etiqueta y enriquece eventos coincidentes en vuelo, y enruta coincidencias de alta prioridad a los sistemas posteriores sin cambiar tu arquitectura de ingestión del SIEM.

Esto apunta directamente a la brecha de cobertura de detección. Hay 216 técnicas MITRE ATT&CK y 475 sub-técnicas, sin embargo, el SOC promedio implementa ~40 reglas por año, y muchos SIEMs comienzan a tener dificultades alrededor de ~500 reglas personalizadas. DetectFlow está diseñado para ejecutar decenas de miles de reglas Sigma a la velocidad del flujo con un MTTD de menos de un segundo frente a los 15+ minutos comunes en canalizaciones SIEM-primero. Debido a que escala con tu infraestructura, evitas los límites del proveedor, mantienes los datos en tu entorno, apoyas implementaciones aisladas o conectadas a la nube y desbloqueas hasta 10x la capacidad de regla en infraestructura existente.

Para más detalles, contáctanos en sales@socprime.com o empieza tu viaje en socprime.com/detectflow.