Siguiendo de cerca el resurgimiento de una versión más avanzada NonEuclid RAT en el ámbito de amenazas cibernéticas, una iteración de malware novedosa conocida como el backdoor Eagerbee plantea una amenaza creciente para las organizaciones en el Medio Oriente, principalmente apuntando a los Proveedores de Servicios de Internet (ISP) y agencias estatales. La variante mejorada EAGERBEE backdoor puede desplegar cargas, escanear sistemas de archivos y ejecutar shells de comando, mostrando una evolución significativa de sus capacidades ofensivas.

Detectar Infecciones de Malware EAGERBEE

En 2024, los ciberataques aumentaron a nivel global, con organizaciones experimentando un promedio de 1,308 ataques por semana. Además, la variedad de variantes de malware y técnicas de ataque sigue creciendo, con investigadores registrando un aumento del 30% en el volumen de malware global en comparación con 2023. A medida que la superficie de ataque se expande y los métodos de infiltración se vuelven más sofisticados, detectar proactivamente posibles intrusiones se ha convertido en un desafío cada vez más difícil.

Para ayudar a los defensores cibernéticos a detectar la intrusión en las primeras etapas, SOC Prime Platform para la defensa cibernética colectiva ofrece la mayor colección mundial de algoritmos de detección sobre amenazas emergentes respaldada por un conjunto de herramientas avanzadas para detección y caza de amenazas.

Presiona el botón Explorar Detecciones a continuación para acceder a un conjunto curado de reglas Sigma que abordan las infecciones de EAGERBEE. Todas las reglas están mapeadas al marco MITRE ATT&CK y son compatibles con más de 30 soluciones SIEM, EDR y Data Lake. Además, las detecciones están enriquecidas con metadatos detallados, incluyendo CTI referencias, cronogramas de ataque, configuraciones de auditoría y más.

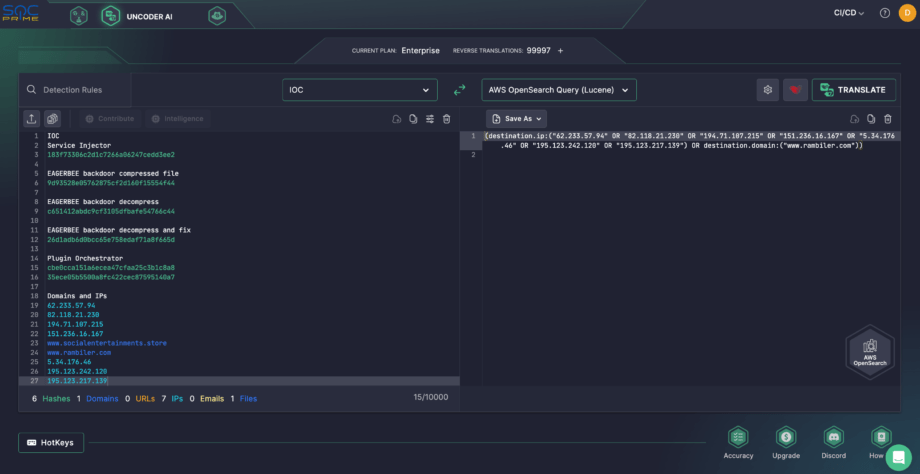

Los ingenieros de seguridad también pueden aprovechar Uncoder AI para agilizar el empaquetado de IOC y el análisis retrospectivo de TTPs adversarios vistos en ataques EAGERBEE. Convierte instantáneamente los IOCs en consultas personalizadas compatibles con varios lenguajes SIEM, EDR y Data Lake.

Análisis de Malware EAGERBEE

Los investigadores en ciberseguridad descubrieron una nueva iteración del marco de malware EAGERBEE, que ha sido utilizado por atacantes para apuntar a ISP y organismos gubernamentales en el Medio Oriente. La última versión de EAGERBEE (también conocida como Thumtais) backdoor presenta capacidades más sofisticadas, como un inyectador de servicios para el despliegue del backdoor y complementos para la entrega de cargas, acceso a archivos y control remoto, lo que representa un avance notable.

El uso de la iteración de malware más reciente se atribuye con confianza media a un grupo de hackers rastreado como CoughingDown. EAGERBEE fue identificado inicialmente por Elastic Security Labs, vinculado a un grupo de ciberespionaje patrocinado por el estado conocido como REF5961. Fue observado en ataques de ciberespionaje contra agencias gubernamentales del sudeste asiático y vinculado al colectivo de hackers patrocinado por la nación china, que Sophos rastreó como “Crimson Palace”. EAGERBEE también se desplegó en múltiples organizaciones en Asia oriental, con dos de ellas comprometidas a través de la nefasto vulnerabilidad ProxyLogon (CVE-2021-26855) en servidores Exchange. Después de la violación, se subieron shells web maliciosos y se utilizaron para ejecutar comandos en los servidores afectados.

En la más reciente operación ofensiva utilizando EAGERBEE, un injector DLL lanza el backdoor para recopilar datos del sistema y exfiltrarlos a un servidor remoto a través de un socket TCP. Sin embargo, el punto de entrada exacto sigue siendo incierto. Luego, el servidor responde con un Orquestador de Plugins que informa sobre datos del sistema y gestiona los procesos en ejecución. También inyecta, descarga y gestiona plugins que ejecutan comandos para operaciones de archivos, gestión de procesos, conexiones remotas y servicios del sistema.

EAGERBEE se adapta constantemente para fortalecer su sigilo, permitiéndole evadir las medidas de seguridad tradicionales. Al incrustar código malicioso en procesos legítimos, mantiene sus actividades de shell comunes bajo el radar, haciendo que su detección sea más desafiante. La continua evolución del malware enfatiza la necesidad crítica de aumentar la concienciación sobre ciberseguridad y la defensa proactiva. SOC Prime Platform para la defensa cibernética colectiva proporciona a las organizaciones a través de múltiples vectores industriales y a investigadores individuales soluciones avanzadas para superar las amenazas cibernéticas, incluyendo variantes emergentes de malware y ataques APT en rápido aumento.