Sicherheitsteams ertrinken in Telemetrie: Cloud-Protokolle, Endpunkt-Ereignisse, SaaS-Audit-Trails, Identitätssignale und Netzwerkdaten. Dennoch schieben viele Programme immer noch alles in ein SIEM, in der Hoffnung, dass spätere Erkennungen das Problem lösen werden.

Das Problem ist, dass „mehr Daten im SIEM“ nicht automatisch zu einer besseren Erkennung führt. Oft führt es zu Chaos. Viele SOCs geben zu, dass sie nicht einmal wissen, was sie mit all diesen Daten machen sollen, sobald sie aufgenommen wurden. SANS 2025 Global SOC Survey berichtet, dass 42% der SOCs alle eingehenden Daten ohne Plan zur Abruf- oder Analysefähigkeit in ein SIEM abschieben. Ohne vorgelagerte Kontrolle über Qualität, Struktur und Routing wird das SIEM zu einer Müllhalde, in der chaotische Eingaben zu chaotischen Ergebnissen führen: Fehlalarme, anfällige Erkennungen und fehlender Kontext, wenn es am wichtigsten ist.

Dieser Druck zeigt sich direkt in der Erfahrung der Analysten. Eine Devo-Umfrage fand heraus dass 83% der Cyberverteidiger von der Alarmmenge, den Fehlalarmen und dem fehlenden Kontext überwältigt sind, und 85% verbringen erhebliche Zeit mit dem Sammeln und Verbinden von Beweisen, nur um Alarme umsetzbar zu machen. Selbst die Mechanik der SIEM-basierten Erkennung kann gegen Sie arbeiten. Ereignisse müssen gesammelt, geparst, indexiert und gespeichert werden, bevor sie zuverlässig durchsuchbar und korrelierbar sind.

Kosten sind Teil derselben Geschichte. Forrester bemerkte dass „Wie können wir unsere SIEM-Aufnahmekosten senken?“ eine der häufigsten Anfragen von Kunden ist. Die praktische Antwort ist das Datenpipeline-Management für Sicherheit: Protokolle leiten, reduzieren, redigieren, anreichern und transformieren, bevor sie das SIEM erreichen. Richtig gemacht, reduziert dies die Ausgaben und macht Telemetrie verwendbar, indem konsistente Felder, stabile Schemata und gesündere Pipelines durchgesetzt werden, sodass Daten in Erkennungen umgewandelt werden.

Die Nachfrage drängt Sicherheitsteams dazu, eine vertraute Idee aus der Datenwelt zu übernehmen. ETL steht für Extract, Transform, Load. Es zieht Daten aus mehreren Quellen, transformiert sie in ein konsistentes Format und lädt sie dann in ein Zielsystem für Analysen und Berichte. IBM beschreibt ETL als einen Weg, um Daten zu konsolidieren und vorzubereiten, und merkt an, dass ETL oft batch-orientiert ist und zeitaufwändig sein kann, wenn häufige Aktualisierungen erforderlich sind. Sicherheit benötigt zunehmend die Echtzeitversion dieses Konzepts, weil ein Sicherheitsignal an Wert verliert, wenn es zu spät ankommt.

Deshalb ist Event-Streaming so relevant geworden. Apache Kafka sieht Event-Streaming als das Erfassen von Ereignissen in Echtzeit, das langlebige Speichern von Streams, das Verarbeiten in Echtzeit oder später und das Weiterleiten an verschiedene Ziele. In Sicherheitstermini bedeutet dies, dass Sie Telemetrie normalisieren und anreichern können, bevor die Erkennungen davon abhängen, die Gesundheit der Telemetrie überwachen, damit das SOC nicht blind wird, und die richtigen Daten an die richtige Stelle zur Reaktion, Jagd oder Aufbewahrung leiten.

Hier kommen Plattformen für Sicherheitsdatenpipelines (SDPP) ins Spiel. Ein SDPP ist die Lösung, die zwischen Quellen und Zielen angesiedelt ist und rohe Telemetrie in gesteuerte, sicherheitsbereite Daten umwandelt. Es kümmert sich um Aufnahme, Normalisierung, Anreicherung, Routing, Schichtung und Datenintegrität, sodass nachgelagerte Systeme sich auf saubere und konsistente Ereignisse verlassen können, anstatt kaputte Schemata und fehlenden Kontext auszugleichen.

Was ist eine Sicherheitsdatenpipeline-Plattform (SDPP)?

Eine Sicherheitsdatenpipeline-Plattform (SDPP) ist ein zentrales System, das Sicherheitstelemetrie aus vielen Quellen erfasst, sie während des Flugs verarbeitet und an ein oder mehrere Ziele liefert, einschließlich SIEM, XDR, SOAR und Data Lakes. Die Aufgabe des SDPP besteht darin, rohe Sicherheitsdaten aufzunehmen, sie richtig zu formen und sie in einer konsistenten, angereicherten und bereit zur Erkennung und Reaktion herunterzuladen. Der Wechsel ist subtil, aber wichtig. Statt die Protokollverwaltung als „sammeln und speichern“ zu behandeln, sieht ein SDPP sie als „sammeln, verbessern und dann verteilen“.

In der Praxis unterstützen SDPPs häufig:

- Sammlung von Agenten, APIs, Syslog, Cloud-Streams und Nachrichtenbussen

- Parsing und Normalisierung zu konsistenten Schemata (z. B. OCSF-Stil-Konzepte)

- Anreicherung mit Asset-, Identitäts-, Schwachstellen- und Bedrohungsintelligenz-Kontext

- Filtern und Samplen zur Reduzierung von Lärm und Kostenkontrolle

- Routing zu mehreren Zielen (und verschiedenen Formaten pro Ziel)

Im Gegensatz zu älteren Datenpipelines, die hauptsächlich Daten von Punkt A nach Punkt B verschieben, fügt ein SDPP Intelligenz und Governance hinzu. Es behandelt Sicherheitsdaten als eine verwaltete Fähigkeit, die standardisiert, beobachtet und angepasst werden kann, wenn sich Umgebungen ändern. Das ist wichtig, da Teams hybride SIEM-Plus-Data-Lake-Strategien übernehmen, Cloud-Infrastrukturen für Erkennung und Reaktion skalieren und Telemetrie zur Korrelation und Automatisierung standardisieren.

Was sind die wichtigsten Fähigkeiten einer Sicherheitsdatenpipeline?

Eine Sicherheitsdatenpipeline verwandelt rohe Telemetrie in etwas Nutzbares, bevor sie Ihren Sicherheitsstapel erreicht. Die effektivsten Pipelines tun zwei Dinge gleichzeitig. Sie verbessern die Datenqualität und kontrollieren, wohin die Daten gehen, wie lange sie bleiben und wie sie aussehen, wenn sie ankommen.

In großem Maßstab erfassen

Eine moderne Sicherheitsdatenpipeline muss kontinuierlich, nicht gelegentlich sammeln. Das bedeutet Cloud-Protokolle, SaaS-Audit-Feeds, Endpunkt-Telemetrie, Identitätssignale und Netzwerkdaten, die über APIs, Agenten und Streaming-Transporte gezogen werden.

Transformation während des Flugs

In-Flight-Transformation ist, wo die Pipeline ihren Wert verdient. Während die Daten fließen, werden Felder geparst, Schlüsselattribute extrahiert und Formate in stabile Schemata normalisiert. Dies reduziert Fehler durch inkonsistente Daten und hält die Korrelationslogik portabel über Werkzeuge hinweg. Gleichzeitig können Rauschen gefiltert, Ereignisse geprobt und Datenschutz- oder Redaktionsregeln in einer kontrollierten, messbaren und reversiblen Weise angewendet werden. Das Ergebnis sind saubere, zuverlässige Daten, die bereit für Erkennung und Aktion sind, während sie durch das System fließen.

Mit Kontext anreichern

Anreicherung transformiert die tägliche SOC-Arbeit, indem dem Daten Kontext hinzugefügt wird, bevor sie die Analysten erreichen. Anstatt Zeit mit dem manuellen Sammeln von Informationen zu verbringen, fügt die Pipeline Identitäts- und Asset-Details, Umfeld-Tags, Schwachstellen-Einblicke und Bedrohungsinformationen hinzu, sodass Ereignisse bereit für die Triagierung und Korrelation sind.

Routen und Staffeln

Routing ist, wo Telemetrie wirklich gesteuert wird. Anstatt alle Daten an ein einzelnes Ziel zu senden, wendet die Pipeline Richtlinien an, um die richtigen Ereignisse an SIEM, XDR, SOAR und Data Lakes zu liefern. Daten werden nach Wert gespeichert, mit klaren „Heißen“, „Warmen“ und „Kalten“ Aufbewahrungswegen und können schnell abgerufen werden, wenn Untersuchungen dies erfordern. Indem verschiedene Formate und Untergruppen für jedes Werkzeug gehandhabt werden, hält das Routing die Pipeline organisiert, konsistent und vollständig verwaltet über Umgebungen hinweg, wobei rohe Streams in zuverlässige, umsetzbare Telemetrie umgewandelt werden.

Überwachung der Datenintegrität

Pipelines benötigen ihre eigene Beobachtbarkeit. Fehlende Daten, unerwartete Schemaänderungen oder plötzliche Spitzen und Einbrüche können blinde Flecken schaffen, die möglicherweise erst bei einem Vorfall bemerkt werden. Eine starke Sicherheitsdatenpipeline-Plattform bietet Beobachtbarkeit über das gesamte System hinweg und macht diese Probleme frühzeitig sichtbar und unterstützt sicheres Umleiten, wenn ein Ziel ausfällt.

KI-Unterstützung

Teams gewöhnen sich zunehmend an relevante KI-Unterstützung in Pipelines, insbesondere für sich wiederholende Aufgaben wie die Parser-Generierung, wenn sich Formate ändern, Drift-Erkennung, Clusterung ähnlicher Ereignisse und QA. Das Ziel ist nicht die autonome Entscheidungsfindung. Es ist ein schnellerer, konsistenterer Pipeline-Betrieb mit menschlicher Kontrolle.

Erkennen im Stream

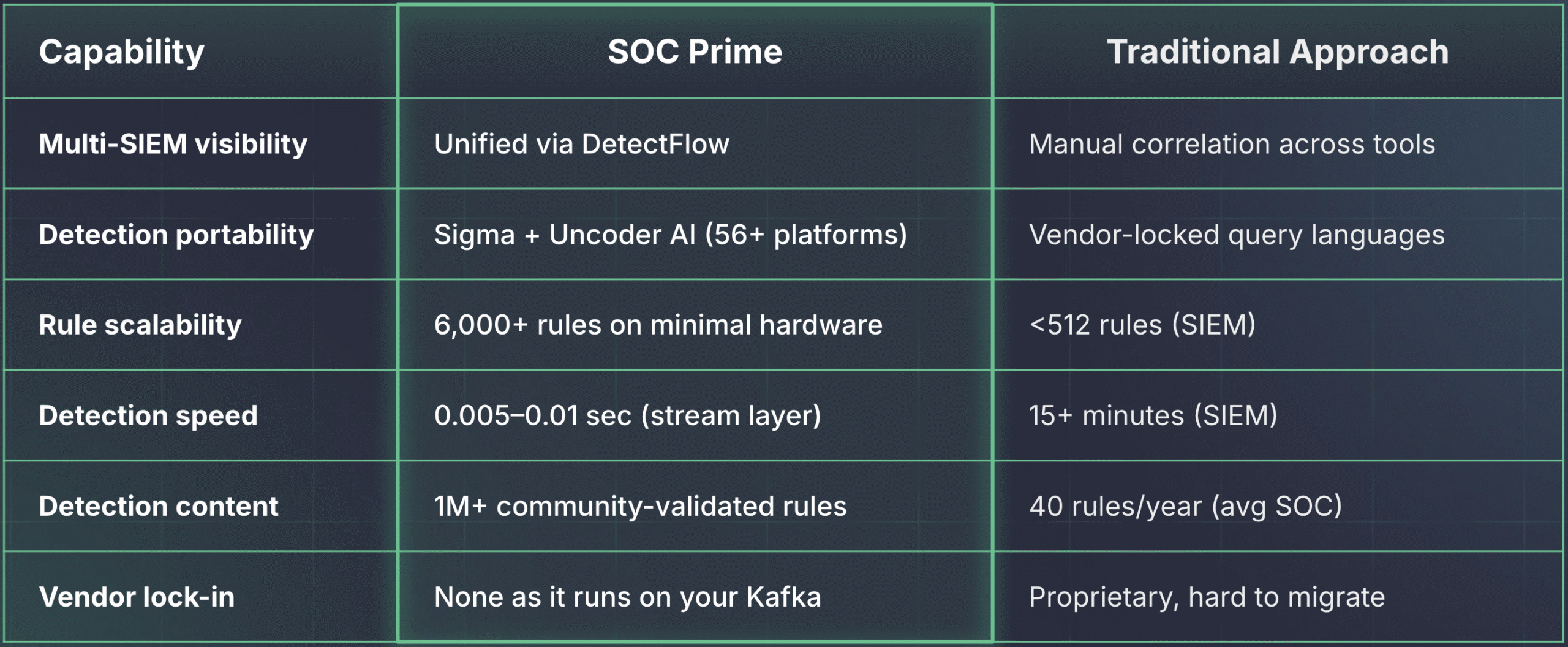

Einige Teams führen nun Erkennungen direkt im Datenstream durch, wodurch ihre Pipelines zu aktiven Erkennungsschichten werden. Tools wie SOC Prime’s DetectFlow ermöglichen dies, indem sie Zigtausende von Sigma-Regeln auf Live-Kafka-Streams mit Apache Flink anwenden und Ereignisse in Echtzeit taggen und anreichern, bevor sie Systeme wie SIEM erreichen. Das Ziel ist es nicht, zentralisierte Analysen zu ersetzen, sondern kritische Ereignisse früher zu priorisieren, das Routing zu verbessern und die mittlere Erkennungszeit (MTTD) zu reduzieren.

Welches Problem lösen SDPPs?

Sicherheitsdatenpipeline-Plattformen existieren, weil der moderne SOC-Schmerz nicht nur „zu viele Protokolle“ ist. Es ist die Reibung zwischen Datensammlung und realen Erkennungsergebnissen. Wenn Telemetrie zu spät, inkonsistent, teuer zu speichern und schwer in großem Maßstab abzufragen ist, arbeitet das SOC um die Daten herum, anstatt an Bedrohungen zu arbeiten. Die Hauptprobleme, die SDPPs helfen zu lösen, sind folgende:

- Daten kommen zu spät an, um nützlich zu sein. SIEM-basierte Erkennung ist nicht sofort. Ereignisse müssen gesammelt, geparst, aufgenommen, indexiert und gespeichert werden, bevor sie zuverlässig durchsuchbar und korrelierbar sind. In realen Umgebungen kann die Korrelation je nach Aufnahme- und Verarbeitungslast über 15 Minuten dauern. SDPPs verringern diese Lücke, indem sie Telemetrie in Echtzeit formatieren, sodass nachgelagerte Systeme sauberere, normalisierte Ereignisse früher erhalten, und indem sie hochpriorisierte Daten bei Bedarf auf schnelleren Wegen leiten.

- „Alles speichern“ sprengt das Budget. Das Wachstum von Ereignisdaten macht den Standardansatz unerschwinglich. Selbst wenn Sie alles aufnehmen können, müssen Sie immer noch riesige Volumina indexieren und speichern, die die Erkennungsergebnisse nicht verbessern. SDPPs helfen Teams, klare Richtlinien festzulegen, sodass Ereignisse von hohem Wert in Echtzeitsysteme gelangen, während Protokolle mit Groß- oder Langzeitaufbewahrung in günstigere Schichten geleitet werden mit vorhersehbarer Wiederbelebung während Untersuchungen.

- Erkennungslogik kann mit dem Protokollvolumen nicht mithalten. Durchschnittlich setzen SOCs etwa 40 Regeln pro Jahr ein, während praktische SIEM-Regelprogramme und Leistungsgrenzen oft die nutzbare Deckung im Hunderterbereich beschränken. Mehr Telemetrie landet, aber der Inhalt der Erkennungskriterien skaliert nicht im selben Tempo. SDPPs schließen die Lücke, indem sie den Lärm reduzieren, Schemata stabilisieren und Daten vorbereiten, sodass jede Regel einen höheren Signalwert hat und in verschiedenen Umgebungen konsistenter funktioniert.

- ETL reicht allein nicht aus. ETL ist großartig, um Daten für Analysen und Berichte zu extrahieren, zu transformieren und zu laden, oft in Chargen. Sicherheit benötigt die kontinuierliche Version dieser Idee. Telemetrie kommt als Stream an, Formate ändern sich häufig, und Erkennungen benötigen konsistente Schemata sowie Gesundheitsüberwachung, um zuverlässig zu bleiben. SDPPs ergänzen ETL-Workflows, indem sie sicherheitsspezifische Verarbeitung für Streaming-Protokolle, das Umgang mit Schema-Drift und betriebliche Beobachtbarkeit bieten.

- Bedrohungen entwickeln sich schneller als Ihr Abfragevolumen. KI-gesteuerte Kampagnen können bösartige Nutzlasten in Minuten entwickeln, was Workflows bestraft, die von langsamen Abfragezyklen und manueller Beweisführung abhängen. SIEMs setzen auch praktische Obergrenzen, einschließlich harter Grenzen wie unter 1.000 Abfragen pro Stunde, abhängig von Plattform und Lizenzierung. SDPPs helfen, indem sie jede Abfrage durch Normalisierung und Anreicherung effektiver machen und die Notwendigkeit für kraftvolle Abfragen durch intelligentes Routing, Filtern und Taggen im Voraus reduzieren.

Was sind die Vorteile einer Sicherheitsdatenpipeline-Plattform?

Wenn Sicherheitsteams von „zu vielen Daten“ sprechen, meinen sie selten, dass sie weniger Sichtbarkeit möchten. Sie meinen, die Arbeit ist ineffizient geworden. Analysten verschwenden Zeit damit, Kontexte zusammenzufügen, Erkennungen brechen ab, wenn Schemata abweichen, und Führungskräfte zahlen schließlich für Aufnahme, die das Risiko nicht senkt.

Eine Sicherheitsdatenpipeline-Plattform ändert die tägliche Realität, indem eine Schicht dafür verantwortlich ist, wie Telemetrie vorbereitet und wohin sie geleitet wird. Für SOC-Teams bedeutet das, dass Ereignisse sauberer, konsistenter und einfacher zu untersuchen ankommen. Für das Unternehmen bedeutet es, dass Sie Erkennung und Aufbewahrung skalieren können, ohne SIEM-Ausgaben und Betriebsstörungen in ein dauerhaftes Gehalt zu verwandeln.

Daher umfassen die Hauptvorteile der Verwendung von Sicherheitsdatenpipeline-Plattformen die folgenden:

- Weniger Lärm, mehr Signal. Indem sie Ereignisse mit geringem Wert filtern, Wiederholungen deduplizieren und Kontext hinzufügen, bevor Ereignisse Alarmsysteme erreichen, hilft das SDPP Analysten, sich auf das zu konzentrieren, was tatsächlich zählt.

- Niedrigere SIEM- und Speicherausgaben. Die Pipeline steuert, was an teure Ziele gesendet wird, und leitet hochbewertete Ereignisse an Echtzeitsysteme, während sie Massen-Telemetrie in günstigere Schichten schiebt.

- Weniger manueller Aufwand und Nacharbeit. Transformations- und Routingregeln leben einmal in der Pipeline, anstatt über Werkzeuge und Umgebungen hinweg neu aufgebaut zu werden.

- Stärkere Governance und Compliance. Zentrale Richtlinien vereinfachen die Datenschutzkontrollen, Datenresidenzbeschränkungen und Aufbewahrungsregeln.

- Weniger blinde Flecken und Überraschungen. Die Ruheüberwachung und Telemetrie-Gesundheitsüberwachung machen fehlende Protokolle, Drift und Zustellungsfehler sichtbar, bevor es zu Vorfällen kommt.

Wie kann eine Sicherheitsdatenpipeline-Plattform Ihrem Unternehmen helfen?

Auf geschäftlicher Ebene geht es bei einer Sicherheitsdatenpipeline-Plattform darum, Sicherheitsoperationen vorhersehbar zu machen. Wenn Telemetrie upstream gesteuert wird, erhält die Führungsebene klarere Antworten auf drei Fragen, die in reifen Umgebungen normalerweise unklar bleiben: Welche Daten wichtig sind, wo sie leben sollten und was es kosten sollte, sie im großen Maßstab zu betreiben.

Eine praktische Auswirkung ist die Budgetplanung, die das Datenwachstum übersteht. Anstatt die Aufnahme als unkontrollierbare Variable zu behandeln, macht die Pipeline das Volumen zu einer verwalteten Richtlinie. Sie können Ziele festlegen, beweisen, was reduziert wurde, und den Kontext bewahren, der Erkennung und Compliance unterstützt. Diese Vorhersehbarkeit verwandelt Kostenreduktion in operative Freiheit anstatt einen riskanten Schnitt.

Eine weitere Auswirkung ist die Standardisierung, die Wiederverwendung freischaltet. Wenn Normalisierung einmal erfolgt und überall angewendet wird, kann Erkennungsinhalt und Korrelationslogik über Umgebungen hinweg wiederverwendet werden, anstatt pro Quelle oder pro Ziel neu geschrieben zu werden. Das reduziert die versteckten Wartungskosten, die Rollouts verlangsamen und Ingenieurzeit erschöpfen.

Eine dritte Auswirkung ist Flexibilität ohne Bindung. Intelligentes Routing und Schichtung erlauben es Ihnen, Daten dem Zweck, nicht den Anbieterbeschränkungen, anzupassen. Hoch priorisierte Telemetrie bleibt heiß für die Reaktion, breitere Datensätze unterstützen Jagd in günstigeren Speichern, und Protokolle mit langer Aufbewahrung können mit einem klaren Wiederherstellungspfad für Untersuchungen archiviert werden. Die Pipeline hält die Datenebene stabil, während sich die Ziele entwickeln.

Schließlich unterstützen Pipelines die Betriebssicherheit. Viele Organisationen sorgen sich mehr um fehlende als um laute Telemetrie, weil leise Ausfälle blinde Flecken schaffen, die während Vorfällen und Audits auffallen. Eine Pipeline, die die Quellengesundheit und Drift überwacht, macht Lücken früh sichtbar und verbessert das Vertrauen in Sicherheitsberichte.

Mehr SDPP-Wert mit SOC Prime DetectFlow freischalten

Sicherheitsdatenpipelines helfen bereits beim Sammeln, Formen und Leiten von Telemetrie mit Absicht. SOC Prime’s DetectFlow fügt eine Erkennungsschicht im Stream hinzu, die Ihre Datenpipeline in eine Erkennungspipeline umwandelt. Sie führt Sigma-Regeln auf Live-Kafka-Streams mit Apache Flink aus, taggt und bereichert übereinstimmende Ereignisse während des Flugs und leitet hoch bewertete Übereinstimmungen stromabwärts, ohne Ihre SIEM-Aufnahmearchitektur zu ändern.

Dies zielt direkt auf die Erkennungsabdeckungs-Lücke ab. Es gibt 216 MITRE ATT&CK-Techniken und 475 Untertechniken, dennoch verschickt der durchschnittliche SOC ~40 Regeln pro Jahr, und viele SIEMs beginnen bei ~500 benutzerdefinierten Regeln zu kämpfen. DetectFlow ist darauf ausgelegt, Zehntausende von Sigma-Regeln mit Stream-Geschwindigkeit mit einer MTTD von unter einer Sekunde im Vergleich zu 15+ Minuten, die in SIEM-First-Pipelines üblich sind, auszuführen. Da es mit Ihrer Infrastruktur skaliert, umgehen Sie Anbieterbeschränkungen, halten Daten in Ihrer Umgebung, unterstützen luftisolierte oder cloudverbundene Bereitstellungen und schalten bis zu 10× Regelkapazität auf bestehender Infrastruktur frei.

Für weitere Details kontaktieren Sie uns bitte unter sales@socprime.com oder starten Sie Ihre Reise auf socprime.com/detectflow.