Überwindung der Daten-Schema-Komplexität für Ihr SIEM & XDR mit dem SOC Prime Continuous Content Management Modul

Sicherheitsteams für Überwachung können erhebliche Anstrengungen im Zusammenhang mit der Normierung von Ereignisdaten umgehen, indem sie schema-bewusste Erkennungsregeln direkt mit dem Continuous Content Management-Modul von SOC Prime einsetzen.

Die heutige Cybersicherheitslandschaft wird von SIEM-Systemen, EDR-, NTDR- & SOAR-Tools, Next-Gen XDR-Lösungen und innovativen Ansätzen überflutet, die Unternehmen durch technologische Engpässe navigieren. Organisationen neigen dazu, mit dem dynamischen Tempo der technologischen Entwicklung Schritt zu halten, indem sie einen hoch skalierbaren CI/CD-Workflow aufbauen. Daten entwickeln sich ständig weiter und stellen neue Herausforderungen an ihre Anordnung und Verwaltung. SIEM Detection Engineers, SOC-Analysten oder andere Sicherheitsspezialisten, die SIEM oder XDR nutzen, müssen auf diese Veränderungen reagieren, indem sie neue Datenschemata in die Infrastruktur des Unternehmens integrieren.

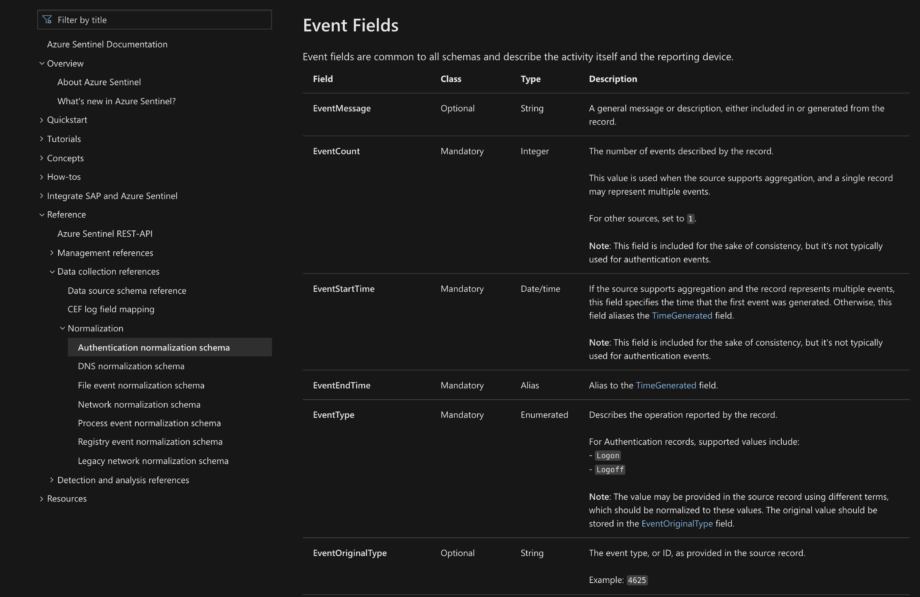

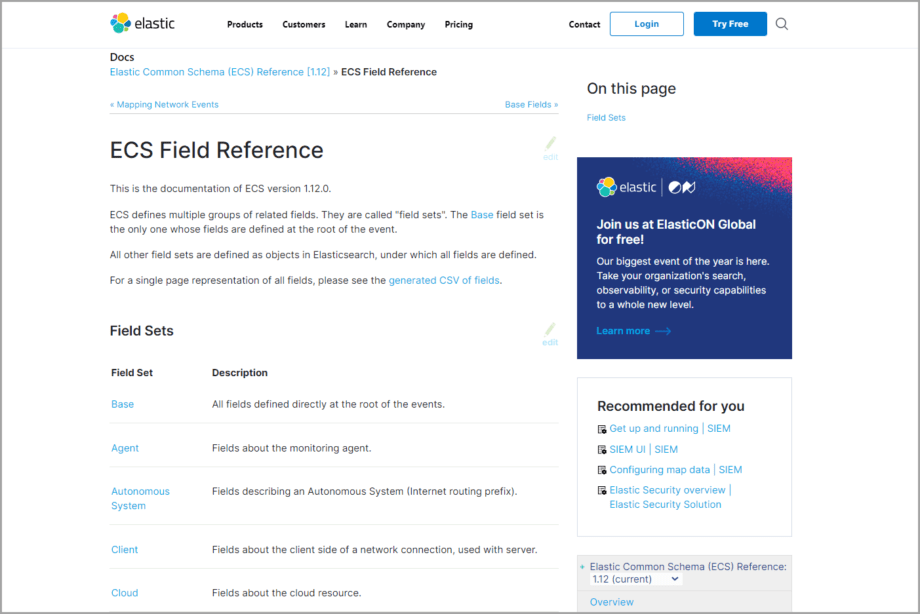

Jeder führende SIEM- und XDR-Anbieter sucht nach Wegen, das bestehende Datenschema weiterzuentwickeln und eine normalisierte Lösung zu entwickeln, die in der Lage ist, mehrere Arten von Daten zu verarbeiten. So hat Microsoft das Azure Sentinel Information Model (ASIM) übernommen, Chronicle Security hat das Unified Data Model (UDM) für dieselben Zwecke eingeführt, während Elastic ihr gemeinsames Datenformat mit jeder neuen Version des Elastic Common Schema (ECS) ausgearbeitet hat.

Ich habe gesehen, wie Organisationen Hunderte von Tausenden von Dollar für die Onboarding von Sicherheitsdaten ausgegeben haben. Auch wenn einige Anbieter keine Normierung zur Erfassung der Daten erfordern, kann das Erstellen von Inhalten auf Basis von Daten, die nicht einem Standard entsprechen, eine unglaubliche Belastung für die Sicherheitsteams darstellen.

Anton Goncharov

Chief Product Officer bei SOC Prime

Während Entwickler die SIEM- und XDR-Datenschemata verbessern, sammeln Unternehmen weiterhin die Cybersicherheitsdaten und müssen sich schnell an diese Änderungen anpassen. Sobald eine neue Bedrohung auftaucht, sollten Organisationen bereit sein, ihre Erkennungsskalierbarkeit zu steigern, während sie Daten in verschiedenen Formaten sammeln. Wenn die Felder des anbietergetriebenen Datenschemas Änderungen unterliegen, werden neue Protokolle im geänderten Format gesammelt und analysiert. Dies stellt ein greifbares Hindernis für das Datenmanagement dar und verwandelt den Prozess der Protokollsuche oder Bedrohungserkennung mit SIEM oder XDR in einen Albtraum.

Die Schlüsselfrage, die jedes SOC-Team weltweit betrifft, ist, wie man Daten-Schema-Modifikationen ohne Ausfallzeiten bei Bedrohungserkennungsoperationen verwaltet. Eine der möglichen Lösungen, um diese Daten-Schema-Komplexität zu überwinden, ist die Neu-Normierung aller alten Daten, indem sie zusammen mit allen implementierten Bedrohungserkennungsalgorithmen an den neuen Daten-Schema-Standard angepasst werden. Dieser Weg der Datenvereinheitlichung bringt jedoch weiterhin Ausfallzeiten mit sich, die sowohl zeitaufwendig als auch ziemlich kostspielig sind.

Bevor ich SOC Prime als Chief Revenue Officer beigetreten bin, spielte ich eine Schlüsselrolle beim Aufbau eines 24×7 Zentraleuropäischen Cyber Defense Centers mit SIEM- & SOAR-Technologie im Kern, das die größten Organisationen in Europa schützt. Wir setzten die neuesten und fortschrittlichsten Technologien ein, mussten aber immer außergewöhnliche Ressourcen in die Wartung und Anpassung unserer Daten-Schemata und Erkennungsalgorithmen investieren. Mit dem Continuous Content Management-Modul von SOC Prime kann jedes SOC-Team endlich aufhören, Tage und Wochen mit der Wartung von Datenschemata zu verschwenden und sich auf ihre Hauptaufgabe konzentrieren — das Böse zu finden und die Kernwerte der Organisation zu schützen.

Andreas Süß

Chief Revenue Officer bei SOC Prime

The SOC Primes branchenführende Plattform für kollaborative Cyber-Verteidigung, Bedrohungssuche und Bedrohungsentdeckung unterstützt Flug-Übersetzungen für Sigma-verhaltensbasierte Erkennungen, die dem Datenschema-Format entsprechen, das mit Anbieterstandards übereinstimmt. Bei der Umwandlung von Sigma in eines der über 20 verfügbaren SIEM- & XDR-Formate werden die Felder gemäß dem anbietergetriebenen Datenschema zugeordnet, das für die gewählte Sicherheitslösung nativ ist. So wird SOC-Inhalt für Azure Sentinel standardmäßig automatisch dem ASIM-Datenschema angepasst, während die Elastic Stack-Übersetzungen entsprechend dem ECS-Format zugeordnet werden.

Darüber hinaus bietet die Detection as Code-Plattform von SOC Prime nicht-standardisierte Datenschema-Lösungen, die über die Vorgaben der Anbieter hinausgehen. Da SIEM- und XDR-Anbieter ständig ihre Normierungsdatenschemata weiterentwickeln, ist es schwierig, bei allen benutzerdefinierten Anwendungsfällen Schritt zu halten und alle möglichen Protokollquellen abzudecken. SIEM Detection Engineers und SOC-Analysten müssen oft Daten ohne die entsprechenden Protokollquellen verarbeiten, die von der Anbieterdokumentation abgedeckt werden.

Das Continuous Content Management (CCM)-Modul, das als Teil der Detection as Code-Plattform von SOC Prime verfügbar ist, ermöglicht es Sicherheitspraktikern, benutzerdefinierte Datenschemata anzuwenden und daran festzuhalten, unabhängig von den Formatänderungen auf der Seite des SIEM- oder XDR-Anbieters. Das CCM-Modul ermöglicht die Vorkonfiguration der relevanten Version der benutzerdefinierten Feldzuordnung vor der Inhaltsbereitstellung und das anschließende Streaming von Regeln und Abfragen in die SOC-Umgebung ohne Parsing-Probleme.

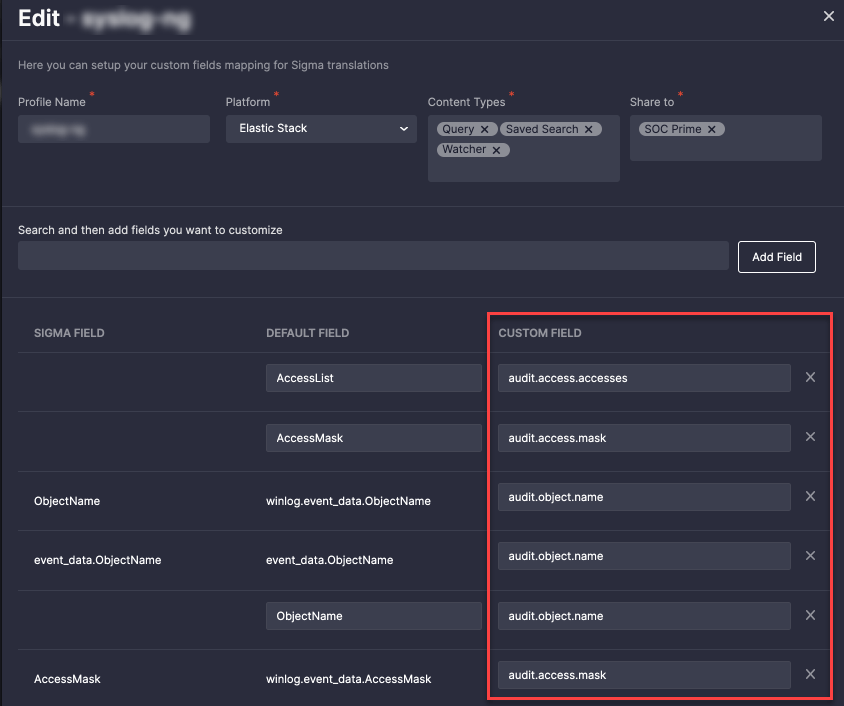

Zum Beispiel passt das Tool, wenn Windows-Protokolle über Winlogbeat gesammelt werden, diese automatisch dem ECS-Datenschema an und speichert sie ohne Parsing-Probleme in Elasticsearch. Dennoch erfordert die Protokollsammlung über ein nicht-standardisiertes Werkzeug und mit benutzerdefinierten Daten, die nicht automatisch dem Standard-Datenschema zugeordnet werden können, zusätzliche Feinabstimmung und kostet das SOC-Team-Betriebsstunden. Hier ein Beispiel für das globale benutzerdefinierte Feldzuordnungsprofil, das vom SOC Prime-Team erstellt wurde und nicht-standardisierte Felder statt der Standard-ECS-Felder für die Windows-Protokollsammlung verwendet.

Mit diesem flexiblen Ansatz kann ein Datenschema auf einen einzigen Satz von Regeln angewendet werden und ein anderes für eine andere Sammlung von Inhaltsobjekten, bevor sie über CCM-Jobs bereitgestellt werden. Am Ende können Sie Ihre eigene Version von Regeln haben, die automatisch an die Anforderungen Ihrer Umgebung angepasst sind.

Die durch ein benutzerdefiniertes Datenschema angetriebenen CCM-Normierungsmöglichkeiten sprechen in erster Linie SOC-Analysten und Erkennungsingenieure an, da sie deren wertvolle Zeit und erhebliches manuelles Aufwand sparen. Aus geschäftlicher Sicht können CISOs und SOC-Manager die Produktivität ihres Teams maximieren, während sie erhebliche Kosten sparen, sich auf die wichtigsten SOC-Aufgaben konzentrieren und Risiken von Datenschema-Migrationen reduzieren.

Das Continuous Content Management-Modul und seine API stehen nun der gesamten Cybersicherheits-Community offen. Die neu veröffentlichte Detection as Code-Plattform von SOC Prime bietet kostenfreien Zugang zur CCM-Funktionalität, was bedeutet, dass jeder Plattformnutzer von ihren Möglichkeiten profitieren kann. Die einzigen Einschränkungen sind schwellenwertbasiert, wie die Menge an verfügbarem Inhalt zum Herunterladen, die Anzahl der Inhaltslisten, Filter oder Presets, die pro Benutzer konfiguriert werden können, usw. Der vollständige Zugang zum CCM-Modul kann mit einer kostenpflichtigen Abonnement erreicht werden, die auf die Geschäftsbedürfnisse der Organisation zugeschnitten ist.

Das CCM-Modul unterstützt derzeit die weltweit führenden SIEM- & XDR-Cloud-Lösungen, einschließlich Microsoft Azure Sentinel, Google Chronicle Security, Humio, Sumo Logic und Elastic Cloud, welche das kontinuierliche Streaming und Management von Sigma-Erkennungen ermöglichen, die in das entsprechende Cloud-native Format konvertiert und auf das gewählte Datenschema skalierbar sind. Zusätzlich zur Bereitstellung von Erkennungsinhalten in die Cloud unterstützt das CCM-Modul auch On-Premise-Unterstützung für Splunk und Elastic Stack. Sicherheitsingenieure können neue Erkennungen automatisch bereitstellen und den bestehenden Inhalt für ihre On-Premise-Splunk-Instanz aktualisieren. SOC Prime CCM-App für Splunk.

SOC Prime hat ein wichtiges Update eingeführt, indem es Sigma-verhaltensbasierte Erkennungen, die automatisch in die Umgebung bereitgestellt werden, in Benachrichtigungen und Abfragen kategorisiert. SOC-Teams können nun die Erkennungskategorie wählen, die besser zu ihren Zwecken passt — Benachrichtigungen die vollständig getestet sind und weniger wahrscheinlich falsch-positive Ergebnisse generieren oder Abfragen von eher experimenteller Natur um Bedrohungen zu untersuchen oder zu jagen. Dies beseitigt die Mehrdeutigkeit über den beabsichtigten Zweck des Inhalts, reduziert die Arbeitslast des SOC-Teams und hilft, SOC-Operationen zu optimieren.

Um technische Einblicke in das vollautomatisierte System der Inhaltsverwaltung zu gewinnen, lesen Sie den dedizierten Blog-Post und erkunden Sie die Fähigkeiten des CCM-Moduls im vollen Umfang. SOC-Teams sind eingeladen, die CCM-Funktionalität in Aktion zu sehen, indem sie der Detection as Code-Plattform von SOC Prime beitreten, die nun für ein breiteres Cybersicherheits-Publikum verfügbar ist. Brechen Sie die Grenzen der Datenkomplexität mit minimaler Abhängigkeit von anbieter-spezifischen Datenschemata, um eine problemlose und kosteneffiziente Inhaltsbereitstellung und -verwaltung zu ermöglichen.