Seit Januar 2026 verfolgt CERT-UA eine Reihe von Einbrüchen, die UAC-0252 zugeschrieben werden und auf den Infostealern SHADOWSNIFF und SALATSTEALER basieren. Die Kampagnen basieren auf gut gestalteten Phishing -Ködern, der Staging von Nutzlasten auf legitimer Infrastruktur und der benutzergesteuerten Ausführung von getarnten EXE-Dateien.

UAC-0252-Attacken entdecken, die in CERT-UA#20032 behandelt werden

Laut der Phishing Trends Q2 2025 Forschung von Check Point bleibt Phishing ein Kernwerkzeug für Cyberkriminelle, und die Nachahmung von allgemein vertrauten, häufig genutzten Marken nimmt weiter zu. Vor dem Hintergrund koordinierterer und ausgefeilterer Operationen, die auf kritische Infrastrukturen und Regierungsorganisationen abzielen, veröffentlichte CISA seinen Internationalen Strategischen Plan 2025–2026 zur Förderung der globalen Risikominderung und Verbesserung der kollektiven Resilienz.

Melden Sie sich auf der SOC Prime Plattform an , um Ihr Unternehmen proaktiv gegen UAC-0252-Angriffe zu verteidigen. Einfach auf Erkundung der Erkennungen unten klicken und auf einen relevanten Erkennungsregel-Stack zugreifen, der mit AI-native CTIangereichert ist, abgebildet auf das MITRE ATT&CK®-Frameworkund kompatibel mit einer Vielzahl von SIEM-, EDR- und Data-Lake-Technologien.

Sicherheitsexperten können auch den „CERT-UA#20032“-Tag basierend auf der relevanten CERT-UA-Alarmkennung verwenden, um direkt nach dem Erkennungs-Stack zu suchen und Änderungen an den Inhalten nachzuvollziehen. Für weitere Regeln zur Erkennung von Angreiferangriffen können Cyber-Verteidiger in der Threat Detection Marketplace-Bibliothek mit dem Tag „UAC-0252“ suchen.

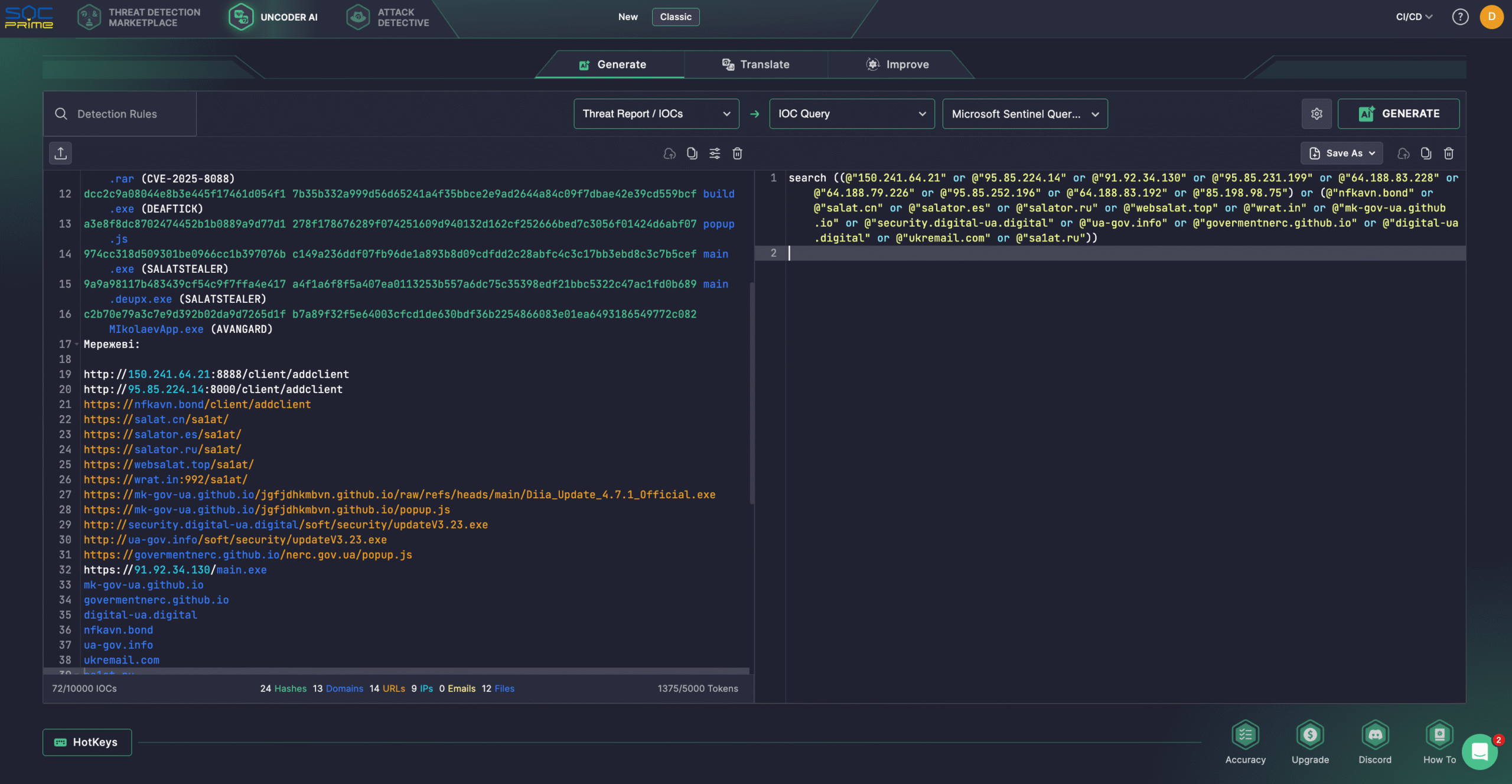

SOC Prime-Benutzer können sich auch auf Uncoder AI verlassen, um Erkennungen aus Rohbedrohungsberichten zu erstellen, Regelcodes zu dokumentieren und zu optimieren und Angriffsflüsse mit wenigen Klicks zu generieren. Indem Bedrohungsinformationen aus dem neuesten CERT-UA-Alarm genutzt werden, können Teams IOCs einfach in leistungsoptimierte Abfragen konvertieren, die für die Suche in der gewählten SIEM- oder EDR-Umgebung bereit sind.

Analyse von UAC-0252-Angriffen mit SHADOWSNIFF und SALATSTEALER

Seit Januar 2026 verfolgt CERT-UA wiederholte Phishing-Kampagnen, die auf Entitäten in der Ukraine abzielen. Die E-Mails sind so gestaltet, dass sie zentrale Regierungsstellen oder regionale Verwaltungen imitieren und fordern die Empfänger typischerweise auf, mobile Apps zu aktualisieren, die in weit verbreiteten zivilen und militärischen Systemen verwendet werden.

CERT-UA#20032-Warnung beschreibt zwei gängige Bereitstellungswege. Im ersten Fall enthält die E-Mail ein angehängtes Archiv, das eine EXE-Datei enthält. Der Angreifer verlässt sich darauf, dass der Empfänger das Archiv öffnet und das ausführbare Programm startet. Im zweiten Fall enthält die E-Mail einen Link zu einer legitimen Website, die anfällig für Cross-Site-Scripting (XSS) ist. Wenn das Opfer die Seite besucht, läuft das injizierte JavaScript im Browser und lädt eine ausführbare Datei auf den Computer herunter. In beiden Szenarien stellt CERT-UA fest, dass die EXE-Dateien und Skripte auf dem legitimen GitHub-Dienst gehostet werden, was dazu beiträgt, die Aktivitäten in den normalen Webdatenverkehr einzubinden und grundlegende Domain-Blockierungen in vielen Umgebungen weniger effektiv zu machen.

Im Januar und Februar 2026 bestätigte CERT-UA, dass die Aktivitäten verschiedene bösartige Werkzeuge einsetzten, darunter SHADOWSNIFF, SALATSTEALER und DEAFTICK.

SHADOWSNIFF wurde als auf GitHub gehostet gemeldet, während SALATSTEALER häufig als Go-basierter Infostealer beschrieben wird, der auf Browser-Credentials abzielt, aktive Sitzungen stiehlt und kryptobezogene Daten sammelt, betrieben unter einem Malware-as-a-Service (MaaS)-Modell. Im gleichen Toolset berichtete CERT-UA auch über DEAFTICK, ein primitiver Backdoor, geschrieben in Go, der Angreifern wahrscheinlich hilft, grundlegenden Zugriff auf kompromittierte Hosts aufrechtzuerhalten und Folgeaktionen zu unterstützen.

Während der Repository-Analyse berichtet CERT-UA, ein Programm entdeckt zu haben, das die Merkmale eines Ransomware-Verschlüsslers aufweist, intern benannt als «AVANGARD ULTIMATE v6.0». Dasselbe GitHub-Ökosystem enthielt auch ein Archiv mit einem Exploit für WinRAR (CVE-2025-8088), ein Path-Traversal-Problem in Windows WinRAR, das die Ausführung von beliebigem Code über manipulierte Archive ermöglichen kann und von dem berichtet wurde, dass es in freier Wildbahn ausgenutzt wurde. Dies deutet darauf hin, dass die Betreiber nicht nur Anmeldedaten gestohlen, sondern auch mit zusätzlichen Werkzeugen experimentiert haben, die die Auswirkungen erweitern könnten.

Basierend auf den Ermittlungsergebnissen und den Überschneidungen der Werkzeuge, einschließlich Experimenten mit öffentlich verfügbaren Instrumenten, verknüpft CERT-UA die beschriebene Aktivität mit Individuen, die im „PalachPro“-Telegrammkanal diskutiert werden, während die Kampagne weiterhin unter UAC-0252 verfolgt wird.

MITRE ATT&CK Kontext

Die Nutzung von MITRE ATT&CK bietet tiefgehende Einblicke in die neuesten UAC-0252-Phishing-Kampagnen, die sich gegen ukrainische Entitäten richten. Die untenstehende Tabelle zeigt alle relevanten Sigma-Regeln, die den zugehörigen ATT&CK-Taktiken, -Techniken und -Subtechniken zugeordnet sind. Tactics Techniques Sigma Rules Initial Access Phishing: Spearphishing Attachment (T1566) Execution Exploitation for Client Execution (T1203) User Execution: Malicious File (T1204.002) Persistence Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder (T1547.001) Defense Evasion Masquerading: Masquerade Task or Service (T1036.004) Masquerading: Match Legitimate Resource Name or Location (T1036.005) Process Injection: Process Hollowing (T1055.012) Impair Defenses: Disable or Modify Tools (T1562.001) Hide Artifacts: Hidden Files and Directories (T1564.001) Hide Artifacts: File/Path Exclusions (T1564.012) Command and Control Application Layer Protocol: Web Protocols (T1071.001)