+30 % Bonus auf Bedrohungsprämienauszahlungen für März und stetige Einkommensgenerierung durch Bedrohungsforschung in Zeiten von Homeoffice und COVID-19

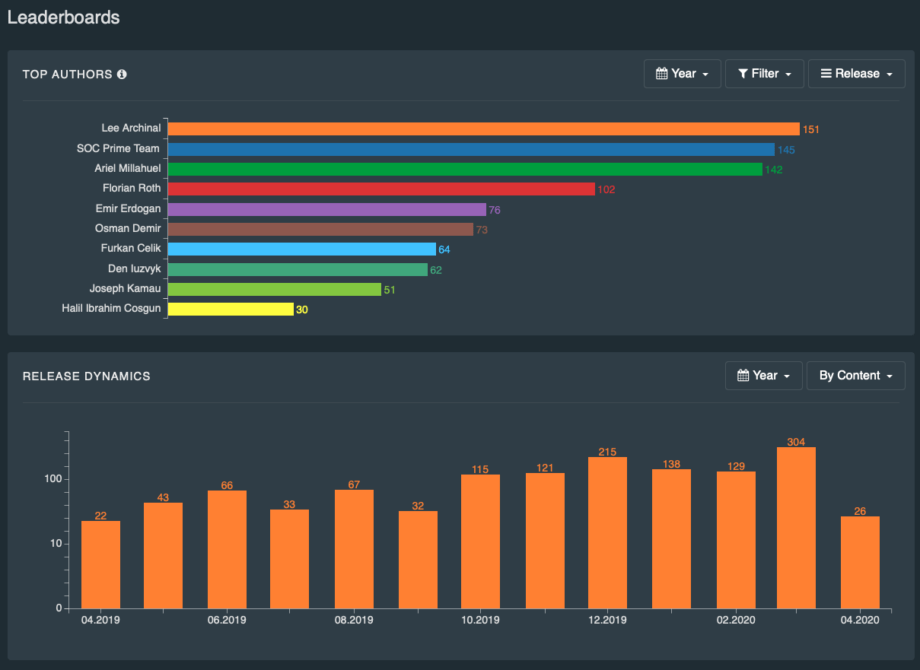

„Wir erleben die Transformation der Cybersicherheitsbranche. Die Softwareentwicklung hat sich von Wasserfall und Kanban zu agilen Prozessen und CI/CD weiterentwickelt. Auch die Disziplin des Threat Detection Engineering hat sich weiterentwickelt. Dies wurde durch die Sigma-Sprache, MITRE ATT&CK und die Entwicklung von SIEM-Plattform-APIs möglich. Ich sehe voraus, dass sich dies mit cloudnativen SIEM-Technologien noch weiterentwickeln wird, die es uns ermöglichen, komplexe Bedrohungserkennungs- und Analysealgorithmen schnell bereitzustellen und zu aktualisieren, sobald sie verfügbar und notwendig sind. SOC Prime ist bestrebt, die Innovationsführerschaft zu übernehmen, um agile Cyber-Abwehrfähigkeiten im globalen Maßstab zu ermöglichen und jede große SIEM- und EDR-Technologie zu verbessern. Wir sind unseren Mitgliedern des Threat Bounty Programms sehr dankbar. Zu Beginn freue ich mich, mitteilen zu können, dass wir die Auszahlungen für März 2020 um 30 % für alle, die im letzten Monat Inhalte beigesteuert haben, erhöht haben. Wir leben in Zeiten, in denen der Detection Engineer, der Autor, die zentrale Rolle einnimmt. Gemeinsam haben wir gerade einen neuen Rekord aufgestellt, indem wir im März 2020 300 neue Erkennungen veröffentlicht haben! Und das Beste kommt noch.“ – Andrii Bezverkhyi, CEO, SOC Prime

Zentralisierte Koordination der Cyberabwehr

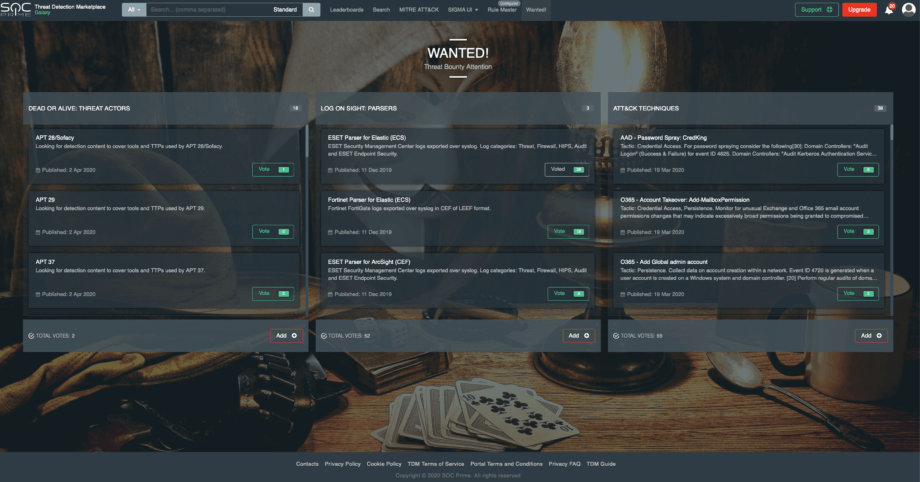

Um die Threat Bounty Hunters mit ihren Analysten-Kollegen in Einklang zu bringen, haben wir die Wanted!-Seite jetzt zur Startseite im Threat Detection Marketplace gemacht. Jedes Mitglied der über 8000-köpfigen Community kann abstimmen, welche Bedrohungen und Risiken mehr Aufmerksamkeit benötigen.

Um die Threat Bounty Hunters mit ihren Analysten-Kollegen in Einklang zu bringen, haben wir die Wanted!-Seite jetzt zur Startseite im Threat Detection Marketplace gemacht. Jedes Mitglied der über 8000-köpfigen Community kann abstimmen, welche Bedrohungen und Risiken mehr Aufmerksamkeit benötigen.

Prämienbewertung und Community-Beziehungen, von Alla Yurchenko

Die Vereinigung der Cybersicherheits-Community war immer das Ziel von SOC Prime. Das Threat Bounty Developer Program für TDM wurde entwickelt, um Cybersicherheitsforscher, Bedrohungsjäger, Erkennungsexperten und Sicherheitsanalysten zusammenzubringen, die ständig auf der Suche nach den relevantesten Inhalten sind, um sich gegen aufkommende Bedrohungen zu verteidigen.

Zu Beginn der Programmentwicklung führten wir Interviews mit jedem Programmteilnehmer. Während Zoom-Sitzungen erfuhren wir mehr über die Erfahrungen der Inhaltsautoren, ihr Technologie-Toolset, ihren Ansatz zur Inhaltserstellung sowie ihre Vorschläge und Erwartungen an das Threat Bounty-Programm. Mit wachsender Popularität des Threat Bounty haben wir von Anrufen zu Chats, Messengern und E-Mails gewechselt, wobei wir stets daran denken, dass unsere Mission eine stärkere Community von Cybersicherheitsexperten ist.

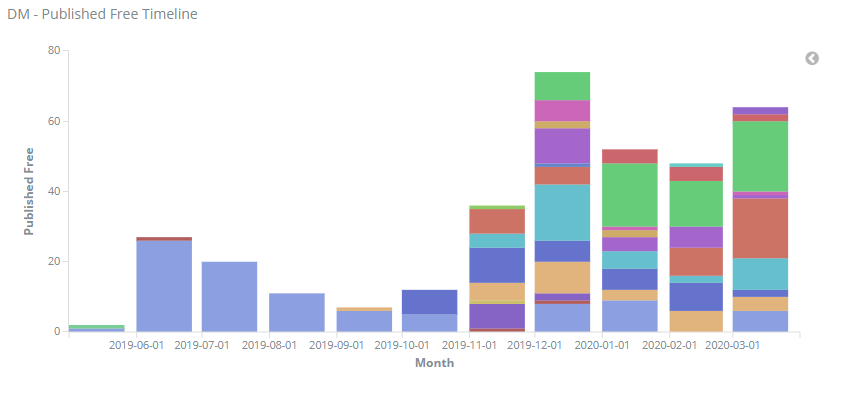

Schritt für Schritt begannen wir im Mai 2019 damit, Inhalte von Drittentwicklern an TDM-Nutzer zu liefern. Gleichzeitig untersuchten wir das Verhalten der Kunden sowie deren Bedürfnisse und Anfragen, was schließlich zur Erstellung der Threat Bounty Wanted List führte.

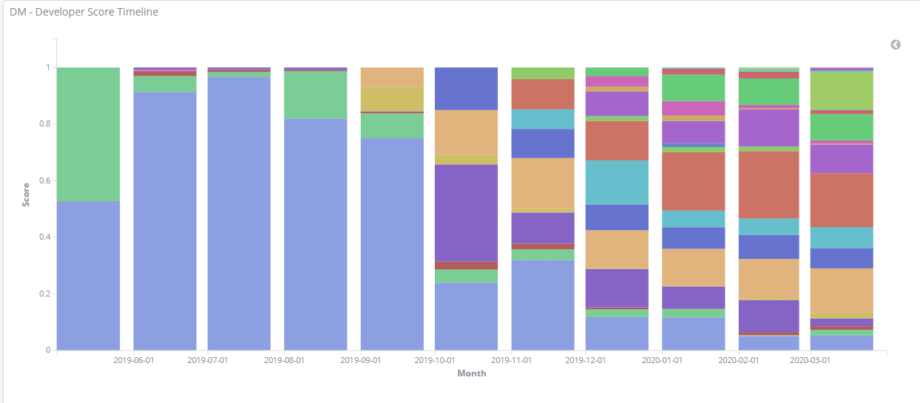

Die Bewertung der Inhaltsersteller ist wahrscheinlich das am häufigsten gestellte Thema, zu dem wir von den Threat Bounty-Entwicklern befragt werden. Zur Klarstellung: SOC Prime kauft die entwickelten Inhalte nicht zum Zeitpunkt der Veröffentlichung, noch zahlen wir pro Artikel oder für große Mengen. Einfach ausgedrückt, der Inhaltsersteller erhält Belohnungen, solange seine Inhalte den Cybersicherheitsbedarf der TDM-Kunden erfüllen; und was wir berechnen, ist der gemeinsame Teil des insgesamt gemessenen Engagements der TDM-Kunden mit dem jemals von einem bestimmten Threat Bounty-Entwickler veröffentlichten Inhalt für einen Kalendermonat.

Die Bewertung der Inhaltsersteller ist wahrscheinlich das am häufigsten gestellte Thema, zu dem wir von den Threat Bounty-Entwicklern befragt werden. Zur Klarstellung: SOC Prime kauft die entwickelten Inhalte nicht zum Zeitpunkt der Veröffentlichung, noch zahlen wir pro Artikel oder für große Mengen. Einfach ausgedrückt, der Inhaltsersteller erhält Belohnungen, solange seine Inhalte den Cybersicherheitsbedarf der TDM-Kunden erfüllen; und was wir berechnen, ist der gemeinsame Teil des insgesamt gemessenen Engagements der TDM-Kunden mit dem jemals von einem bestimmten Threat Bounty-Entwickler veröffentlichten Inhalt für einen Kalendermonat. Nachdem wir die Resonanz auf die veröffentlichten Inhalte untersucht haben, haben wir die aktuelle Methode zur Zählung der bedeutsamen Aktionen der TDM-Kunden auf der Webseite mit einer bestimmten Gewichtung für jede Aktion und jeden veröffentlichten Inhaltstyp validiert und etabliert.

Nachdem wir die Resonanz auf die veröffentlichten Inhalte untersucht haben, haben wir die aktuelle Methode zur Zählung der bedeutsamen Aktionen der TDM-Kunden auf der Webseite mit einer bestimmten Gewichtung für jede Aktion und jeden veröffentlichten Inhaltstyp validiert und etabliert.

Eine weitere häufig gestellte Frage betrifft die Gründe für die Ablehnung von Inhalten. In Anbetracht unserer Rolle bei der Bereitstellung handlungsrelevanter Inhalte für die TDM-Cybercommunity führt unser Team den Dialog mit den Inhaltserstellern, wann immer Iterationen der Inhaltsentwicklung stattfinden.

Schutz des Cloud- und Homeoffice-Lebensstils

Es versteht sich von selbst, dass sich jetzt jeder auf die Homeoffice-Bedrohungen und die Technologien konzentriert, die dies möglich machen. Zoom, Microsoft Teams und O365, Slack, ZScaler, AWS, Azure, G Suite und GCP bedürfen der größten Aufmerksamkeit. Es ist keine nette Initiative mehr, sondern eine Aufgabe für die Geschäftskontinuität für jedes große Unternehmen und jede öffentliche Organisation. Gemeinsam können wir die Gegner vorhersagen und überholen, sodass jede neue Bedrohung, eine RCE-Sicherheitslücke und Sicherheitsfehler entscheidend angegangen werden müssen.

„Es ist offensichtlich geworden, dass 2020 ein sehr herausforderndes Jahr in wirtschaftlicher Hinsicht sein wird. Viele Menschen erleben einen Mangel an Arbeitsplätzen und unsichere Aussichten auf stetiges Einkommen. Dies verursacht zusätzlichen Stress in Zeiten, in denen die Pflege Ihrer eigenen körperlichen und geistigen Gesundheit von größter Bedeutung ist. Von Anfang an haben wir das Programm auf dem Wert gegründet, den es für die Cybersicherheits-Community schafft, und nicht auf leeren Slogans und hohlen Ideen. Das bedeutet, dass wir voll und ganz verpflichtet sind, das Programm und die Auszahlungen ununterbrochen fortzusetzen, trotz des wirtschaftlichen Abschwungs. Außerdem wurde unser Programm immer als Remote-Operation gesehen, sodass das Arbeiten von zu Hause aus ein regulärer Ablauf für seine Mitglieder ist. Zum Glück für uns sind wir auf diesen Sturm vorbereitet und freuen uns darauf, Sie an Bord willkommen zu heißen.“ – Oleg Pasichnyk, CFO, SOC Prime.