I team di sicurezza non mancano più di dati. Ne sono sommersi. I log del piano di controllo del cloud, la telemetria degli endpoint, gli eventi di identità, le tracce di audit dei SaaS, i log delle applicazioni e i segnali di rete continuano ad espandersi, mentre ci si aspetta che il SOC fornisca rilevamenti più rapidi e indagini più pulite. Ecco perché SIEM vs gestione dei log non è solo una discussione sugli strumenti. È una questione strategica di telemetria su cosa conservare come prova, cosa analizzare per il rilevamento in tempo reale e dove fare il lavoro pesante.

I programmi di osservabilità accelerano il diluvio. Più telemetria può significare migliore visibilità, ma solo se il SOC può fidarsi di essa, normalizzarla, arricchirla e interrogarla abbastanza rapidamente da tenere il passo con le minacce attive. Su larga scala, i costi e l’onere operativo emergono rapidamente sia nel SIEM che nella gestione dei log. PwC sottolinea come l’aumento del volume dei dati e dei modelli di costo possa spingere i team a limitare l’ingestione e creare punti ciechi, mentre il sovraccarico di allarmi e i vincoli di prestazione rendono più difficile separare le vere minacce dal rumore. La velocità è anche spietata. Verizon riporta che il tempo medio per cadere in un phishing è inferiore a 60 secondi, mentre i cicli di vita delle violazioni continuano a essere misurati in mesi.

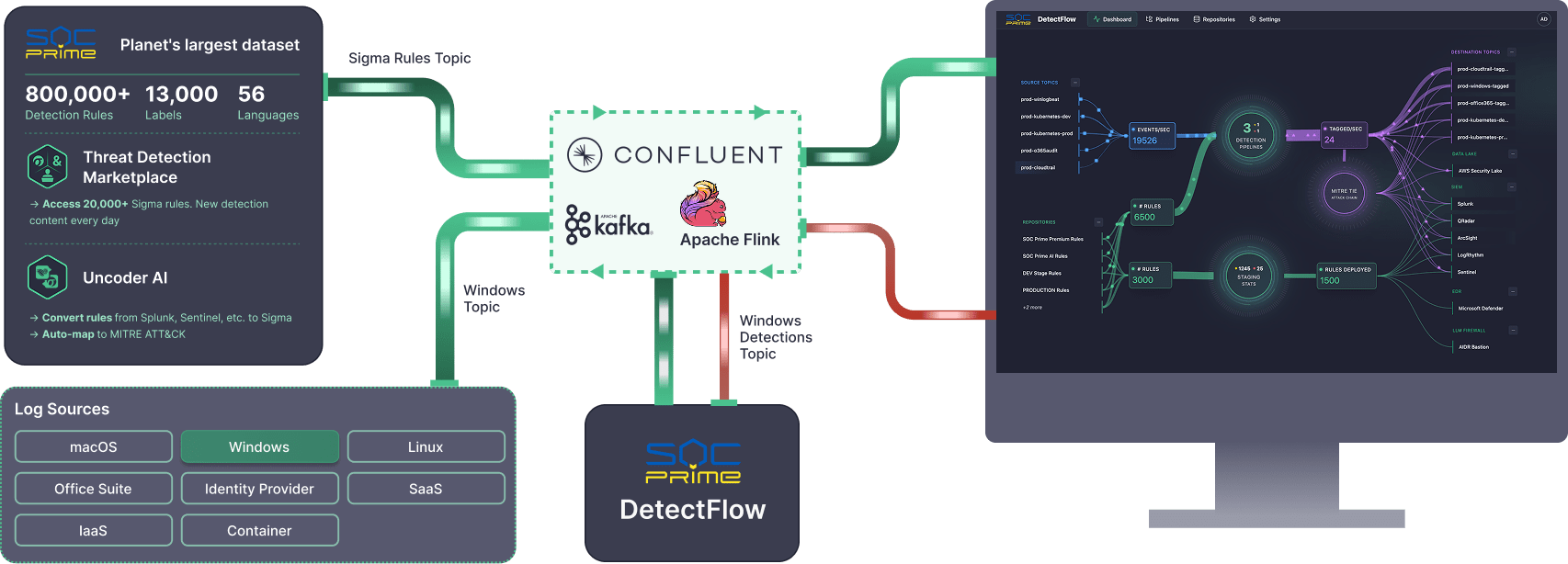

Ecco perché molti SOC stanno adottando una mentalità orientata alla pipeline di dati di sicurezza . Significa elaborare la telemetria prima che raggiunga i tuoi strumenti, così controlli cosa viene archiviato, indicizzato e analizzato. Soluzioni come DetectFlow di SOC Prime aggiungono ancora più valore trasformando una pipeline di dati in una pipeline di rilevamento attraverso la normalizzazione e l’arricchimento in tempo reale, eseguendo migliaia di regole Sigma sui dati di streaming e supportando il routing basato sul valore. Il rumore a basso segnale può rimanere in un’archiviazione di log a basso costo per la conservazione, la ricerca e le analisi forensi, mentre solo gli eventi arricchiti e taggati per il rilevamento fluiscono nel SIEM per il triage e la risposta. Il risultato è una riduzione dei costi di ingestione e del rumore degli allarmi nel SIEM, senza sacrificare la storia delle indagini.

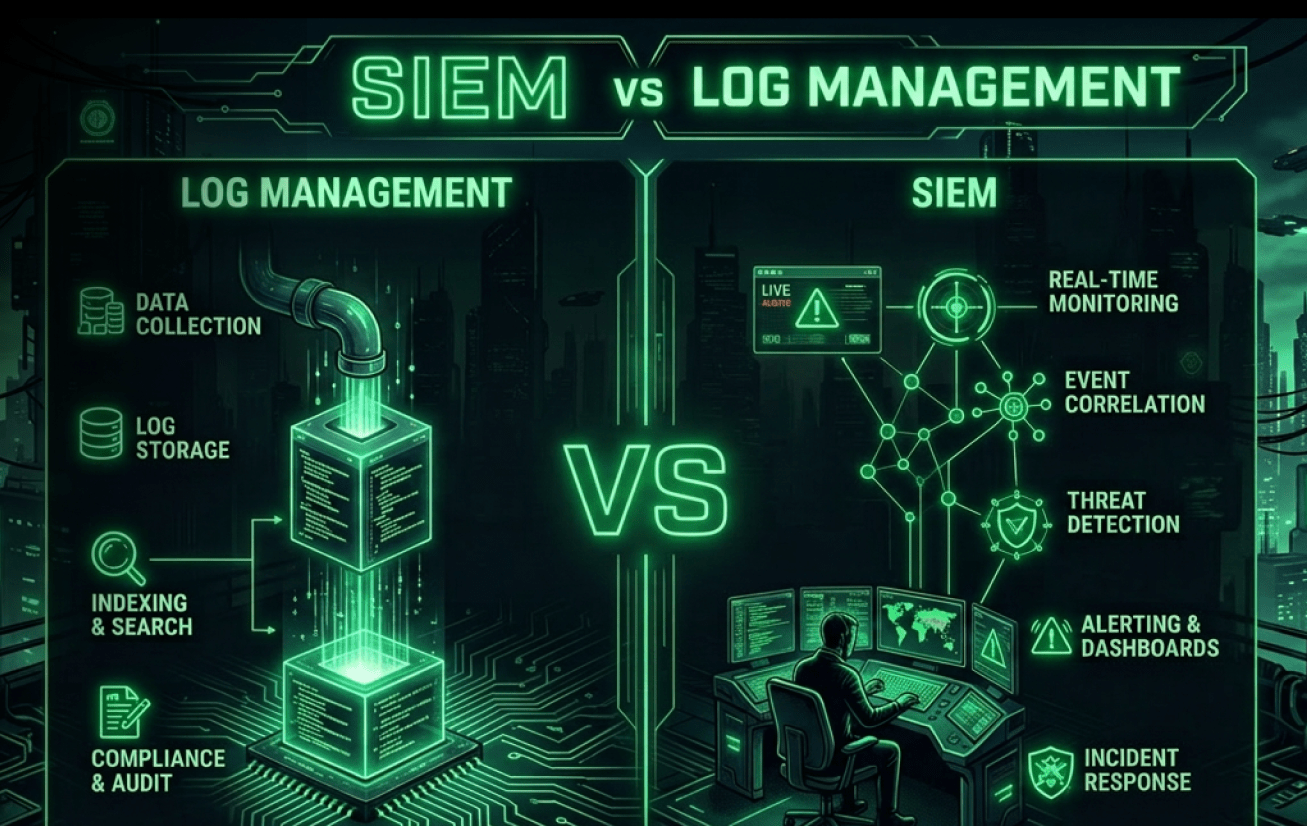

SIEM vs Gestione dei Log: Definizioni

Prima di confrontare gli strumenti, aiuta a comprendere ciò per cui ogni categoria è progettata, perché le liste di controllo delle funzionalità sovrapposte possono nascondere obiettivi fondamentalmente diversi.

Gartner definisce il SIEM attorno a una necessità del cliente di analizzare i dati degli eventi in tempo reale per una rilevazione precoce e di raccogliere, archiviare, investigare e riferire sui dati dei log per la rilevazione, l’indagine e la risposta agli incidenti. In altre parole, il SIEM è un sistema di registrazione incentrato sulla sicurezza che si aspetta dati eterogenei, li correla e supporta i flussi di lavoro delle operazioni di sicurezza.

La gestione dei log ha un centro di gravità diverso. NIST descrive la gestione dei log come il processo e l’infrastruttura per generare, trasmettere, archiviare, analizzare e smaltire i dati dei log, supportato da pratiche di pianificazione e operative che mantengono la registrazione coerente e affidabile. In effetti, la gestione dei log è come mantieni la prova grezza ricercabile e conservata su scala, mentre il SIEM è dove operazionalizzi le analitiche di sicurezza e la risposta.

La differenza pratica si manifesta quando poni due domande:

- Qual è l’unità di valore? Per la gestione dei log, sono i record ricercabili e la visibilità operativa. Per il SIEM, è la fedeltà del rilevamento e il contesto degli incidenti.

- Dove avviene l’analisi? Nella gestione dei log, l’analisi spesso supporta l’esplorazione e il troubleshooting. Nel SIEM, l’analisi è costruita per il rilevamento delle minacce, gli avvisi, il triage e la gestione dei casi.

Cos’è un Sistema di Gestione dei Log?

Un sistema di gestione dei log è il backbone operativo per ingoiare e organizzare i log, in modo che i team possano cercarli, conservarli e utilizzarli per capire cosa è successo.

La gestione dei log è spesso il primo luogo in cui i team vedono l’economia della telemetria. Molte organizzazioni non hanno bisogno di eseguire correlazioni costose su ogni riga di log. Invece, archiviano più dati in modo economico e li recuperano rapidamente quando un incidente lo richiede. Ecco perché la gestione dei log è frequentemente abbinata ad approcci di instradamento e filtraggio dei dati che riducono il rumore prima che raggiunga i livelli analitici a costi superiori.

Per i team di sicurezza, la gestione dei log diventa davvero preziosa quando produce telemetria di alta integrità e ben strutturata su cui i rilevamenti a valle possono fare affidamento, senza costringere il SIEM a fungere da serbatoio di archiviazione generico.

Cos’è un SIEM?

SIEM sta per Security Information and Event Management. È progettato per centralizzare la telemetria rilevante per la sicurezza e trasformarla in rilevamenti, indagini e rapporti. Normalmente, il SIEM viene descritto come supporto al rilevamento delle minacce, alla conformità e alla gestione degli incidenti attraverso la raccolta e l’analisi degli eventi di sicurezza, sia in tempo quasi reale che storici, su un ampio ambito di fonti di dati di log e contestuali.

Ma i SIEM affrontano pressioni strutturali mentre la telemetria cresce. I punti dolenti comuni negli approcci SIEM tradizionali includono volumi di dati in aumento e costi elevati, sovraccarico di avvisi e vincoli di scalabilità e prestazioni quando si cercano e si correlano grandi set di dati in tempo reale. Queste pressioni sono importanti perché i difensori operano già con tempistiche sfavorevoli. Il rapporto di IBM sui Costi di una Violazione dei Dati riporta che i cicli di vita delle violazioni ancora comunemente si estendono per mesi, il che rende essenziali indagini efficienti e telemetria affidabile.

Quindi, mentre il SIEM rimane centrale per le analitiche di sicurezza e la risposta, molti team ora lo trattano come la destinazione per dati curati e pronti per il rilevamento, non il luogo in cui tutta la telemetria deve arrivare prima.

SIEM vs Gestione dei Log: Caratteristiche Principali

Un modo utile per confrontare SIEM e gestione dei log è mappare entrambi sul ciclo di vita dei dati di sicurezza: raccogli, trasforma, archivia, analizza e rispondi. La gestione dei log svolge la maggior parte del lavoro dalla raccolta all’archiviazione, con ricerca rapida per supportare le indagini. Il SIEM si concentra sull’analisi attraverso la risposta, dove ci si aspetta che la correlazione, l’arricchimento, gli avvisi e la gestione dei casi funzionino sotto pressione.

Le funzionalità di gestione dei log in genere si concentrano attorno a raccolta, trasformazione, archiviazione e ricerca:

- Ingestione su larga scala: agenti, syslog, estrazioni API, integrazioni cloud-native

- Parsing ed estrazione dei campi: mappatura dello schema, trasformazioni pipeline, arricchimento per ricercabilità

- Controlli di conservazione e archiviazione: tiering, compressione, governance dei costi, politiche di accesso

- Ricerca ed esplorazione: query rapide per troubleshooting e caccia forense

Le funzionalità SIEM si concentrano sull’analisi e la risposta:

- Analisi di sicurezza e correlazione: regole, rilevamenti, schemi comportamentali, join multipli

- Contesto e arricchimento: identità, inventario degli asset, intel delle minacce, risoluzione delle entità

- Gestione degli allarmi: flussi di lavoro di triage, soppressione, prioritizzazione, reportistica

- Gestione dei casi: indagini, tracciamento delle prove, reportistica di conformità

In altre parole, la gestione dei log ottimizza per conservazione e recupero, e il SIEM ottimizza per rilevamento e azione. Tuttavia, gli approcci SIEM tradizionali sono messi a dura prova quando la piattaforma diventa sia il lago di telemetria che il motore di correlazione, specialmente con l’aumento dei costi di ingestione e del rumore degli allarmi. Ecco perché molti team considerano la gestione dei log come il livello delle prove, il SIEM come il livello decisionale e uno strato pipeline come il piano di controllo che plasma ciò che fluisce in ciascuno.

Benefici dell’Uso di Gestione dei Log e SIEM

La gestione dei log e il SIEM sono più efficaci quando vengono trattati come strati complementari in una singola strategia di dati di sicurezza.

La gestione dei log offre profondità e durata. Aiuta i team a conservare più prove grezze, risolvere problemi operativi che sembrano incidenti di sicurezza e preservare le basi necessarie per analisi forensi successive. Questo diventa essenziale quando le ipotesi di minaccia emergono a posteriori (ad esempio, imparare un nuovo indicatore giorni dopo e dover cercare indietro nel tempo).

Il SIEM offre risultati di sicurezza: rilevamento, prioritizzazione e flussi di lavoro degli incidenti. Un programma SIEM ben ottimizzato può ridurre il lavoro di “trovare l’ago nel pagliaio” correlando gli eventi tra identità, endpoint, reti e piani di controllo del cloud.

I migliori programmi di sicurezza ottengono tre benefici combinando entrambi:

- Controllo dei costi: archiviare di più, analizzare in modo meno costoso di default, e indirizzare i dati ad alto valore al SIEM.

- Migliori indagini: conservare una storia profonda nelle piattaforme di log mentre il SIEM traccia rilevamenti e casi.

- Maggiore qualità del segnale: normalizzare e arricchire i log affinché i rilevamenti si attivino su campi coerenti piuttosto che su stringhe fragili.

Come SOC Prime Può Migliorare il Lavoro di SIEM & Gestione dei Log

SOC Prime riunisce la storia di SIEM e gestione dei log come un unico flusso di lavoro end-to-end.

Si inizia con Attack Detective per eseguire un audit sul tuo SOC e mappare i gap su MITRE ATT&CK, in modo da sapere quale telemetria e tecniche ti mancano. Quindi, Threat Detection Marketplace diventa il livello di approvvigionamento dove estrai rilevamenti arricchiti di contesto in linea con quei gap e le ultime TTP. Uncoder AI funge da miglioramento del motore di rilevamento, rendendo il contenuto operativo e portabile a qualsiasi formato nativo che il tuo SIEM, EDR, o Data Lake effettivamente esegue, aiutando anche a perfezionare e ottimizzare la logica per eseguirla su scala.

DetectFlow è lo strato finale che trasforma una pipeline di dati in una pipeline di rilevamento e consente l’orchestrazione completa del rilevamento. Eseguendo decine di migliaia di regole Sigma su flux di Kafka dal vivo con MTTD sotto il secondo utilizzando Apache Flink, DetectFlow etichetta e arricchisce gli eventi in volo prima che raggiungano il tuo stack di sicurezza e indirizza i risultati in base al valore. Questo elimina la necessità di ottimizzazione del SIEM intorno a limiti delle regole e compromessi delle prestazioni, poiché il rilevamento scala nello strato dello stream, crescendo con la tua infrastruttura, non con i limiti del fornitore. Per il SIEM, fornisce segnali puliti, arricchiti e taggati per il rilevamento per triage e risposta. Per la gestione dei log, conserva una profonda conservazione rendendo le ricerche e le indagini più rapide attraverso campi normalizzati e contesto di rilevamento allegato.