Sicherheitsteams haben kein Datenmangel mehr. Sie ertrinken darin. Cloud-Kontrollebenenlogs, Endpunkt-Telemetrie, Identitätsereignisse, SaaS-Prüfpfade, Anwendungsprotokolle und Netzwerksignale erweitern sich ständig, während das SOC weiterhin erwartet wird, schnellere Erkennung und sauberere Untersuchungen zu liefern. Deshalb ist SIEM vs Log-Management nicht nur eine Frage des Werkzeugs. Es ist eine Strategiefrage zur Telemetrie über das, was als Beweismittel zu behalten ist, was für die Echtzeiterkennung zu analysieren ist und wo die Hauptarbeit zu leisten ist.

Beobachtungsprogramme beschleunigen die Flut. Mehr Telemetrie kann eine bessere Sichtbarkeit bedeuten, aber nur, wenn das SOC ihr vertrauen, sie normalisieren, anreichern und schnell genug abfragen kann, um mit aktiven Bedrohungen Schritt zu halten. In großem Maßstab zeigen sich die Kosten und der betriebliche Aufwand schnell sowohl bei SIEM als auch beim Log-Management. PwC hebt hervor wie steigende Datenvolumen und Kostenmodelle die Teams dazu zwingen können, die Aufnahme zu begrenzen und blinde Flecken zu schaffen, während Überlastungen durch Alarme und Leistungseinschränkungen es erschweren, echte Bedrohungen vom Lärm zu trennen. Geschwindigkeit ist auch unerbittlich. Verizon berichtet, dass die mittlere Zeit, die Benutzer benötigen, um auf Phishing hereinzufallen, weniger als 60 Sekunden beträgt, während Lebenszyklen von Verletzungen weiterhin in Monaten gemessen werden.

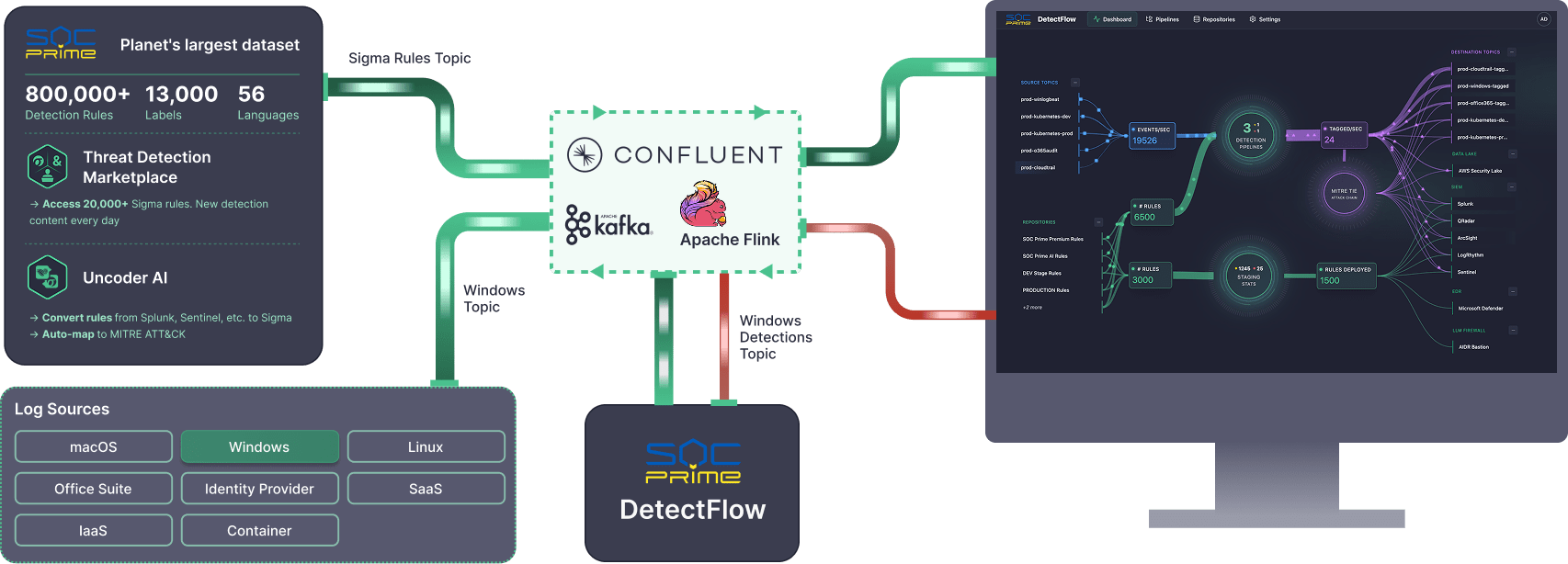

Deshalb übernehmen viele SOCs eine Security Data Pipeline Mentalität. Es bedeutet, Telemetrie zu verarbeiten, bevor sie in Ihre Tools gelangt, sodass Sie steuern können, was gespeichert, indiziert und analysiert wird. Lösungen wie SOC Prime’s DetectFlow fügen noch mehr Wert hinzu, indem eine Datenpipeline durch In-flight-Normalisierung und -Anreicherung in eine Erkennungspipeline umgewandelt wird, tausende Sigma-Regeln auf Streaming-Daten ausgeführt werden und wertbasierte Weiterleitung unterstützt wird. Rauscharme Signale können in kostengünstigerem Log-Speicher bleiben, um Aufbewahrung, Suche und Forensik zu unterstützen, während nur angereicherte, erkennungsgeschmückte Ereignisse in das SIEM zur Triagierung und Reaktion fließen. Das Ergebnis sind niedrigere SIEM-Aufnahme- und Alarmrauschkosten, ohne auf Untersuchungshistorien zu verzichten.

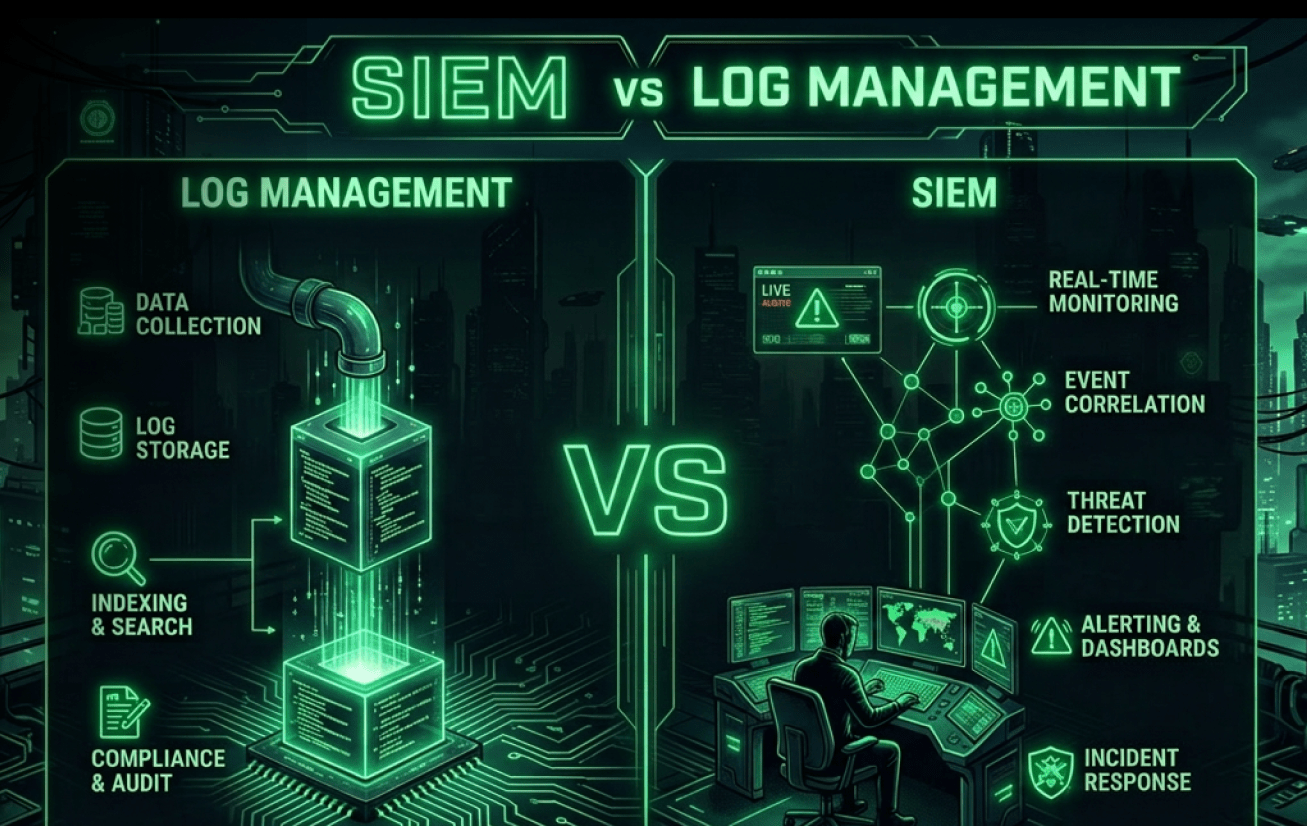

SIEM vs Log Management: Definitionen

Bevor man Werkzeuge vergleicht, ist es hilfreich, sich darauf zu verständigen, wofür jede Kategorie konzipiert ist, da sich überschneidende Merkmalslisten grundsätzlich unterschiedliche Ziele verbergen können.

Gartner definiert SIEM basierend auf einem Kundenbedürfnis zur Echtzeitanalyse von Ereignisdaten zur Früherkennung und zum Sammeln, Speichern, Untersuchen und Berichten von Log-Daten für Erkennung, Untersuchung und Vorfallreaktion. Mit anderen Worten, SIEM ist ein sicherheitsorientiertes System, das heterogene Daten erwartet, sie korreliert und Sicherheitsoperationsworkflows unterstützt.

Log-Management hat einen anderen Schwerpunkt. NIST beschreibt Log-Management als den Prozess und die Infrastruktur zur Generierung, Übertragung, Speicherung, Analyse und Entsorgung von Log-Daten, unterstützt durch Planungs- und Betriebspraxen, die das Loggen konsistent und zuverlässig halten. Tatsächlich ist Log-Management der Weg, wie man die Rohbeweise durchsuchbar und auf Skala aufbewahrt, während SIEM der Ort ist, an dem man Sicherheitsanalysen und -reaktionen operationalisiert.

Der praktische Unterschied zeigt sich, wenn man zwei Fragen stellt:

- Was ist die Werteinheit? Für Log-Management sind es durchsuchbare Aufzeichnungen und operative Sichtbarkeit. Für SIEM geht es um Erkennungsgenauigkeit und Vorfallkontext.

- Wo finden Analysen statt? Im Log-Management unterstützen Analysen oft die Erkundung und Fehlersuche. In SIEM sind Analysen für Bedrohungserkennung, Alarmierung, Triage und Fallmanagement konzipiert.

Was ist ein Log-Management-System?

Ein Log-Management-System ist das operationelle Rückgrat für das Einlesen und Organisieren von Logs, sodass Teams sie durchsuchen, aufbewahren und nutzen können, um zu verstehen, was passiert ist.

Log-Verwaltung ist häufig der erste Ort, an dem Teams die Ökonomien der Telemetrie sehen. Viele Organisationen müssen keine teuren Korrelationen für jede Log-Zeile laufen lassen. Stattdessen speichern sie mehr Daten kostengünstig und rufen sie schnell ab, wenn ein Vorfall es erfordert. Deshalb wird Log-Management häufig mit Datenleitungs- und -filterungsansätzen kombiniert, die das Rauschen reduzieren, bevor es höherwertige Analyseschichten erreicht.

Für Sicherheitsteams wird Log-Management dann wirklich wertvoll, wenn es hochintegrative, gut strukturierte Telemetrie produziert, auf die nachgeschaltete Erkennungen sich verlassen können, ohne dass das SIEM als umfassende Speichersenke fungiert.

Was ist ein SIEM?

Ein SIEM steht für Security Information and Event Management. Es ist darauf ausgelegt, sicherheitsrelevante Telemetrie zu zentralisieren und in Erkennungen, Untersuchungen und Berichte umzuwandeln. Normalerweise wird beschrieben, dass SIEM die Bedrohungserkennung, Konformität und Vorfallsverwaltung unterstützt, indem es Sicherheitsereignisse, sowohl in nahezu Echtzeit als auch historisch, über einen breiten Umfang von Log- und Kontextdatenquellen sammelt und analysiert.

Aber SIEMs stehen unter strukturellem Druck, da die Telemetrie wächst. Häufige Schmerzpunkte bei traditionellen SIEM-Ansätzen umfassen in die Höhe schießende Datenvolumen und -kosten, Alarmüberlastungen sowie Skalierbarkeits- und Leistungseinschränkungen, wenn große Datensätze in Echtzeit durchsucht und korreliert werden. Diese Belastungen sind wichtig, weil Verteidiger bereits unter ungünstigen Zeitplänen arbeiten. Der IBM-Bericht über die Kosten einer Datenverletzung zeigt, dass Lebenszyklen von Verletzungen immer noch häufig Monate umfassen, was effiziente Untersuchungen und zuverlässige Telemetrie entscheidend macht.

Während SIEM also weiterhin zentral für Sicherheitsanalysen und -reaktionen bleibt, behandeln viele Teams es jetzt als Zielort für kuratierte, erkennungsgerechte Daten, nicht als den Ort, an dem alle Telemetrie zuerst ankommen muss.

SIEM vs Log Management: Hauptmerkmale

Eine nützliche Möglichkeit, SIEM und Log-Management zu vergleichen, ist, sie auf den Sicherheitsdatenlebenszyklus abzubilden: Sammeln, Transformieren, Speichern, Analysieren und Reagieren. Das Log-Management erledigt die meisten Aufgaben beim Sammeln bis Speichern, mit schneller Suche zur Unterstützung von Untersuchungen. SIEM konzentriert sich auf das Analysieren bis Reagieren, wobei Korrelation, Anreicherung, Alarmierung und Fallbearbeitung erwartet werden, unter Druck zu arbeiten.

Die Funktionen des Log-Managements konzentrieren sich typischerweise um Sammeln, Transformieren, Speichern und Suchen:

- Eingabe in großem Maßstab: Agenten, Syslog, API-Zugriffe, Cloud-native Integrationen

- Parsing und Feldeextraktion: Schemastrukturierung, Pipeline-Transformationen, Anreicherung für Durchsuchbarkeit

- Aufbewahrungs- und Speichersteuerung: Tiering, Kompression, Kostengovernance, Zugangsrichtlinien

- Suche und Exploration: Schnelle Abfragen für Fehlersuche und Forensik

SIEM-Funktionen konzentrieren sich auf Analysieren und Reagieren:

- Sicherheitsanalysen und Korrelation: Regeln, Erkennungen, Verhaltensmuster, Quellübergreifende Verknüpfungen

- Kontext und Anreicherung: Identität, Asset-Inventar, Bedrohungsintelligenz, Entitätsauflösung

- Alarmverwaltung: Triagierungs-Workflows, Unterdrückung, Priorisierung, Berichterstattung

- Fallmanagement: Untersuchungen, Nachverfolgung von Beweisen, Berichterstattung für die Konformität

Mit anderen Worten, Log-Management optimiert für Aufbewahrung und Abruf und SIEM optimiert für Erkennung und Aktion. Dennoch belasten traditionelle SIEM-Ansätze, wenn die Plattform sowohl zum Telemetrieseer als auch zur Korrelationsmaschine wird, insbesondere unter steigenden Aufnahmekosten und Alarmrauschen. Das ist der Grund, warum viele Teams das Log-Management als Beweislage, das SIEM als die Entscheidungsebene und eine Pipeline-Ebene als Kontrollebene betrachten, die bestimmt, was in jede fließt.

Vorteile der Verwendung von Log-Management und SIEMs

Log-Management und SIEM sind am effektivsten, wenn sie als komplementäre Schichten in einer einzigen Sicherheitsdatenstrategie behandelt werden.

Log-Management liefert Tiefe und Haltbarkeit. Es hilft Teams, mehr Rohbeweise zu behalten, Betriebsprobleme zu beheben, die wie Sicherheitsvorfälle aussehen, und die Grundlagen für spätere Forensik zu erhalten. Dies wird wesentlich, wenn Bedrohungshypothesen nachträglich auftauchen (zum Beispiel lernen von einem neuen Indikator Tage später und die Notwendigkeit, rückblickend zu suchen).

SIEM liefert Sicherheitsergebnisse:Erkennung, Priorisierung und Vorfalls-Workflows. Ein gut abgestimmtes SIEM-Programm kann die „Nadel-im-Heuhaufen“-Arbeit reduzieren, indem Ereignisse über Identitäten, Endpunkte, Netzwerke und Cloud-Kontrollebenen korreliert werden.

Die besten Sicherheitsprogramme erzielen drei Vorteile durch die Kombination beider:

- Kostenkontrolle: mehr speichern, weniger teuer analysieren von Haus aus und wertvolle Daten an SIEM weiterleiten.

- Bessere Untersuchungen: tiefe Historie in Log-Plattformen aufbewahren, während SIEM Erkennungen und Fälle verfolgt.

- Höhere Signalqualität: Logs normalisieren und anreichern, sodass Erkennungen auf konsistenten Feldern feuern, nicht auf brüchigen Zeichenfolgen.

Wie SOC Prime die Arbeit von SIEM & Log-Management verbessern kann

SOC Prime verbindet die Geschichte von SIEM und Log-Management als einen durchgängigen Workflow.

Sie beginnen mit Attack Detective um Ihr SOC zu prüfen und Lücken nach MITRE ATT&CK abzubilden, sodass Sie wissen, welche Telemetrie und Techniken Ihnen fehlen. Dann wird Threat Detection Marketplace zur Beschaffungsebene, wo Sie kontextanreicherte Erkennungen ziehen, die mit diesen Lücken und den neuesten TTPs übereinstimmen. Uncoder AI dient als Detektion-Engineering-Booster, der den Inhalt betriebsbereit und portabel zu jedem nativen Format macht, das Ihr SIEM, EDR oder Data Lake tatsächlich ausführt, und gleichzeitig hilft, die Logik zu verfeinern und zu optimieren, damit sie im Maßstab funktioniert.

DetectFlow ist die letzte Schicht, die eine Datenpipeline in eine Erkennungspipeline verwandelt und die vollständige Erkennung und Orchestrierung ermöglicht. Durch das Ausführen von Zehntausenden von Sigma-Regeln auf Live-Kafka-Streams mit sub-sekundären MTTD unter Verwendung von Apache Flink markiert und bereichert DetectFlow Ereignisse während des Fluges, bevor sie Ihren Sicherheitsstapel erreichen und leitet Ergebnisse je nach Wert weiter. Dies beseitigt die Notwendigkeit des SIEM-Min-Maxing um Regellimits und Performance-Kompromisse, weil die Erkennungsskala zur Strömungsschicht wechselt, wo sie mit Ihrer Infrastruktur wächst, nicht mit Anbieterlimits. Für SIEM liefert es sauberere, angereicherte, erkennungsgeschmückte Signale zur Triagierung und Reaktion. Für Log-Management bewahrt es tiefe Aufbewahrung, während es die Suche und Untersuchung durch normalisierte Felder und angehängten Erkennungskontext beschleunigt.