As equipes de segurança não estão mais com falta de dados. Elas estão se afogando neles. Logs de plano de controle em nuvem, telemetria de endpoint, eventos de identidade, trilhas de auditoria de SaaS, logs de aplicativos e sinais de rede continuam a se expandir, enquanto ainda se espera que o SOC ofereça detecção mais rápida e investigações mais limpas. É por isso que SIEM vs gerenciamento de logs não é apenas uma discussão sobre ferramentas. É uma questão de estratégia de telemetria sobre o que reter como evidência, o que analisar para detecção em tempo real e onde fazer o trabalho pesado.

Os programas de observabilidade aceleram a inundação. Mais telemetria pode significar melhor visibilidade, mas apenas se o SOC puder confiá-la, normalizá-la, enriquecê-la e consultá-la rápido o suficiente para acompanhar as ameaças ativas. Em escala, o custo e a carga operacional aparecem rapidamente tanto no SIEM quanto no gerenciamento de logs. destaca como os volumes crescentes de dados e modelos de custo podem levar as equipes a limitar a ingestão e criar pontos cegos, enquanto sobrecarga de alertas e restrições de desempenho tornam mais difícil separar ameaças reais do ruído. A velocidade também é implacável. Verizon relata que o tempo médio para os usuários caírem em phishing é inferior a 60 segundos, enquanto os ciclos de vida de violação continuam sendo medidos em meses.

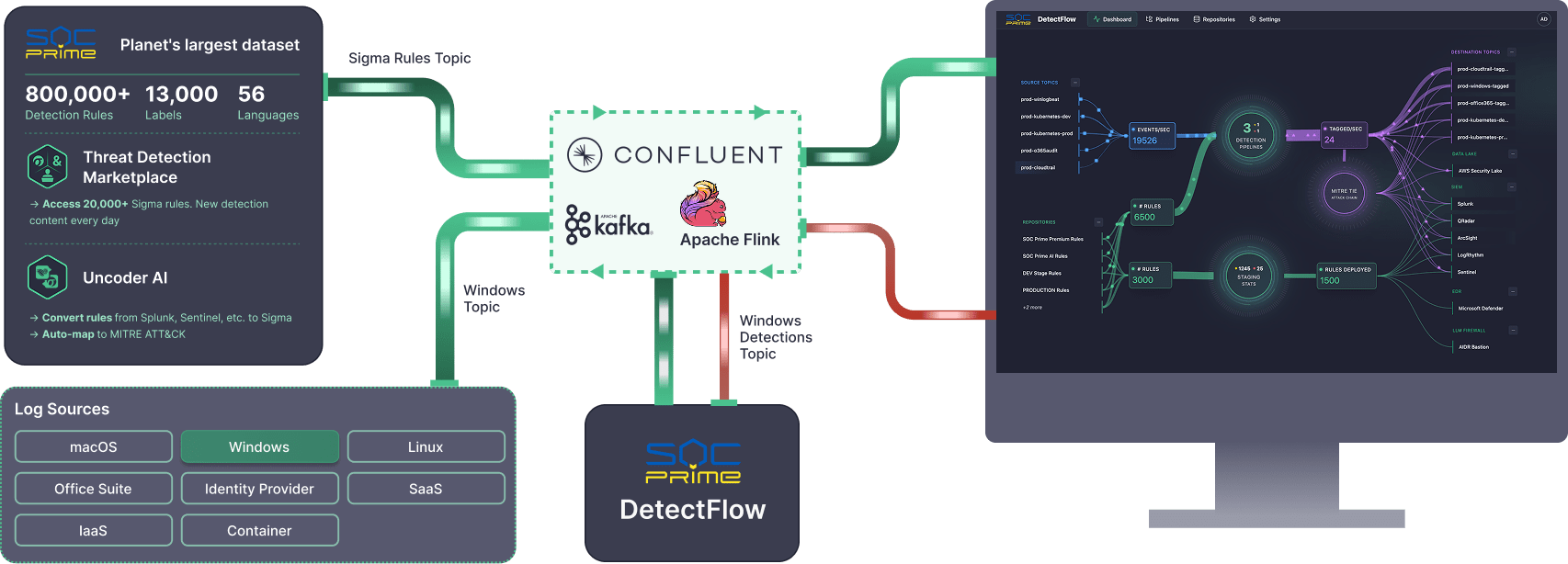

É por isso que muitos SOCs estão adotando uma mentalidade de pipeline de dados de segurança . Isso significa processar telemetria antes que ela entre em suas ferramentas, para que você controle o que é armazenado, indexado e analisado. Soluções como DetectFlow da SOC Prime agregam ainda mais valor transformando um pipeline de dados em um pipeline de detecção através da normalização e enriquecimento em tempo real, executando milhares de regras Sigma em dados em streaming e suportando roteamento baseado em valor. Ruído de baixo sinal pode ficar em armazenamento de log de menor custo para retenção, pesquisa e forense, enquanto apenas eventos enriquecidos e com tags de detecção fluem para o SIEM para triagem e resposta. O resultado é uma ingerência menor no SIEM e custos de ruído de alerta, sem sacrificar o histórico de investigação.

SIEM vs Gerenciamento de Logs: Definições

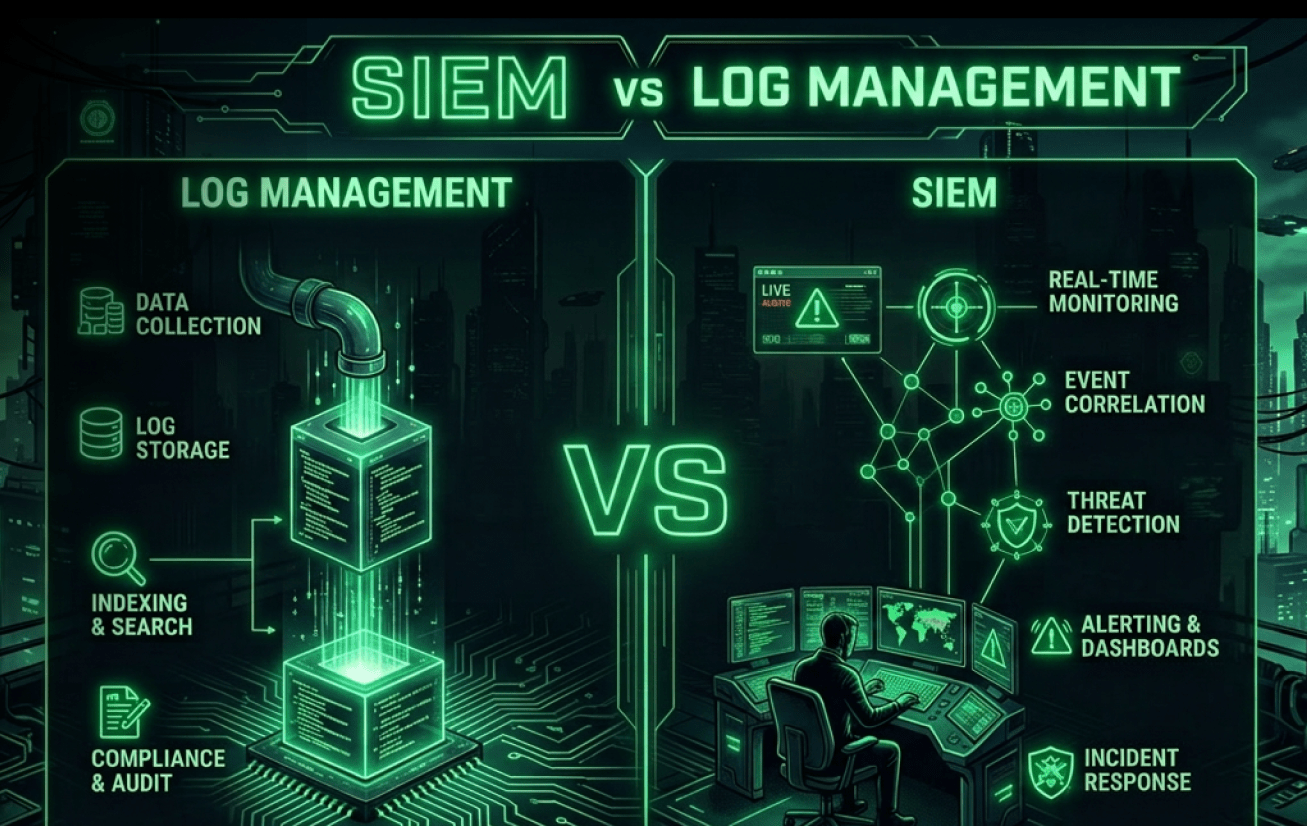

Antes de comparar ferramentas, é útil alinhar o que cada categoria foi projetada para fazer, porque listas de verificação de recursos sobrepostas podem esconder objetivos fundamentalmente diferentes.

Gartner define SIEM em torno de uma necessidade do cliente de analisar dados de eventos em tempo real para detecção antecipada e coletar, armazenar, investigar e relatar dados de logs para detecção, investigação e resposta a incidentes. Em outras palavras, SIEM é um sistema de registro focado em segurança que espera dados heterogêneos, os correlaciona e suporta fluxos de trabalho de operações de segurança.

O gerenciamento de logs tem um centro de gravidade diferente. NIST descreve o gerenciamento de logs como o processo e a infraestrutura para gerar, transmitir, armazenar, analisar e descartar dados de logs, apoiado por práticas de planejamento e operacionais que mantêm a consistência e a confiabilidade do registro. Na verdade, o gerenciamento de logs é como você mantém a evidência bruta pesquisável e retida em escala, enquanto SIEM é onde você operacionaliza a análise de segurança e a resposta.

A diferença prática aparece quando você faz duas perguntas:

- Qual é a unidade de valor? Para o gerenciamento de logs, são registros pesquisáveis e visibilidade operacional. Para o SIEM, é a fidelidade da detecção e o contexto do incidente.

- Onde a análise acontece? No gerenciamento de logs, a análise frequentemente suporta exploração e resolução de problemas. No SIEM, a análise é construída para detecção de ameaças, alertas, triagem e gerenciamento de casos.

O Que É Um Sistema de Gerenciamento de Logs?

Um sistema de gerenciamento de logs é a espinha dorsal operacional para ingerir e organizar logs, permitindo que as equipes os pesquisem, retenham e os usem para entender o que aconteceu.

O gerenciamento de logs é frequentemente o primeiro lugar onde as equipes veem a economia de telemetria. Muitas organizações não precisam executar uma correlação cara em cada linha de log. Em vez disso, armazenam mais dados de forma barata e os recuperam rapidamente quando um incidente exige. É por isso que o gerenciamento de logs é frequentemente combinado com abordagens de roteamento e filtragem de dados que reduzem o ruído antes de atingir camadas analíticas de custo mais elevado.

Para equipes de segurança, o gerenciamento de logs se torna verdadeiramente valioso quando produz telemetria de alta integridade e bem estruturada que pode ser confiada pelas detecções a jusante, sem forçar o SIEM a atuar como um coletor total de armazenamento.

O Que É Um SIEM?

SIEM significa Gestão de Informações e Eventos de Segurança. Ele é projetado para centralizar a telemetria relevante para segurança e transformá-la em detecções, investigações e relatórios. Normalmente, o SIEM é descrito como suporte à detecção de ameaças, conformidade e gestão de incidentes através da coleta e análise de eventos de segurança, tanto em tempo quase real quanto históricos, abrangendo uma ampla gama de fontes de dados de logs e contextuais.

Mas os SIEMs enfrentam pressões estruturais à medida que a telemetria cresce. Pontos problemáticos comuns nas abordagens tradicionais de SIEM incluem volumes de dados crescentes e custos, sobrecarga de alertas e restrições de escalabilidade e desempenho ao pesquisar e correlacionar grandes conjuntos de dados em tempo real. Essas pressões são importantes porque os defensores já operam em prazos desfavoráveis. O relatório ‘Cost of a Data Breach’ da IBM mostra que os ciclos de vida das violações ainda costumam durar meses, o que torna crítica uma investigação eficiente e uma telemetria confiável.

Portanto, enquanto o SIEM permanece central para análises e respostas de segurança, muitas equipes agora o tratam como o destino para dados selecionados e prontos para detecção, não o lugar onde toda telemetria deve chegar primeiro.

SIEM vs Gerenciamento de Logs: Principais Características

Uma maneira útil de comparar SIEM e gerenciamento de logs é mapeá-los para o ciclo de vida dos dados de segurança: coletar, transformar, armazenar, analisar e responder. O gerenciamento de logs faz a maior parte do trabalho na coleta até o armazenamento, com busca rápida para apoiar investigações. O SIEM concentra-se em analisar até responder, onde correlação, enriquecimento, alertas e gestão de casos devem funcionar sob pressão.

As características do gerenciamento de logs tipicamente se concentram em coletar, transformar, armazenar e pesquisar:

- Ingestão em escala: agentes, syslog, coletas de API, integrações nativas em nuvem

- Análise e extração de campos: mapeamento de esquema, transformações de pipeline, enriquecimento para pesquisa

- Controles de retenção e armazenamento: hierarquização, compressão, governança de custos, políticas de acesso

- Pesquisa e exploração: consultas rápidas para resolução de problemas e busca forense

As características do SIEM se concentram em analisar e responder:

- Análise e correlação de segurança: regras, detecções, padrões comportamentais, uniões entre fontes

- Contexto e enriquecimento: identidade, inventário de ativos, inteligência de ameaças, resolução de entidades

- Gestão de alertas: fluxos de trabalho de triagem, supressão, priorização, relatórios

- Gestão de casos: investigações, rastreamento de evidências, relatórios de conformidade

Em outras palavras, o gerenciamento de logs otimiza para retenção e recuperação, e o SIEM otimiza para detecção e ação. No entanto, abordagens tradicionais de SIEM se esforçam quando a plataforma se torna tanto o grande repositório de telemetria quanto o motor de correlação, especialmente sob custos crescentes de ingestão e ruído de alertas. É por isso que muitas equipes tratam o gerenciamento de logs como a camada de evidências, o SIEM como a camada de decisão e uma camada de pipeline como o plano de controle que molda o que flui para cada um.

Benefícios do Uso de Gerenciamento de Logs e SIEMs

O gerenciamento de logs e o SIEM são mais eficazes quando são tratados como camadas complementares em uma única estratégia de dados de segurança.

O gerenciamento de logs oferece profundidade e durabilidade. Ele ajuda as equipes a reter mais evidências brutas, solucionar problemas operacionais que parecem incidentes de segurança e preservar as bases necessárias para forense posterior. Isso se torna essencial quando hipóteses de ameaça surgem após o fato (por exemplo, aprender um novo indicador dias depois e ter que buscar no passado).

O SIEM fornece resultados de segurança: detecção, priorização e fluxos de trabalho de incidentes. Um programa SIEM bem ajustado pode reduzir o trabalho de “agulha no palheiro” correlacionando eventos entre identidades, endpoints, redes e planos de controle em nuvem.

Os melhores programas de segurança obtêm três benefícios ao combinar ambos:

- Controle de custos: armazenar mais, analisar menos caro por padrão e enviar dados de alto valor para o SIEM.

- Melhores investigações: manter histórico profundo em plataformas de log enquanto o SIEM rastreia detecções e casos.

- Maior qualidade de sinal: normalizar e enriquecer logs para que as detecções ocorram em campos consistentes em vez de cadeias frágeis.

Como a SOC Prime Pode Melhorar o Trabalho do SIEM & Gerenciamento de Logs

A SOC Prime une a história do SIEM e do gerenciamento de logs como um único fluxo de trabalho fim a fim.

Você começa com o Attack Detective para auditar seu SOC e mapear lacunas para o MITRE ATT&CK, para que você saiba quais telemetrias e técnicas estão faltando. Então, o Threat Detection Marketplace se torna a camada de fornecimento onde você extrai detecções enriquecidas com contexto alinhadas a essas lacunas e aos TTPs mais recentes. Uncoder AI atua como um impulsionador de engenharia de detecção, tornando o conteúdo operacional e portátil para qualquer formato nativo que seu SIEM, EDR ou Data Lake realmente execute, além de ajudar a refinar e otimizar a lógica para que ela funcione em escala.

DetectFlow é a camada final que transforma um pipeline de dados em um pipeline de detecção e permite a orquestração completa de detecção. Executando dezenas de milhares de regras Sigma em fluxos Kafka ao vivo com MTTD de sub-segundo usando Apache Flink, o DetectFlow marca e enriquece eventos em tempo real antes que alcancem sua pilha de segurança e encaminha resultados por valor. Isso elimina a necessidade de otimizações máximas e mínimas no SIEM em torno de limites de regras e compensações de desempenho, porque a escala de detecção se desloca para a camada de fluxo, onde cresce com sua infraestrutura, não com os limites do fornecedor. Para o SIEM, ele fornece sinais mais limpos, enriquecidos e etiquetados para triagem e resposta. Para o gerenciamento de logs, preserva a retenção profunda ao mesmo tempo que torna buscas e investigações mais rápidas através de campos normalizados e contexto de detecção anexado.