Los equipos de seguridad ya no carecen de datos. Están ahogándose en ellos. Los registros del plano de control de la nube, la telemetría de los puntos finales, los eventos de identidad, los rastros de auditoría de SaaS, los registros de aplicaciones y las señales de la red continúan expandiéndose, mientras que aún se espera que el SOC entregue detecciones más rápidas e investigaciones más limpias. Por eso, SIEM frente a gestión de registros no es solo un debate de herramientas. Es una cuestión de estrategia de telemetría sobre qué conservar como evidencia, qué analizar para la detección en tiempo real y dónde hacer el trabajo pesado.

Los programas de observabilidad aceleran la inundación. Más telemetría puede significar mejor visibilidad, pero solo si el SOC puede confiar en ella, normalizarla, enriquecerla y consultarla lo suficientemente rápido como para mantenerse al día con las amenazas activas. A gran escala, el costo y la carga operativa se muestran rápidamente tanto en SIEM como en la gestión de registros. PwC destaca cómo los volúmenes crecientes de datos y los modelos de costos pueden empujar a los equipos a limitar la ingesta y crear puntos ciegos, mientras que la sobrecarga de alertas y las restricciones de rendimiento dificultan separar las amenazas reales del ruido. La velocidad también es despiadada. Verizon informa que el tiempo medio para que los usuarios caigan en el phishing es menos de 60 segundos, mientras que los ciclos de vida de las brechas todavía se miden en meses.

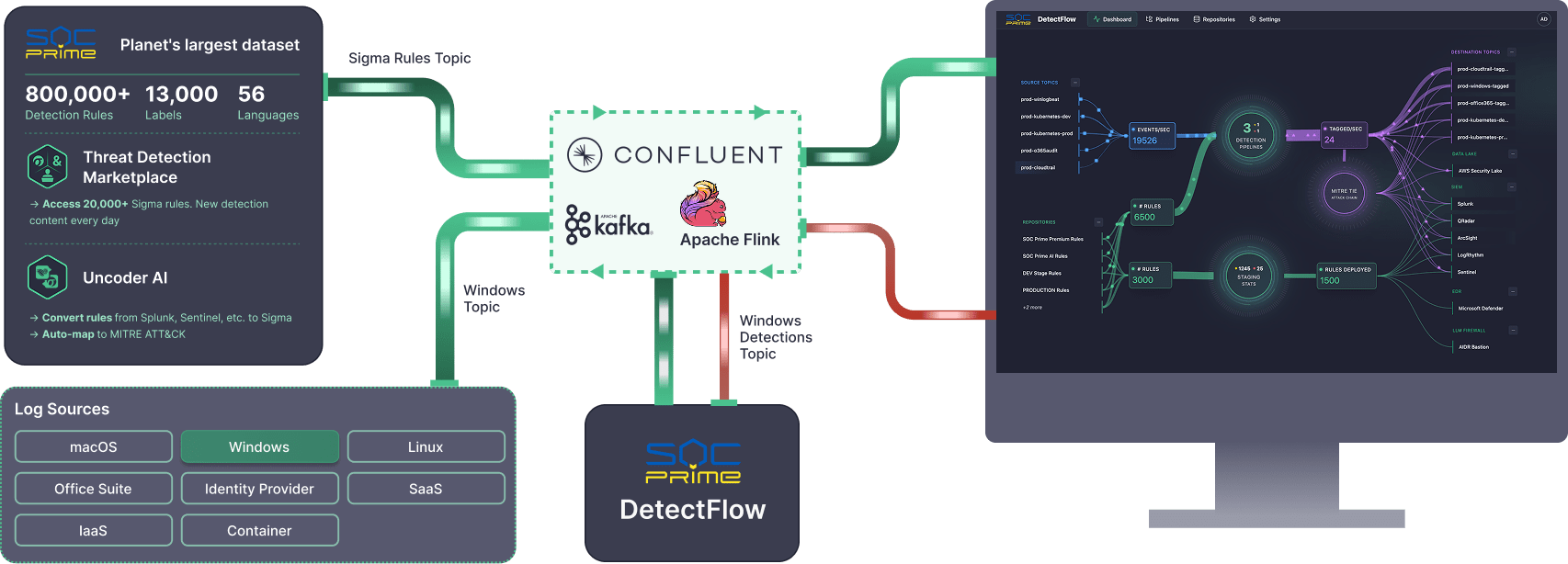

Es por eso que muchos SOCs están adoptando una mentalidad de canal de datos de seguridad . Significa procesar la telemetría antes de que llegue a tus herramientas, de modo que puedas controlar qué se almacena, qué se indexa y qué se analiza. Soluciones como DetectFlow de SOC Prime añaden aún más valor al convertir un canal de datos en un canal de detección mediante la normalización y el enriquecimiento en tránsito, ejecutando miles de reglas Sigma en datos en streaming y apoyando el enrutamiento basado en valor. El ruido de baja señal puede permanecer en almacenamiento de registros de menor costo para retención, búsqueda y forense, mientras que solo los eventos enriquecidos y etiquetados para detección fluyen al SIEM para clasificación y respuesta. El resultado es una menor ingesta y costos de ruido de alerta en SIEM sin sacrificar el historial de investigación.

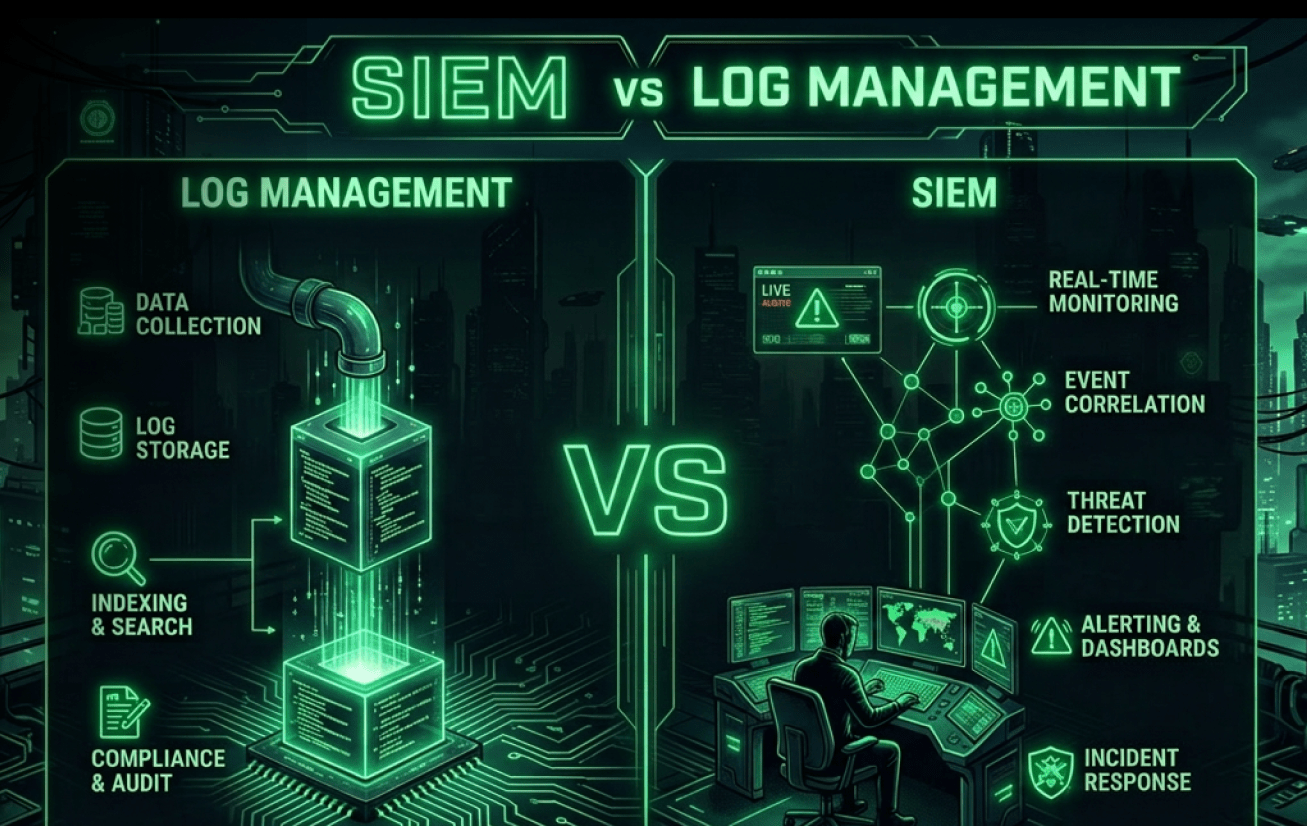

SIEM contra Gestión de Registros: Definiciones

Antes de comparar herramientas, es útil alinear en qué está diseñada cada categoría para hacer, porque las listas de verificación de características superpuestas pueden ocultar objetivos fundamentalmente diferentes.

Gartner define SIEM en torno a una necesidad del cliente de analizar datos de eventos en tiempo real para la detección temprana y para recopilar, almacenar, investigar y reportar datos de registros para detección, investigación y respuesta a incidentes. En otras palabras, SIEM es un sistema de registro enfocado en la seguridad que espera datos heterogéneos, los correlaciona y apoya los flujos de trabajo de operaciones de seguridad.

La gestión de registros tiene un centro de gravedad diferente. NIST describe la gestión de registros como el proceso e infraestructura para generar, transmitir, almacenar, analizar y disponer de datos de registros, respaldado por prácticas de planificación y operación que mantienen el registro consistente y confiable. De hecho, la gestión de registros es cómo mantienes la evidencia en bruto que se puede buscar y conservar a escala, mientras que SIEM es donde operacionalizas el análisis de seguridad y la respuesta.

La diferencia práctica se muestra cuando haces dos preguntas:

- ¿Cuál es la unidad de valor? Para la gestión de registros, son los registros que se pueden buscar y la visibilidad operativa. Para SIEM, es la fidelidad de detección y el contexto del incidente.

- ¿Dónde ocurre el análisis? En la gestión de registros, el análisis a menudo apoya la exploración y resolución de problemas. En SIEM, el análisis está construido para la detección de amenazas, la alerta, la clasificación y la gestión de casos.

¿Qué es un Sistema de Gestión de Registros?

Un sistema de gestión de registros es la columna vertebral operativa para ingerir y organizar registros, para que los equipos puedan buscarlos, retenerlos y usarlos para entender qué sucedió.

La gestión de registros a menudo es el primer lugar donde los equipos ven la economía de la telemetría. Muchas organizaciones no necesitan ejecutar una correlación costosa en cada línea de registro. En cambio, almacenan más datos de manera económica y los recuperan rápidamente cuando un incidente lo demanda. Por eso, la gestión de registros se combina frecuentemente con enfoques de enrutamiento y filtrado de datos que reducen el ruido antes de que llegue a capas de análisis de mayor costo.

Para los equipos de seguridad, la gestión de registros se vuelve verdaderamente valiosa cuando produce telemetría de alta integridad y bien estructurada en la que las detecciones posteriores pueden confiar, sin forzar al SIEM a actuar como un sumidero de almacenamiento general.

¿Qué es un SIEM?

Un SIEM significa Gestión de Información y Eventos de Seguridad. Está diseñado para centralizar la telemetría relevante para la seguridad y convertirla en detecciones, investigaciones e informes. Normalmente, se describe al SIEM como un soporte para la detección de amenazas, el cumplimiento y la gestión de incidentes a través de la recopilación y análisis de eventos de seguridad, tanto en tiempo casi real como históricos, a través de un amplio espectro de fuentes de datos de registro y contexto.

Pero los SIEM enfrentan presiones estructurales a medida que la telemetría crece. Los puntos críticos comunes en los enfoques tradicionales de SIEM incluyen el aumento vertiginoso de volúmenes de datos y costos, la sobrecarga de alertas y las limitaciones de escalabilidad y rendimiento al buscar y correlacionar grandes conjuntos de datos en tiempo real. Esas presiones importan porque los defensores ya operan en cronogramas desfavorables. El informe Cost of a Data Breach de IBM muestra que los ciclos de vida de las brechas todavía abarcan comúnmente meses, lo cual hace crítica la investigación eficiente y la telemetría fiable.

Por lo tanto, aunque SIEM sigue siendo central para el análisis y la respuesta de seguridad, muchos equipos ahora lo tratan como el destino para los datos curados y listos para la detección, no el lugar donde toda la telemetría debe llegar primero.

SIEM contra Gestión de Registros: Características Principales

Una forma útil de comparar SIEM y gestión de registros es mapeándolos al ciclo de vida de los datos de seguridad: recopilar, transformar, almacenar, analizar y responder. La gestión de registros realiza la mayor parte del trabajo desde la recopilación hasta el almacenamiento, con búsqueda rápida para apoyar las investigaciones. SIEM se concentra en analizar y responder, donde se espera que la correlación, el enriquecimiento, la alerta y la gestión de casos trabajen bajo presión.

Las características de gestión de registros suelen concentrarse en recopilar, transformar, almacenar y buscar:

- Ingesta a escala: agentes, syslog, extracciones de API, integraciones nativas en la nube

- Análisis y extracción de campos: mapeo de esquemas, transformaciones de canalización, enriquecimiento para una búsqueda más eficiente

- Controles de retención y almacenamiento: estratificación, compresión, gobierno de costos, políticas de acceso

- Búsqueda y exploración: consultas rápidas para resolución de problemas y búsqueda forense

Las características de SIEM se concentran en analizar y responder:

- Análisis de seguridad y correlación: reglas, detecciones, patrones de comportamiento, uniones entre fuentes

- Contexto y enriquecimiento: identidad, inventario de activos, inteligencia de amenazas, resolución de entidades

- Gestión de alertas: flujos de trabajo de clasificación, supresión, priorización, informes

- Gestión de casos: investigaciones, seguimiento de evidencias, informes de cumplimiento

En otras palabras, la gestión de registros optimiza para retención y recuperación, y SIEM optimiza para detección y acción. Sin embargo, los enfoques tradicionales de SIEM se tensan cuando la plataforma se convierte tanto en el lago de telemetría como en el motor de correlación, especialmente bajo el aumento de los costos de ingesta y el ruido de alertas. Es por eso que muchos equipos tratan la gestión de registros como la capa de evidencia, SIEM como la capa de decisión y una capa de canalización como el plano de control que da forma a lo que fluye en cada uno.

Beneficios de Usar Gestión de Registros y SIEMs

La gestión de registros y SIEM son más efectivos cuando se tratan como capas complementarias en una sola estrategia de datos de seguridad.

La gestión de registros ofrece profundidad y durabilidad. Ayuda a los equipos a retener más evidencia en bruto, solucionar problemas operacionales que parecen incidentes de seguridad y preservar los fundamentos necesarios para investigaciones forenses posteriores. Esto se vuelve esencial cuando surgen hipótesis de amenazas después de los hechos (por ejemplo, aprender un nuevo indicador días después y necesitar buscar en el pasado).

SIEM ofrece resultados de seguridad: detección, priorización y flujos de trabajo de incidentes. Un programa SIEM bien ajustado puede reducir el trabajo de ‘aguja en un pajar’ al correlacionar eventos entre identidades, puntos finales, redes y planos de control en la nube.

Los mejores programas de seguridad obtienen tres beneficios al combinar ambos:

- Control de costos: almacenar más, analizar menos costosamente por defecto y dirigir datos de alto valor a SIEM.

- Mejores investigaciones: mantener un historial profundo en plataformas de registros mientras SIEM rastrea detecciones y casos.

- Mayor calidad de señal: normalizar y enriquecer registros para que las detecciones se activen en campos consistentes en lugar de cadenas frágiles.

Cómo SOC Prime Puede Mejorar el Trabajo de SIEM y Gestión de Registros

SOC Prime integra la historia de SIEM y gestión de registros como un flujo de trabajo de extremo a extremo.

Comienzas con Detective de Ataques para auditar tu SOC y mapear las brechas hacia MITRE ATT&CK, para que sepas qué telemetría y técnicas te faltan. Luego, Threat Detection Marketplace se convierte en la capa de abastecimiento donde extraes detecciones enriquecidas con contexto alineadas a esas brechas y los TTP más recientes. Uncoder AI actúa como un potenciador de ingeniería de detección, haciendo que el contenido sea operativo y portátil a cualquier formato nativo que tu SIEM, EDR o Data Lake realmente ejecute, al tiempo que ayuda a refinar y optimizar la lógica para que funcione a escala.

DetectFlow es la capa final que convierte un canal de datos en un canal de detección y habilita la orquestación completa de detecciones. Al ejecutar decenas de miles de reglas Sigma en transmisiones en vivo de Kafka con MTTD de subsegundos usando Apache Flink, DetectFlow etiqueta y enriquece los eventos en tránsito antes de que lleguen a tu pila de seguridad y enruta los resultados por valor. Esto elimina la necesidad de maximizar y minimizar el SIEM en torno a los límites de reglas y los compromisos de rendimiento, porque la escala de detección se traslada a la capa de transmisión, donde crece con tu infraestructura, no con los límites del proveedor. Para SIEM, ofrece señales más limpias, enriquecidas y etiquetadas para detección para clasificación y respuesta. Para la gestión de registros, preserva una retención profunda mientras hace que las búsquedas e investigaciones sean más rápidas a través de campos normalizados y contexto de detección adjunto.