Da gennaio 2026, CERT-UA ha monitorato una serie di intrusioni attribuite a UAC-0252 e costruite attorno agli infostealer SHADOWSNIFF e SALATSTEALER. Le campagne si basano su esche di phishing , preparazione dei payload su infrastrutture legittime e esecuzione da parte dell’utente di file EXE camuffati.

Rileva Attacchi UAC-0252 Trattati in CERT-UA#20032

Secondo la Phishing Trends Q2 2025 ricerca di Check Point, il phishing rimane uno strumento fondamentale per i cybercriminali e l’impersonificazione di marchi largamente fidati e di alto utilizzo continua a crescere. Sullo sfondo di operazioni più coordinate e sofisticate mirate a infrastrutture critiche e organizzazioni governative, CISA ha pubblicato il suo Piano Strategico Internazionale 2025–2026 per avanzare nella riduzione globale dei rischi e migliorare la resilienza collettiva.

Iscriviti alla piattaforma SOC Prime per difendere proattivamente la tua organizzazione dagli attacchi UAC-0252. Basta premere Esplora Rilevamenti qui sotto e accedere a uno stack di regole di rilevamento pertinenti, arricchito con AI-native CTI, mappato al framework MITRE ATT&CK®, e compatibile con una vasta gamma di tecnologie SIEM, EDR e Data Lake.

Gli esperti di sicurezza possono anche usare il tag “CERT-UA#20032” basato sul relativo identificativo di allerta CERT-UA per cercare direttamente lo stack di rilevamento e monitorare eventuali cambiamenti di contenuto. Per ulteriori regole per rilevare attacchi legati agli avversari, i difensori informatici possono cercare nella libreria del Threat Detection Marketplace usando il tag “UAC-0252“.

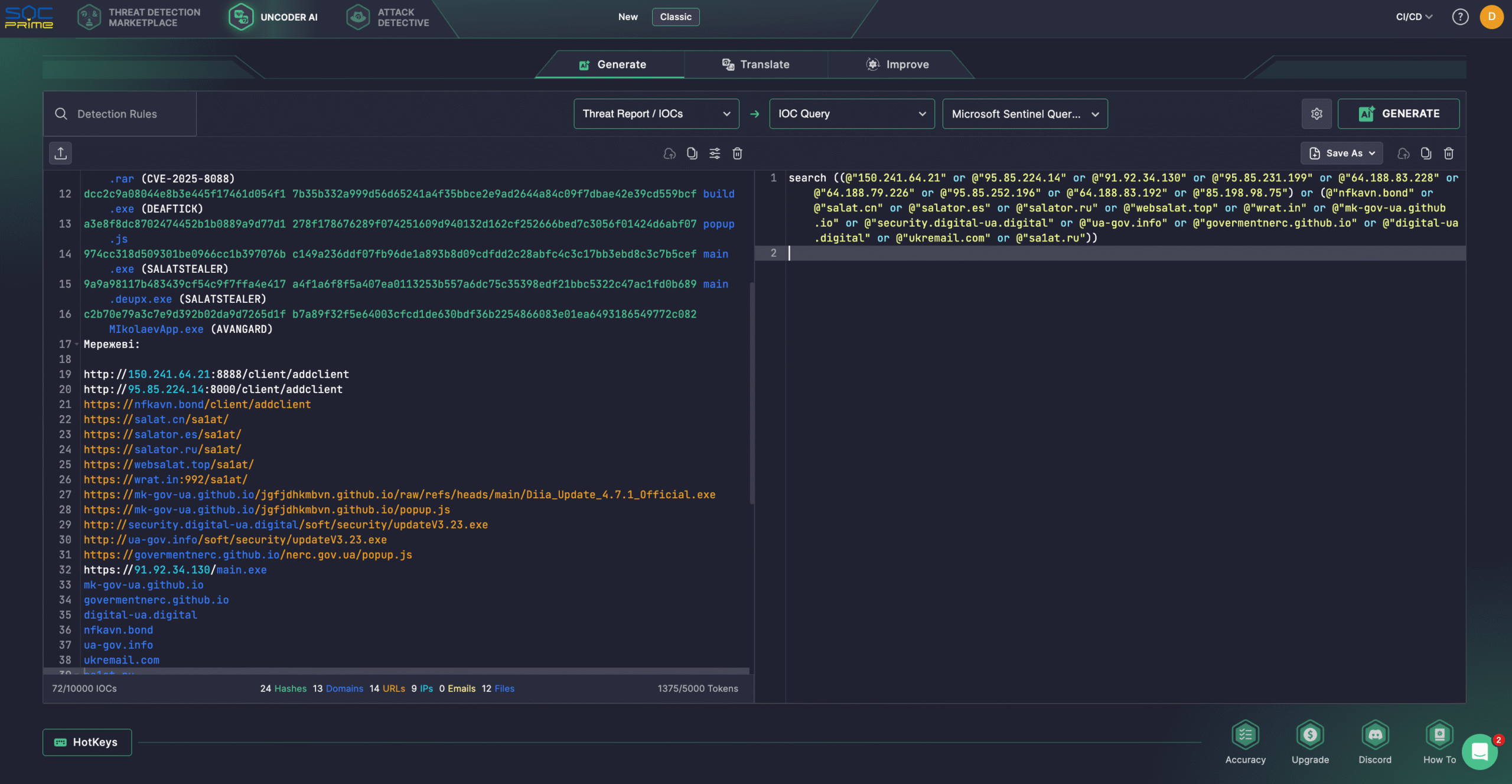

Gli utenti di SOC Prime possono anche fare affidamento su Uncoder AI per creare rilevamenti da rapporti di minacce non elaborati, documentare e ottimizzare il codice delle regole, e generare Attack Flows in pochi clic. Sfruttando le informazioni di minaccia dall’ultimo avviso CERT-UA, i team possono facilmente convertire gli IOC in query ottimizzate per le prestazioni pronte per la ricerca nell’ambiente SIEM o EDR scelto.

Analisi degli Attacchi UAC-0252 Utilizzando SHADOWSNIFF e SALATSTEALER

Da gennaio 2026, CERT-UA ha monitorato campagne di phishing ricorrenti mirate a entità in Ucraina. I messaggi email sono progettati per impersonare organismi governativi centrali o amministrazioni regionali e solitamente spingono i destinatari ad aggiornare le app mobili usate ampiamente nei sistemi civili e militari.

L’allerta CERT-UA#20032 descrive due comuni percorsi di consegna. Nel primo, l’email include un archivio allegato che contiene un file EXE. L’attaccante si affida al destinatario per aprire l’archivio ed eseguire l’eseguibile. Nel secondo, l’email contiene un link a un sito web legittimo che è vulnerabile a cross-site scripting (XSS). Quando la vittima visita la pagina, il JavaScript iniettato si esegue nel browser e scarica un file eseguibile sul computer. In entrambi gli scenari, CERT-UA nota che i file EXE e gli script sono ospitati sul servizio legittimo GitHub, il che aiuta l’attività a mimetizzarsi nel normale traffico web e rende il blocco di dominio di base meno efficace in molti ambienti.

Durante gennaio e febbraio 2026, CERT-UA ha confermato che l’attività ha utilizzato diversi strumenti malevoli, inclusi SHADOWSNIFF, SALATSTEALER e DEAFTICK.

SHADOWSNIFF è stato segnalato come ospitato su GitHub, mentre SALATSTEALER è comunemente descritto come un infostealer basato su Go che prende di mira le credenziali del browser, ruba sessioni attive e raccoglie dati correlati alle criptovalute, operando sotto un modello di Malware-as-a-Service (MaaS). Nello stesso insieme di strumenti, CERT-UA ha anche segnalato DEAFTICK, un rudimentale backdoor scritto in Go che probabilmente aiuta gli attaccanti a mantenere l’accesso di base su host compromessi e supportare azioni successive.

Durante l’analisi del repository, CERT-UA segnala di aver scoperto un programma con caratteristiche di un encryptor ransomware, internamente chiamato «AVANGARD ULTIMATE v6.0». Lo stesso ecosistema GitHub conteneva anche un archivio con un exploit per WinRAR (CVE-2025-8088), un problema di traversamento di percorsi in Windows WinRAR che può consentire l’esecuzione di codice arbitrario tramite archivi manipolati ed è stato segnalato come sfruttato in the wild. Ciò suggerisce che gli operatori non solo rubavano credenziali, ma sperimentavano anche ulteriori strumenti che potrebbero espandere l’impatto.

Sulla base dei dettagli dell’indagine e delle sovrapposizioni di strumenti, inclusi esperimenti con strumenti disponibili pubblicamente, CERT-UA collega l’attività descritta a individui discussi nel canale Telegram «PalachPro», continuando a tracciare la campagna sotto UAC-0252.

Contesto MITRE ATT&CK

L’utilizzo di MITRE ATT&CK offre una visione approfondita delle ultime campagne di phishing UAC-0252 che colpiscono entità ucraine. La tabella sottostante mostra tutte le regole Sigma pertinenti, mappate alle tattiche, tecniche e sotto-tecniche associate di ATT&CK. Tactics Techniques Sigma Rules Initial Access Phishing: Spearphishing Attachment (T1566) Execution Exploitation for Client Execution (T1203) User Execution: Malicious File (T1204.002) Persistence Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder (T1547.001) Defense Evasion Masquerading: Masquerade Task or Service (T1036.004) Masquerading: Match Legitimate Resource Name or Location (T1036.005) Process Injection: Process Hollowing (T1055.012) Impair Defenses: Disable or Modify Tools (T1562.001) Hide Artifacts: Hidden Files and Directories (T1564.001) Hide Artifacts: File/Path Exclusions (T1564.012) Command and Control Application Layer Protocol: Web Protocols (T1071.001)