Desde janeiro de 2026, o CERT-UA tem rastreado uma série de intrusões atribuídas ao UAC-0252 e construídas em torno dos infostealers SHADOWSNIFF e SALATSTEALER. As campanhas dependem de bem elaboradas iscas de phishing , encenação de carga útil em infraestrutura legítima e execução impulsionada pelo usuário de arquivos EXE disfarçados.

Detectar ataques UAC-0252 abordados no CERT-UA#20032

De acordo com o Phishing Trends Q2 2025 pesquisa da Check Point, o phishing continua a ser uma ferramenta central para cibercriminosos, e a personificação de marcas amplamente confiáveis e de alto uso continua a crescer. No cenário de operações mais coordenadas e sofisticadas voltadas para infraestruturas críticas e organizações governamentais, a CISA publicou seu Plano Estratégico Internacional 2025–2026 para avançar na redução global de riscos e melhorar a resiliência coletiva.

Registre-se na Plataforma SOC Prime para defender proativamente sua organização contra ataques UAC-0252. Basta pressionar Explorar Detecções abaixo e acessar uma pilha de regras de detecção relevante, enriquecida com AI-native CTI, mapeada para o framework MITRE ATT&CK®, e compatível com uma ampla gama de tecnologias SIEM, EDR e Data Lake.

Especialistas em segurança também podem usar a tag “CERT-UA#20032” baseada no identificador de alerta CERT-UA relevante para pesquisar diretamente a pilha de detecção e rastrear quaisquer alterações de conteúdo. Para mais regras para detectar ataques relacionados ao adversário, os defensores cibernéticos podem buscar na biblioteca do Marketplace de Detecção de Ameaças usando a tag “UAC-0252“.

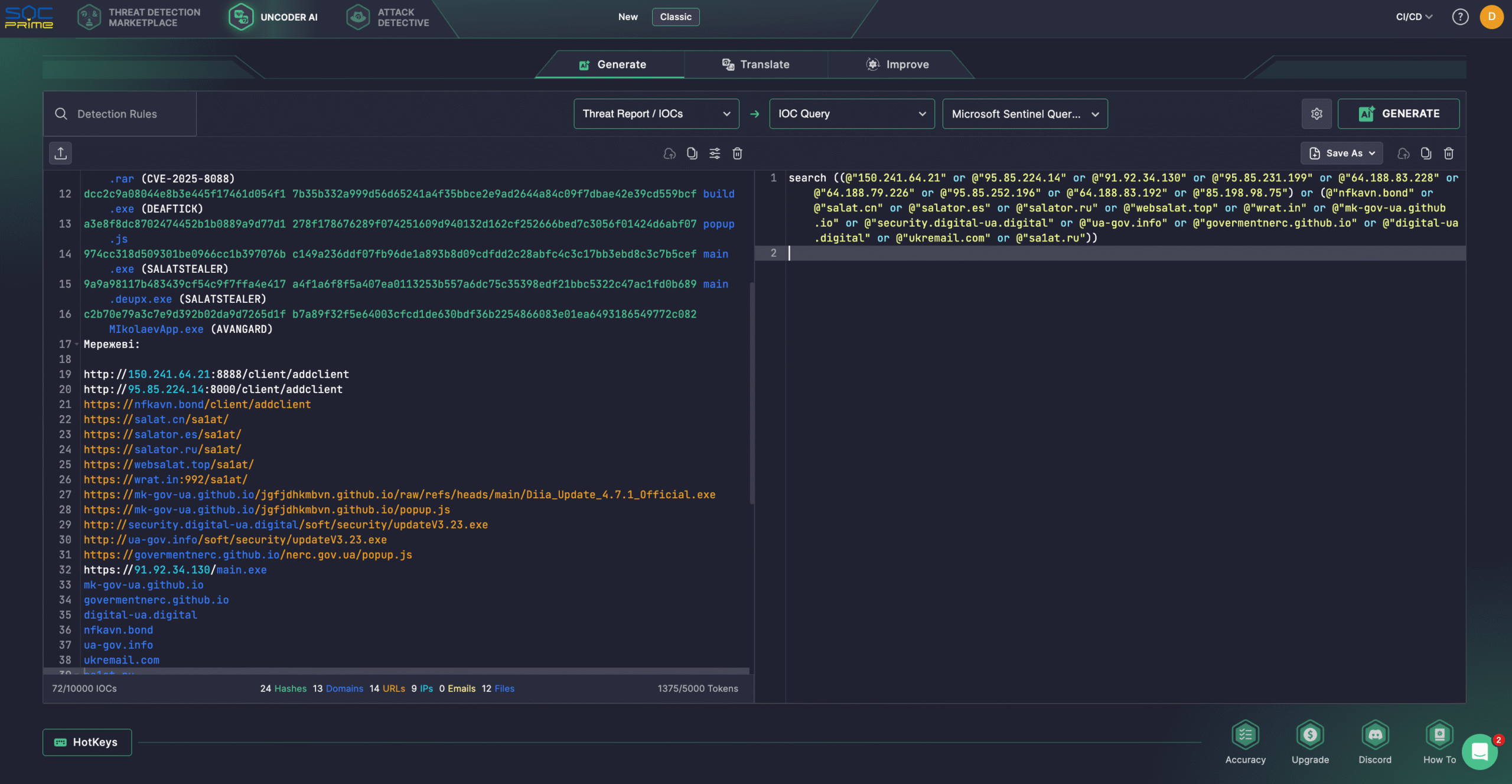

Usuários do SOC Prime também podem confiar no Uncoder AI para criar detecções a partir de relatórios de ameaças brutos, documentar e otimizar o código de regras, e gerar Fluxos de Ataque em alguns cliques. Aproveitando a inteligência de ameaças do alerta CERT-UA mais recente, as equipes podem facilmente converter IOCs em consultas otimizadas para desempenho prontas para caça no ambiente SIEM ou EDR escolhido.

Analisando Ataques UAC-0252 Usando SHADOWSNIFF e SALATSTEALER

Desde janeiro de 2026, o CERT-UA tem rastreado campanhas de phishing repetidas direcionadas a entidades na Ucrânia. As mensagens de email são criadas para imitar órgãos governamentais centrais ou administrações regionais e geralmente instam os destinatários a atualizar aplicativos móveis usados em sistemas civis e militares amplamente implantados.

O alerta CERT-UA#20032 descreve dois caminhos de entrega comuns. No primeiro, o email inclui um arquivo anexo que contém um arquivo EXE. O atacante depende que o destinatário abra o arquivo e execute o executável. No segundo, o email contém um link para um site legítimo vulnerável a cross-site scripting (XSS). Quando a vítima visita a página, o JavaScript injetado é executado no navegador e faz o download de um arquivo executável no computador. Em ambos os cenários, o CERT-UA observa que os arquivos EXE e scripts são hospedados no serviço legítimo do GitHub, o que ajuda a atividade a se misturar com o tráfego normal da web e torna o bloqueio básico de domínios menos eficaz em muitos ambientes.

Durante janeiro e fevereiro de 2026, o CERT-UA confirmou que a atividade usou várias ferramentas maliciosas, incluindo SHADOWSNIFF, SALATSTEALER e DEAFTICK.

O SHADOWSNIFF foi relatado como hospedado no GitHub, enquanto o SALATSTEALER é comumente descrito como um infostealer baseado em Go que visa credenciais de navegador, rouba sessões ativas e coleta dados relacionados a cripto, operando sob um modelo de Malware-como-um-Serviço (MaaS). No mesmo conjunto de ferramentas, o CERT-UA também relatou o DEAFTICK, um backdoor primitivo escrito em Go que provavelmente ajuda os atacantes a manter acesso básico em hosts comprometidos e apoiar ações subsequentes.

Durante a análise do repositório, o CERT-UA relata a descoberta de um programa com características de um criptografador de ransomware, nomeado internamente como «AVANGARD ULTIMATE v6.0». O mesmo ecossistema do GitHub também continha um arquivo com um exploit para WinRAR (CVE-2025-8088), um problema de path traversal no WinRAR do Windows que pode permitir execução arbitrária de código por meio de arquivos criados e foi relatado como explorado na prática. Isso sugere que os operadores não estavam apenas roubando credenciais, mas também experimentando ferramental adicional que poderia expandir o impacto.

Com base nos detalhes da investigação e nas sobreposições de ferramentas, incluindo experimentos com instrumentos disponíveis publicamente, o CERT-UA liga a atividade descrita a indivíduos discutidos no canal Telegrama «PalachPro», enquanto continua a rastrear a campanha sob UAC-0252.

Contexto MITRE ATT&CK

Aproveitar o MITRE ATT&CK oferece uma visão aprofundada das últimas campanhas de phishing UAC-0252 visando entidades ucranianas. A tabela abaixo exibe todas as regras Sigma relevantes mapeadas para as táticas ATT&CK associadas, técnicas e sub-técnicas. Tactics Techniques Sigma Rules Initial Access Phishing: Spearphishing Attachment (T1566) Execution Exploitation for Client Execution (T1203) User Execution: Malicious File (T1204.002) Persistence Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder (T1547.001) Defense Evasion Masquerading: Masquerade Task or Service (T1036.004) Masquerading: Match Legitimate Resource Name or Location (T1036.005) Process Injection: Process Hollowing (T1055.012) Impair Defenses: Disable or Modify Tools (T1562.001) Hide Artifacts: Hidden Files and Directories (T1564.001) Hide Artifacts: File/Path Exclusions (T1564.012) Command and Control Application Layer Protocol: Web Protocols (T1071.001)