Desde enero de 2026, CERT-UA ha estado rastreando una serie de intrusiones atribuidas a UAC-0252 y construidas alrededor de los infostealers SHADOWSNIFF y SALATSTEALER. Las campañas dependen de señuelos de phishing bien elaborados, puesta en escena de cargas útiles en infraestructura legítima y ejecución por parte del usuario de archivos EXE disfrazados.

Detectar ataques UAC-0252 cubiertos en CERT-UA#20032

Según la investigación de Phishing Trends Q2 2025 por Check Point, el phishing sigue siendo una herramienta clave para los ciberdelincuentes, y la suplantación de marcas de confianza y alto uso continúa en aumento. En el contexto de operaciones más coordinadas y sofisticadas dirigidas a infraestructura crítica y organizaciones gubernamentales, CISA publicó su Plan Estratégico Internacional 2025–2026 para avanzar en la reducción de riesgos globales y mejorar la resiliencia colectiva.

Regístrese en la Plataforma SOC Prime para defender proactivamente su organización contra los ataques UAC-0252. Simplemente presione Explorar Detecciones a continuación y acceda a un conjunto relevante de reglas de detección, enriquecido con IA nativa CTI, mapeadas al marco MITRE ATT&CK®, y compatibles con una amplia gama de tecnologías SIEM, EDR y Data Lake.

Los expertos en seguridad también pueden usar la etiqueta «CERT-UA#20032» basada en el identificador de alerta CERT-UA relevante para buscar directamente el conjunto de detección y rastrear cualquier cambio de contenido. Para más reglas de detección de ataques relacionados con adversarios, los defensores cibernéticos pueden buscar en la biblioteca del Threat Detection Marketplace usando la etiqueta «UAC-0252«.

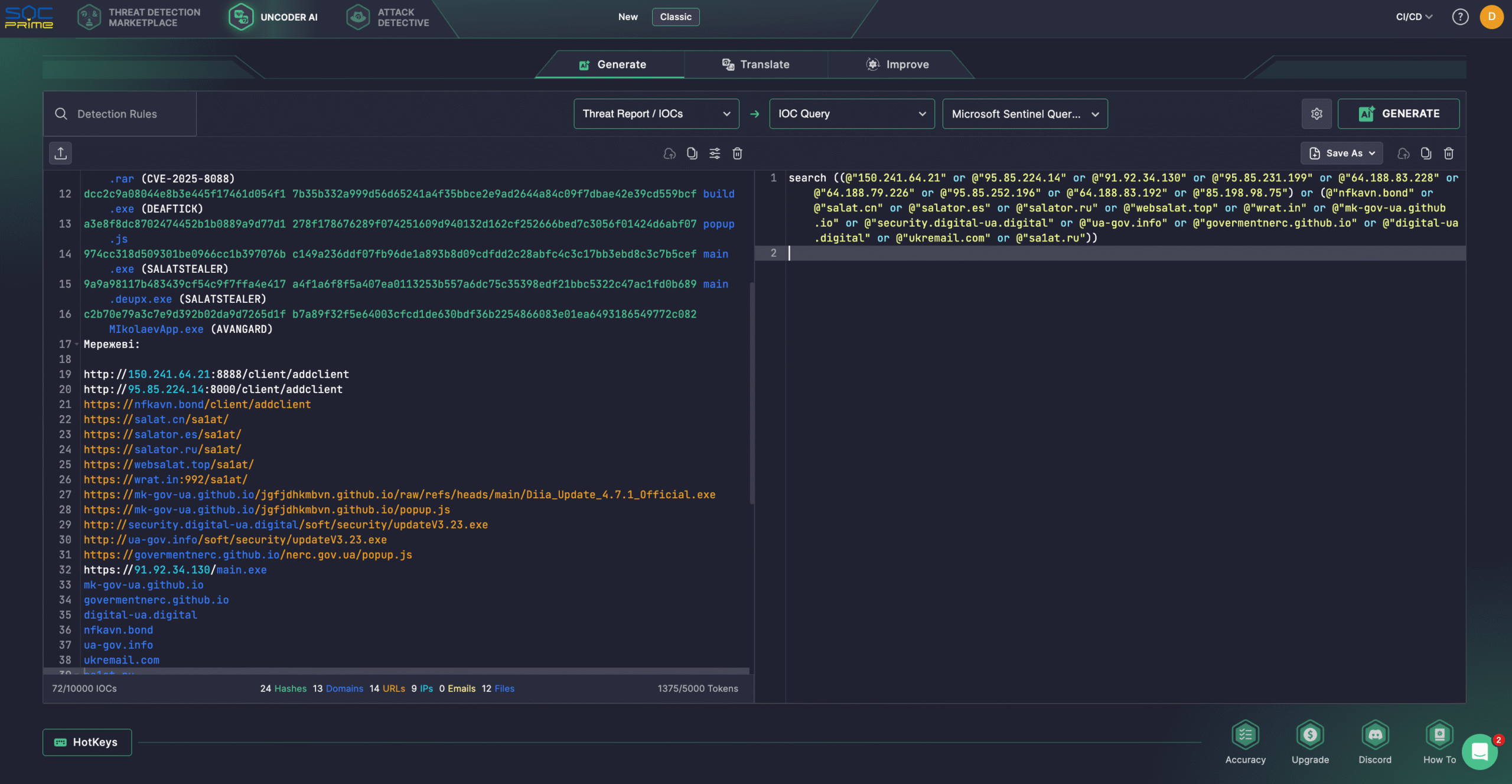

Los usuarios de SOC Prime también pueden confiar en Uncoder AI para crear detecciones a partir de informes de amenazas en bruto, documentar y optimizar el código de las reglas, y generar Attack Flows en un par de clics. Al aprovechar la inteligencia de amenazas de la última alerta CERT-UA, los equipos pueden convertir fácilmente IOCs en consultas optimizadas para el rendimiento listas para buscar en el entorno SIEM o EDR elegido.

Análisis de ataques UAC-0252 utilizando SHADOWSNIFF y SALATSTEALER

Desde enero de 2026, CERT-UA ha estado rastreando campañas de phishing repetidas dirigidas a entidades en Ucrania. Los mensajes de correo electrónico están diseñados para hacerse pasar por organismos gubernamentales centrales o administraciones regionales y generalmente instan a los destinatarios a actualizar aplicaciones móviles utilizadas en sistemas civiles y militares ampliamente desplegados.

La alerta CERT-UA#20032 describe dos rutas de entrega comunes. En la primera, el correo electrónico incluye un archivo adjunto comprimido que contiene un archivo EXE. El atacante confía en que el destinatario abra el archivo comprimido y ejecute el ejecutable. En la segunda, el correo electrónico contiene un enlace a un sitio web legítimo vulnerable a la inyección de scripts de sitios cruzados (XSS). Cuando la víctima visita la página, el JavaScript inyectado se ejecuta en el navegador y descarga un archivo ejecutable en la computadora. En ambos escenarios, CERT-UA señala que los archivos EXE y los scripts están alojados en el servicio legítimo de GitHub, lo que ayuda a que la actividad se mezcle con el tráfico web normal y hace que el bloqueo de dominios básico sea menos efectivo en muchos entornos.

Durante enero y febrero de 2026, CERT-UA confirmó que la actividad utilizó varias herramientas maliciosas, incluyendo SHADOWSNIFF, SALATSTEALER y DEAFTICK.

Se informó que SHADOWSNIFF estaba alojado en GitHub, mientras que SALATSTEALER se describe comúnmente como un infostealer basado en Go que apunta a credenciales del navegador, roba sesiones activas y recopila datos relacionados con criptomonedas, operando bajo un modelo de Malware como Servicio (MaaS). En el mismo conjunto de herramientas, CERT-UA también informó sobre DEAFTICK, un backdoor primitivo escrito en Go que probablemente ayuda a los atacantes a mantener acceso básico en hosts comprometidos y apoyar acciones posteriores.

Durante el análisis del repositorio, CERT-UA informa del descubrimiento de un programa con características de un encriptador de ransomware, internamente llamado «AVANGARD ULTIMATE v6.0». El mismo ecosistema de GitHub también contenía un archivo con un exploit para WinRAR (CVE-2025-8088), un problema de recorrido de directorios en Windows WinRAR que puede permitir la ejecución de código arbitrario a través de archivos comprimidos diseñados y se ha informado que se explota en el entorno. Esto sugiere que los operadores no solo estaban robando credenciales, sino también experimentando con herramientas adicionales que podrían expandir el impacto.

Basado en los detalles de la investigación y las coincidencias de herramientas, incluidos los experimentos con instrumentos disponibles públicamente, CERT-UA vincula la actividad descrita a individuos discutidos en el canal de Telegram «PalachPro», mientras continúa rastreando la campaña bajo UAC-0252.

Contexto MITRE ATT&CK

Aprovechar MITRE ATT&CK ofrece una visión profunda de las últimas campañas de phishing UAC-0252 dirigidas a entidades ucranianas. La tabla a continuación muestra todas las reglas Sigma relevantes mapeadas a las tácticas, técnicas y sub-técnicas asociadas de ATT&CK. Tactics Techniques Sigma Rules Initial Access Phishing: Spearphishing Attachment (T1566) Execution Exploitation for Client Execution (T1203) User Execution: Malicious File (T1204.002) Persistence Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder (T1547.001) Defense Evasion Masquerading: Masquerade Task or Service (T1036.004) Masquerading: Match Legitimate Resource Name or Location (T1036.005) Process Injection: Process Hollowing (T1055.012) Impair Defenses: Disable or Modify Tools (T1562.001) Hide Artifacts: Hidden Files and Directories (T1564.001) Hide Artifacts: File/Path Exclusions (T1564.012) Command and Control Application Layer Protocol: Web Protocols (T1071.001)