As equipes de segurança estão se afogando em telemetria: logs de nuvem, eventos de endpoint, trilhas de auditoria SaaS, sinais de identidade e dados de rede. No entanto, muitos programas ainda empurram tudo para um SIEM, na esperança de que as detecções resolvam isso mais tarde.

O problema é que “mais dados no SIEM” não se traduz automaticamente em melhor detecção. Freqüentemente, isso se traduz em caos. Muitos SOCs admitem que nem sabem o que farão com todos esses dados uma vez ingeridos. O Relatório SANS 2025 Global SOC informa que 42% dos SOCs despejam todos os dados recebidos em um SIEM sem um plano para recuperação ou análise. Sem controle upstream sobre qualidade, estrutura e roteamento, o SIEM se torna um depósito onde entradas desordenadas criam resultados desordenados: falsos positivos, detecções frágeis e falta de contexto quando é mais necessário.

Essa pressão aparece diretamente na experiência do analista. Uma pesquisa da Devo descobriu que 83% dos defensores cibernéticos estão sobrecarregados pelo volume de alertas, falsos positivos e falta de contexto, e 85% gastam tempo substancial reunindo e conectando evidências apenas para tornar os alertas acionáveis. Até mesmo a mecânica de detecção baseada em SIEM pode trabalhar contra você. Os eventos devem ser coletados, analisados, indexados e armazenados antes de serem confiáveis para buscas e correlações.

O custo faz parte da mesma história. A Forrester observa que “Como podemos reduzir nossos custos de ingestão de SIEM?” é uma das perguntas de inquérito mais frequentes que recebem de clientes. A resposta prática é gerenciamento de pipeline de dados para segurança: direcionar, reduzir, editar, enriquecer e transformar logs antes que eles cheguem ao SIEM. Feito de forma eficaz, isso reduz os gastos e torna a telemetria utilizável, aplicando campos consistentes, esquemas estáveis e pipelines mais saudáveis para que os dados se transformem em detecções.

A demanda leva as equipes de segurança a emprestarem uma ideia familiar do mundo dos dados. ETL significa Extrair, Transformar, Carregar. Ele retira dados de várias fontes, transforma-os em um formato consistente e, em seguida, os carrega em um sistema de destino para análise e relatórios. A IBM descreve ETL como uma forma de consolidar e preparar dados, e observa que o ETL é frequentemente orientado por lotes e pode ser demorado quando as atualizações precisam ser frequentes. A segurança precisa cada vez mais da versão em tempo real desse conceito porque um sinal de segurança perde valor quando chega atrasado.

É por isso que o streaming de eventos se tornou tão relevante. O Apache Kafka vê o streaming de eventos como captura de eventos em tempo real, armazenamento de fluxos de forma durável, processamento em tempo real ou posteriormente e roteamento para diferentes destinos. Em termos de segurança, isso significa que você pode normalizar e enriquecer a telemetria antes que as detecções dependam dela, monitorar a saúde da telemetria para que o SOC não fique cego e direcionar os dados certos para o lugar certo para resposta, caça ou retenção.

É aqui que as Plataformas de Pipeline de Dados de Segurança (SDPP) entram em cena. Uma SDPP é a solução localizada entre fontes e destinos que transforma telemetria bruta em dados governados e prontos para segurança. Ela lida com ingestão, normalização, enriquecimento, roteamento, classificação e saúde dos dados para que os sistemas a jusante possam contar com eventos limpos e consistentes em vez de compensar esquemas quebrados e falta de contexto.

O Que É Uma Plataforma de Pipeline de Dados de Segurança (SDPP)?

Uma Plataforma de Pipeline de Dados de Segurança (SDPP) é um sistema centralizado que ingere telemetria de segurança de muitas fontes, processa em voo e entrega a um ou mais destinos, incluindo SIEM, XDR, SOAR e Data Lakes. O trabalho da SDPP é pegar dados de segurança brutos à medida que chegam, moldá-los adequadamente e entregá-los a jusante de forma consistente, enriquecida e pronta para detecção e resposta. A mudança é sutil, mas importante. Em vez de tratar a gestão de logs como “coletar e armazenar”, uma SDPP trata como “coletar, melhorar e distribuir”.

Na prática, as SDPPs comumente suportam:

- Coleta de agentes, APIs, syslog, fluxos de nuvem e barramentos de mensagens

- Análise e normalização para esquemas consistentes (por exemplo, conceitos no estilo OCSF)

- Enriquecimento com contexto de ativos, identidade, vulnerabilidades e inteligência de ameaças

- Filtragem e amostragem para reduzir ruído e controlar gastos

- Roteamento para múltiplos destinos (e diferentes formatos por destino)

Ao contrário dos pipelines de dados legados que principalmente movem dados do ponto A ao ponto B, uma SDPP adiciona inteligência e governança. Trata dados de segurança como uma capacidade gerenciada que pode ser padronizada, observada e adaptada conforme os ambientes mudam. Isso é importante à medida que as equipes adotam estratégias híbridas de SIEM e Data Lake, escalam a infraestrutura de nuvem para detecção e resposta e padronizam telemetria para correlação e automação.

Quais São as Capacidades Chave de um Pipeline de Dados de Segurança?

Um pipeline de dados de segurança transforma telemetria bruta em algo utilizável antes que atinja sua pilha de segurança. Os pipelines mais eficazes fazem duas coisas ao mesmo tempo. Eles melhoram a qualidade dos dados e controlam para onde os dados vão, quanto tempo permanecem e como se apresentam quando chegam.

Captura em Escala

Um pipeline de dados de segurança moderno deve coletar continuamente, não ocasionalmente. Isso significa logs de nuvem, fluxos de auditoria SaaS, telemetria de endpoints, sinais de identidade e dados de rede, capturados via APIs, agentes e transportes de streaming.

Transformação em Trânsito

A transformação em trânsito é onde o pipeline ganha seu valor. À medida que os dados fluem, os campos são analisados, os atributos principais são extraídos e os formatos são normalizados em esquemas estáveis. Isso reduz erros devido a dados inconsistentes e mantém a lógica de correlação portátil entre ferramentas. Ao mesmo tempo, o ruído pode ser filtrado, eventos amostrados e regras de privacidade ou redação aplicadas de forma controlada, mensurável e reversível. O resultado é dados limpos e confiáveis, prontos para detecção e ação à medida que se movem através do sistema.

Enriquecer com Contexto

O enriquecimento transforma o trabalho diário do SOC trazendo contexto para os dados antes que atinjam os analistas. Em vez de gastar tempo reunindo informações manualmente, o pipeline adiciona detalhes de identidade e ativos, tags de ambiente, insights de vulnerabilidades e inteligência de ameaças, para que os eventos estejam prontos para triagem e correlação.

Roteamento e Classificação

O roteamento é onde a telemetria se torna verdadeiramente governada. Em vez de enviar todos os dados para um único destino, o pipeline aplica políticas para entregar os eventos corretos ao SIEM, XDR, SOAR e Data Lakes. Os dados são armazenados por valor, com caminhos de retenção claros para quente, morno e frio, podendo ser acessados rapidamente quando necessário para investigações. Ao lidar com diferentes formatos e subconjuntos para cada ferramenta, o roteamento mantém o pipeline organizado, consistente e totalmente gerenciado em todos os ambientes, transformando fluxos brutos em telemetria confiável e acionável.

Monitorar a Saúde dos Dados

Os pipelines precisam de sua própria observabilidade. Dados ausentes, alterações de esquema inesperadas ou picos e quedas repentinas podem criar pontos cegos que podem ser notados apenas durante um incidente. Uma forte Plataforma de Pipeline de Dados de Segurança oferece observabilidade em todo o sistema, tornando essas questões visíveis antecipadamente e suportando o redirecionamento seguro caso um destino falhe.

Assistência de IA

As equipes estão cada vez mais confortáveis com a assistência de IA em pipelines, especialmente para tarefas repetitivas como geração de analisadores quando os formatos mudam, detecção de deriva, agrupamento de eventos semelhantes e QA. O objetivo não é a tomada de decisões autônoma. É uma operação de pipeline mais rápida e consistente com controle humano.

Detecção em Fluxo

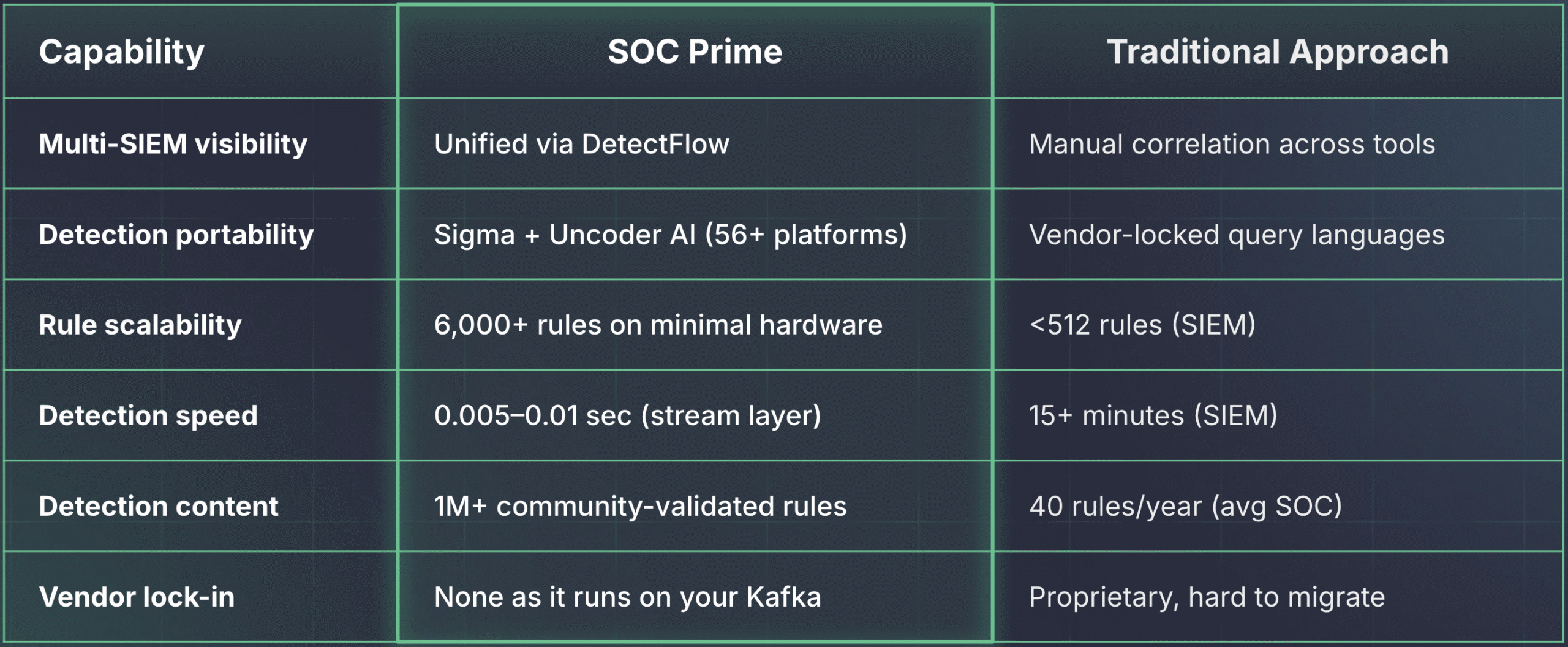

Algumas equipes agora estão executando detecções diretamente na corrente de dados, transformando seus pipelines em camadas de detecção ativas. Ferramentas como DetectFlow da SOC Prime habilitam isso aplicando dezenas de milhares de regras Sigma a fluxos Kafka ao vivo usando o Apache Flink, etiquetando e enriquecendo eventos em tempo real antes de chegarem a sistemas como SIEM. O objetivo não é substituir a análise centralizada, mas priorizar eventos críticos mais cedo, melhorar o roteamento e reduzir o tempo médio para detecção (MTTD).

Quais Desafios as SDPPs Ajudam a Resolver?

As Plataformas de Pipeline de Dados de Segurança existem porque a dor moderna do SOC não é apenas “muitos logs”. É o atrito entre a coleta de dados e os resultados reais de detecção. Quando a telemetria chega tarde, é inconsistente, cara de armazenar e difícil de consultar em escala, o SOC acaba trabalhando em torno dos dados, em vez de lidar com ameaças. Os principais desafios que as SDPPs ajudam a resolver são os seguintes:

- Os dados chegam tarde demais para serem úteis. A detecção baseada em SIEM não é instantânea. Os eventos devem ser coletados, analisados, ingeridos, indexados e armazenados antes que sejam confiavelmente pesquisáveis e correlacionáveis. Em ambientes reais, a correlação pode levar 15+ minutos, dependendo da carga de ingestão e processamento. As SDPPs reduzem essa lacuna moldando a telemetria em voo, para que os sistemas a jusante recebam eventos mais limpos e normalizados mais cedo, e roteando dados de alta prioridade em caminhos mais rápidos quando necessário.

- “Armazenar tudo” quebra o orçamento. O crescimento dos dados de eventos torna a abordagem padrão inacessível. Mesmo que você possa pagar para ingerir tudo, você ainda acaba indexando e retendo volumes enormes que não melhoram os resultados de detecção. As SDPPs ajudam as equipes a estabelecer políticas claras, para que eventos de segurança de alto valor vão para sistemas em tempo real, enquanto logs de volume ou de longa retenção são encaminhados para camadas mais baratas, com reidratação previsível durante as investigações.

- A lógica de detecção não consegue acompanhar o volume de logs. SOCs médios implantam cerca de 40 regras por ano, enquanto programas práticos de regras de SIEM e limites de desempenho muitas vezes limitam a cobertura utilizável às centenas. Mais telemetria chega, mas o conteúdo de detecção não escala no mesmo ritmo. As SDPPs fecham essa lacuna reduzindo o ruído, estabilizando esquemas e preparando dados para que cada regra tenha um valor de sinal mais alto e funcione de forma mais consistente em ambientes.

- ETL não é suficiente por si só. ETL é ótimo para extrair, transformar e carregar dados para análise e relatórios, muitas vezes por lote. A segurança precisa da versão contínua desse conceito. A telemetria chega como um fluxo, os formatos mudam frequentemente e as detecções precisam de esquemas consistentes, além de monitoramento de saúde para permanecerem confiáveis. As SDPPs complementam os fluxos de trabalho no estilo ETL, fornecendo processamento específico de segurança para logs de streaming, tratamento de deriva de esquema e observabilidade operacional.

- As ameaças iteram mais rápido do que o seu orçamento de consultas. Campanhas dirigidas por IA podem evoluir cargas maliciosas em minutos, o que penaliza fluxos de trabalho que dependem de ciclos de consulta lentos e junções manuais de evidências. Os SIEMs também impõem limites práticos, incluindo tetos rígidos, como menos de 1.000 consultas por hora, dependendo da plataforma e do licenciamento. As SDPPs ajudam tornando cada consulta mais eficaz através da normalização e enriquecimento, e reduzindo a necessidade de consulta por força bruta via roteamento inteligente, filtragem e etiquetagem upstream.

Quais São os Benefícios de uma Plataforma de Pipeline de Dados de Segurança?

Quando equipes de segurança falam sobre “muitos dados”, raramente querem dizer que desejam menos visibilidade. Elas querem dizer que o trabalho se tornou ineficiente. Analistas perdem tempo montando o contexto, as detecções falham quando os esquemas mudam, e os líderes acabam pagando pela ingestão que não reduz o risco.

Uma Plataforma de Pipeline de Dados de Segurança muda a realidade do dia-a-dia colocando uma camada no controle de como a telemetria é preparada e para onde vai. Para as equipes do SOC, isso significa que os eventos chegam mais limpos, mais consistentes e mais fáceis de investigar. Para os negócios, significa que você pode escalar a detecção e retenção sem transformar o gasto com SIEM e o ruído operacional em um contracheque permanente.

Portanto, os principais benefícios do uso de Plataformas de Pipeline de Dados de Segurança incluem os seguintes:

- Menos ruído, mais sinal. Ao filtrar eventos de baixo valor, eliminar repetições e adicionar contexto antes que os eventos alcancem sistemas de alerta, a SDPP ajuda os analistas a se concentrarem no que realmente importa.

- Menores gastos com SIEM e armazenamento. O pipeline controla o que é enviado para destinos caros, direcionando eventos de alto valor para sistemas em tempo real enquanto encaminha telemetria em massa para camadas mais baratas.

- Menos carga manual e retrabalho. As regras de transformação e roteamento vivem uma vez no pipeline, em vez de serem reconstruídas nas ferramentas e ambientes.

- Governança e conformidade mais fortes. Políticas centralizadas simplificam controles de privacidade, restrições de residência de dados e regras de retenção.

- Menos pontos cegos e surpresas. A detecção de silêncios e o monitoramento da saúde da telemetria trazem à tona logs ausentes, derivações e falhas de entrega antes que incidentes ocorram.

Como Uma Plataforma de Pipeline de Dados de Segurança Pode Ajudar Seu Negócio?

Em nível de negócios, uma Plataforma de Pipeline de Dados de Segurança trata de tornar as operações de segurança previsíveis. Quando a telemetria é governada upstream, a liderança obtém respostas mais claras para três perguntas que geralmente permanecem nebulosas em ambientes maduros: que dados importam, onde devem estar e quanto deve custar operar em escala.

Um impacto prático é o planejamento orçamentário que sobrevive ao crescimento dos dados. Em vez de tratar a ingestão como uma variável incontrolável, o pipeline torna o volume uma política gerenciada. Você pode definir metas, provar o que foi reduzido e preservar o contexto que apoia a detecção e a conformidade. Essa previsibilidade transforma a redução de custos em liberdade operacional, em vez de um corte arriscado.

Outro impacto é a padronização que desbloqueia o reuso. Quando a normalização é feita uma vez e aplicada em toda parte, o conteúdo de detecção e a lógica de correlação podem ser reutilizados em ambientes, em vez de serem reescritos por fonte ou por destino. Isso reduz os custos de manutenção ocultos que atrasam implantações e drenam o tempo de engenharia.

Um terceiro impacto é a flexibilidade sem aprisionamento. O roteamento e a classificação inteligentes permitem alinhar dados ao propósito, não às limitações do fornecedor. A telemetria de alta prioridade permanece quente para resposta, conjuntos de dados mais amplos suportam buscas em armazenamentos mais baratos e logs de longa retenção podem ser arquivados com um caminho claro de reidratação para investigações. O pipeline mantém a camada de dados estável enquanto os destinos evoluem.

Por fim, os pipelines oferecem garantia operacional. Muitas organizações se preocupam mais com telemetria ausente do que com telemetria barulhenta porque falhas silenciosas criam pontos cegos que surgem durante incidentes e auditorias. Um pipeline que monitora a saúde da fonte e deriva torna lacunas visíveis cedo e melhora a confiança na relatarão de segurança.

Desbloqueando Mais Valor SDPP com DetectFlow da SOC Prime

Os pipelines de dados de segurança já ajudam você a coletar, formar e direcionar telemetria com intenção. DetectFlow da SOC Prime adiciona uma camada de detecção em fluxo que transforma seu pipeline de dados em um pipeline de detecção. Ele executa as regras Sigma em fluxos Kafka ao vivo usando Apache Flink, etiqueta e enriquece eventos correspondentes em voo e direciona correspondências de alta prioridade para baixo fluxo sem alterar sua arquitetura de ingestão de SIEM.

Isso visa diretamente a lacuna de cobertura de detecção. Existem 216 técnicas MITRE ATT&CK e 475 sub-técnicas, ainda que o SOC médio implemente cerca de 40 regras por ano, e muitos SIEMs começam a ter dificuldades com cerca de 500 regras personalizadas. O DetectFlow é projetado para executar dezenas de milhares de regras Sigma em velocidade de fluxo com MTTD subsegundos versus 15+ minutos comuns em pipelines centrados em SIEM. Como ele escala com sua infraestrutura, você evita limites de fornecedores, mantém dados em seu ambiente, suporta implantações isoladas ou conectadas à nuvem e desbloqueia até 10× a capacidade de regras na infraestrutura existente.

Para mais detalhes, entre em contato conosco em sales@socprime.com ou inicie sua jornada em socprime.com/detectflow.