Aggiornamento (8 ottobre 2025): Questo articolo è stato aggiornato per includere un set di regole di rilevamento dedicate focalizzate sull’exploitation della CVE-2025-61882. La collezione di regole aggiornata ora contiene 19 contenuti, accessibili tramite il pulsante ‘Esplora Rilevamenti’ qui sotto.

Un altro giorno porta un’altra preoccupazione di sicurezza. A seguito della CVE-2025-41244, una vulnerabilità recentemente sfruttata che colpisce VMware Tools e VMware Aria Operations, i ricercatori hanno scoperto una nuova vulnerabilità zero-day. La nuova vulnerabilità critica nella Oracle E-Business Suite, tracciata come CVE-2025-61882, sarebbe stata sfruttata nell’ultima campagna di furto di dati legata a Cl0p.

Rileva l’Exploitation di CVE-2025-61882 per attacchi ransomware Cl0p

Nel 2025, i gruppi ransomware fanno sempre più affidamento sull’exploitation delle vulnerabilità come punto di ingresso principale nei sistemi aziendali. Sebbene l’ingegneria sociale e le credenziali rubate rimangano vettori di attacco significativi, gli exploit delle vulnerabilità sono diventati uno dei metodi più comuni per l’accesso iniziale. Gli attori delle minacce mostrano una chiara preferenza per le vulnerabilità a bassa frizione e alto impatto, in particolare RCE non autenticati e vulnerabilità con exploit proof-of-concept (PoC) disponibili pubblicamente.

Con oltre 37.500 nuove vulnerabilità registrate da NIST quest’anno, la corsa è aperta per i team di cybersecurity. Mentre l’exploitation delle vulnerabilità rimane il principale vettore di attacco, e poiché le minacce informatiche diventano più sofisticate, il rilevamento proattivo è essenziale per ridurre la superficie di attacco e mitigare i rischi.

Registrati ora per la SOC Prime Platform per accedere a una vasta libreria di regole di rilevamento arricchite di contesto e intelligenza sulle minacce guidata dall’IA che affrontano i tentativi di exploitation della CVE-2025-61882. Basta premere il pulsante Esplora Rilevamenti qui sotto e approfondire immediatamente uno stack di rilevamento rilevante.

Per chi è interessato a esplorare l’intero set di regole e query relative all’exploitation delle vulnerabilità, la nostra ampia libreria di regole Sigma è disponibile per la consultazione con un dedicato “CVE” tag.

Tutte le regole sono compatibili con diversi formati SIEM, EDR e Data Lake e mappate al MITRE ATT&CK® framework. Inoltre, ogni regola è arricchita con CTI link, cronologie degli attacchi, configurazioni di audit, raccomandazioni per il triage e altro contesto pertinente.

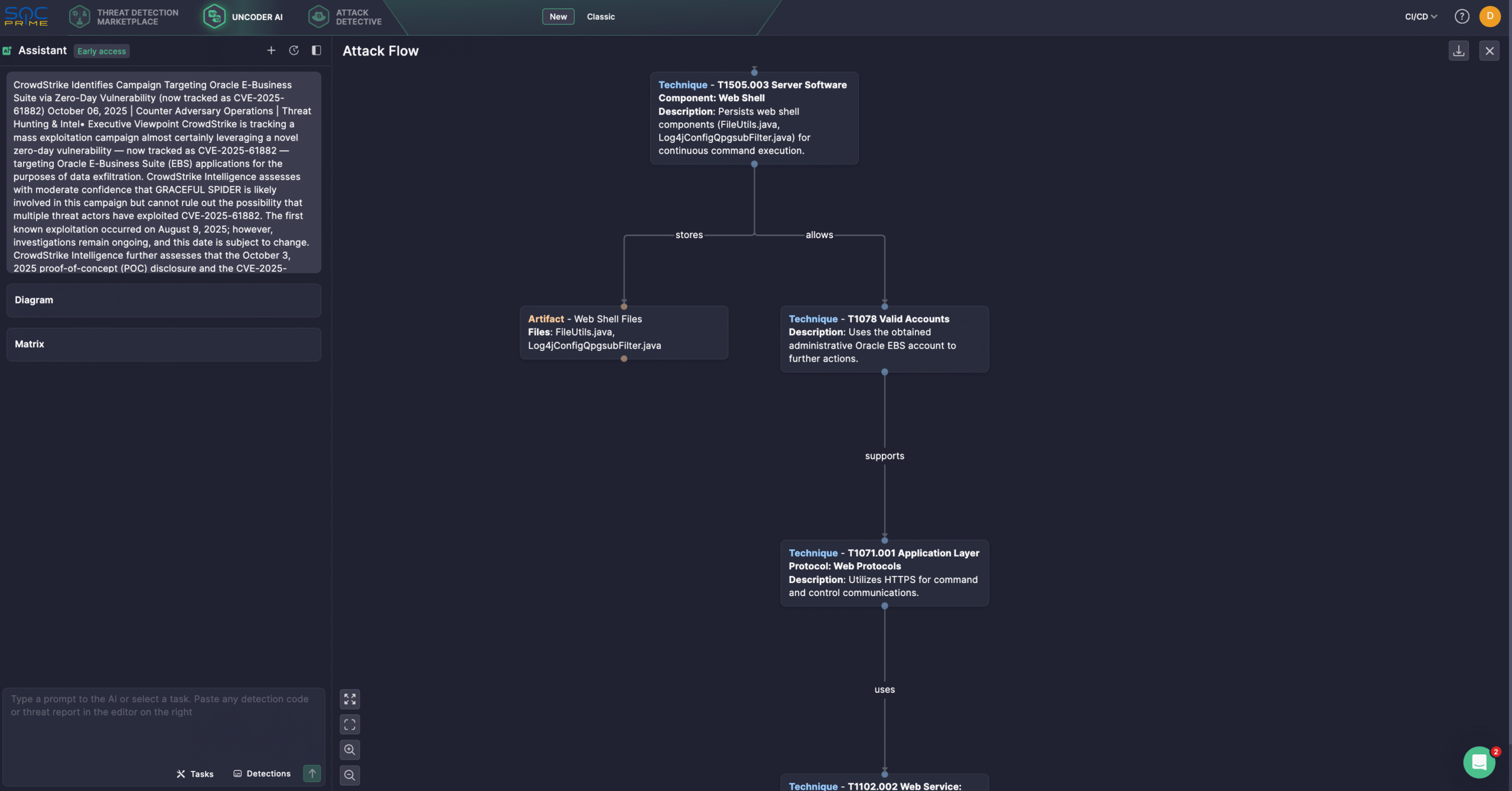

Gli ingegneri della sicurezza possono anche sfruttare Uncoder AI, un IDE e co-pilota per l’ingegneria del rilevamento. Con Uncoder, i difensori possono convertire istantaneamente gli IOC in query di caccia personalizzate, creare codice di rilevamento da rapporti sulle minacce grezze, generare diagrammi di Attack Flow, abilitare la previsione dei tag ATT&CK e tradurre il contenuto di rilevamento tra più piattaforme. Ad esempio, gli utenti possono generare senza problemi l’Attack Flow basato sulla panoramica degli ultimi attacchi di CrowdStrike, utilizzando CVE-2025-61882.

Analisi della CVE-2025-61882

Oracle ha recentemente distribuito un aggiornamento d’emergenza per correggere una vulnerabilità critica nella sua E-Business Suite, che è stata attivamente sfruttata negli attacchi recenti ransomware Cl0p di furto di dati. La falla, tracciata come CVE-2025-61882 con un punteggio CVSS di 9.8, consente agli aggressori remoti non autenticati di compromettere il componente Oracle Concurrent Processing tramite HTTP e ottenere il controllo completo sui sistemi interessati. Le versioni colpite includono dalla 12.2.3 alla 12.2.14.

L’avviso di Oracle conferma che la vulnerabilità può essere sfruttata da remoto senza credenziali, portando a potenziali RCE. La patch affronta anche vettori di exploitation aggiuntivi scoperti durante l’indagine interna dell’azienda. La correzione richiede l’installazione preventiva dell’aggiornamento critico di ottobre 2023. Con un PoC pubblico disponibile e prove di sfruttamento attivo, il fornitore invita gli amministratori ad applicare immediatamente la patch come passo fattibile per la mitigazione della CVE-2025-61882.

La Mandiant, di proprietà di Google, ha riferito che gli avversari stanno conducendo una campagna email su larga scala utilizzando centinaia di account compromessi. Il CTO di Mandiant Charles Carmakal ha confermato che Cl0p ha sfruttato questa ed altre vulnerabilità di Oracle EBS, alcune delle quali corrette a metà estate 2025, per rubare grandi volumi di dati da più vittime nell’agosto 2025. Ha sottolineato che, vista la scala dello sfruttamento e la probabilità di attacchi continui da parte di altri attori, le organizzazioni dovrebbero indagare proattivamente per segni di compromissione, indipendentemente dallo stato delle patch.

L’incremento degli attacchi zero-day ai prodotti più diffusi, combinato con la loro crescente sfruttabilità, sta costringendo le organizzazioni ad adottare strategie più rapide e robuste per stare al passo con gli aggressori. SOC Prime cura una suite di prodotti completa che combina la massima competenza nella cybersecurity e l’IA, è costruito su principi di zero trust ed è sostenuto da tecnologie automatizzate e intelligenza sulle minacce in tempo reale, permettendo ai team di sicurezza di contrastare le minacce informatiche moderne, qualunque sia la loro sofisticazione.