の後に続いて ウクライナを対象としたフィッシングキャンペーンでRemcos RATを拡散する、同様の攻撃者ツールキットを利用した別の攻撃作戦が登場します。2023年12月末、Trendmicroの研究者はCERT-UAに、ウクライナに対する新たなフィッシング攻撃の一連の中で送信された、軍事関連の疑わしいファイルについて報告しました。発見された悪意のある活動は、ウクライナの軍隊を標的にしたもので、第三独立連隊およびイスラエル防衛軍の採用プロセスを偽装しています。UAC-0184グループによる攻撃行動は、Reverse SSHトンネリングを利用しており、標的とされたインフラに Remcos RATを感染させることを目的としています。.

UAC-0184 攻撃分析

2023年12月22日、TrendmicroはCERT-UAに、軍事関連のフィッシング餌を含む新発見の攻撃活動について報告しました。受け取った情報に基づき、2024年1月6日、CERT-UAは新しい CERT-UA#8386の警告 を発表しました。これは、第三独立連隊およびイスラエル防衛軍の採用プロセスを偽装するフィッシング作戦をカバーしています。

2023年11月には、攻撃者はSignalを利用して、LNKファイルを含む悪意のあるアーカイブを配布しました。これを実行することで、 Remcos RATを感染させることを目的としています。配布される感染の連鎖が始まります。Reverse SSHトンネリングを用いた攻撃の結果として、攻撃者は影響を受けたインスタンスに不正なリモートアクセスを得ることができます。

上記のショートカットファイルには、mshta.exeを介してHTAファイルをロードおよび実行するための難読化されたコマンドが含まれています。これは難読化されたコードを含んでおり、VBScriptコードが解読、解凍、そして有害なPowerShellスクリプトを起動するためのPowerShellコマンドを実行します。これにより、マルウェアサンプルおよびPDFまたはDOCX形式の餌ファイルのロードと実行が確保されます。特筆すべきは、これらのフィッシングルアーの名前と内容が軍事関連であることです。

攻撃者が公に入手可能なツールを使用しているにもかかわらず、発見された攻撃活動はサイバー脅威の別個のクラスターと見なすことができ、UAC-0184ハッキンググループに関連付けられています。

CERT-UA#8386アラートにカバーされているUAC-0184攻撃を検出

ウクライナを標的とした悪意のあるキャンペーンの増加と、しばしば公に入手可能なハッキングツールを利用することで、ウクライナのサイバー脅威の舞台を高度な攻撃の戦場として利用することができる複数のグループに緑信号を与えています。UAC-0184グループにリンクされ、CERT-UA#8386の新しい警告にカバーされている攻撃を効果的に検出するために、SOC Prime Platformは、関連する行動ベースのSigmaルールのバッチをキュレーションしています。

押して下さい 検出を探索する UAC-0184攻撃検出のためのアルゴリズム全体のコレクションを探索します。 MITRE ATT&CK® およびCTIリファレンスを探索するか、実行可能なメタデータを手元で参照してください。

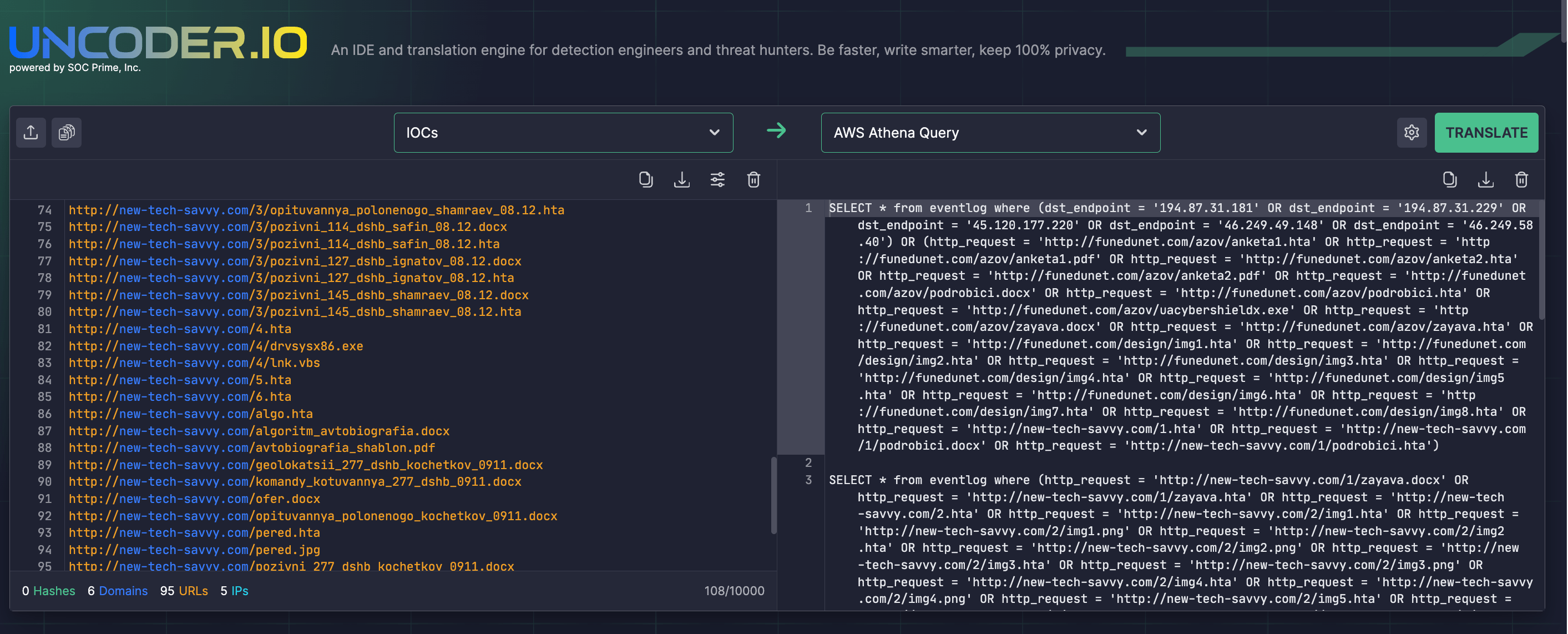

CERT-UA#8386警告にリストされているUAC-0184攻撃に関連するIOCを検索し、オープンソース Uncoder IO ツールを利用して、SIEMまたはEDR環境で実行する準備ができているカスタムIOCクエリへの脅威インテリジェンスを即座に生成します。 Uncoder IO tool that enables instantly generating threat intel into custom IOC queries ready to run in your SIEM or EDR environment.

MITRE ATT&CKのコンテキスト

MITRE ATT&CKを使用することで、UAC-0184に関連する最新の攻撃キャンペーンの文脈について詳細な洞察を得ることができます。対応するATT&CK戦術、技術、およびサブ技術に対応する献身的なSigmaルールの包括的なセットを表示するには、以下の表を参照してください。 Tactics Techniques Sigma Rule Execution Command and Scripting Interpreter: PowerShell (T1059.001) Command and Scripting Interpreter: Windows Command Shell (T1059.003) Command and Scripting Interpreter: Visual Basic (T1059.005) Persistence Boot or Logon Autostart Execution (T1547) System Binary Proxy Execution (T1218) Hide Artifacts: Hidden Windows (T1564.003) Discovery Software Discovery: Security Software Discovery (T1518.001)